При работе в интернете мало кто из рядовых пользователей задумывается о том, насколько велик объем персональной информации, оставляемой браузерами при посещении сетевых ресурсов. А зря. Достаточно открыть вот эту страницу "Яндекса", чтобы воочию убедиться, насколько легко незамысловатые скрипты извлекают из недр обозревателя массу сведений о владельце компьютера, путешествующего по закоулкам всемирной сети. IP-адрес, данные об операционной системе и ее настройках, страна и город пребывания, название провайдера - вот далеко не полный список деталей, доступных для сбора владельцами сайтов и подтверждающих тот факт, что анонимности в интернете не бывает.

Впрочем, не все так плохо, как кажется на первый взгляд. Если отмести в сторону многочисленные разговоры о необходимости ужесточения контроля за пользователями в связи с массовым распространением пиратства, кибертерроризма, спама и множества других как реальных, так и выдуманных угроз, то при определенной сноровке и руководствуясь нехитрыми приемами, сохранить инкогнито при web-серфинге все-таки можно. О том, как сделать интернет-странствия анонимными, а значит, во многом безопасными, рассказывает данный материал.

Начать изложение логичным будет с самых простых и доступных всем без исключения способов сокрытия сетевой деятельности. К числу таковых можно смело отнести широко распространенные в интернете web-прокси-серверы, для поиска которых достаточно скормить любому поисковику фразу "free anonymous web proxy". Упомянутые сервисы обеспечивают сокрытие IP-адреса и в зависимости от реализованного разработчиками функционала, позволяют выполнять ряд других задач, будь то блокирование файлов Cookies и JavaScript-инструкций на просматриваемых пользователем страницах, ограничение типов загружаемого контента или шифрование передаваемых по сети данных. Для использования web-прокси, необходимо непосредственно в браузере ввести адрес интересующего ресурса и, указав дополнительные настройки, активировать переход. Никаких дополнительных программ устанавливать не нужно.

Плюсов у web-прокси-сервисов хоть отбавляй, но и есть пара минусов. Во-первых, будучи собранными "на коленке" различными энтузиастами, они не только не обеспечивают должной конфиденциальности передаваемых данных между пользователем и целевым web-сервером, но и являются дополнительным звеном возможности утечки персональной информации. По этой причине не рекомендуется при работе через анонимайзер использовать сколько-нибудь значимые учетные записи, так как они могут быть легко скомпрометированы на промежуточном сервере. Во-вторых, большинство хостинговых компаний негативно относится к инсталлируемым клиентами web-прокси по причине большой нагрузки на сервер и активного потребления входящего трафика. Это существенно ограничивает срок существования подобного рода сервисов и вынуждает всякий раз обращаться к сетевым ищейкам для поиска работоспособных служб, благо таковые появляются с завидной регулярностью.

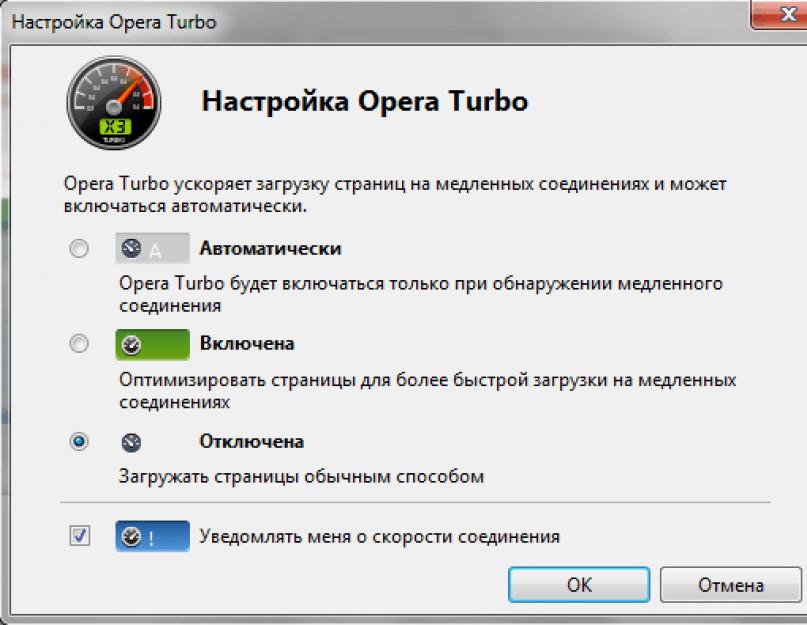

Неплохим подспорьем в деле заметания виртуальных следов может послужить браузер Opera 10, оснащенный функцией Opera Turbo, обеспечивающей трансляцию загружаемых из сети данных через серверы норвежской компании. Будучи включенной, Opera Turbo скрывает истинный IP-адрес пользователя и способствует обеспечению конфиденциальности последнего в интернете. Для пущей анонимности можно в настройках обозревателя отключить Cookies и JavaScript, а также деактивировать плагины.

Диалоговое окно настройки режимов работы Opera Turbo.

Раз уж речь зашла о продуктах Opera Software, то не лишним будет упомянуть о третьем способе конспирации при работе в сети, предполагающем использование эмуляторов мобильных браузеров норвежской компании - Opera Mini 5 и Opera Mobile 10. Первый доступен по этой ссылке и запускается непосредственно в браузере, а второй распространяется в виде отдельного приложения, воспользоваться которым могут владельцы компьютеров под управлением операционных систем Windows, Mac OS X и Linux. Opera Mini 5 по умолчанию использует механизм сжатия и обработки контента на промежуточном сервере, а в Opera Mobile 10 для этого потребуется в настройках включить функцию Opera Turbo. Упомянутые эмуляторы браузеров могут пригодиться не только для сокрытия настоящего IP-адреса, но и для экономии сетевого трафика, а также обхода интернет-фильтров.

Эмулятор Opera Mobile 10.

Кто предпочитает более серьезные инструменты для сокрытия сетевой деятельности, тому стоит обратить внимание на проект Tor , позволяющий использовать сервисы интернета, надежно скрываясь за распределенной сетью маршрутизаторов, обеспечивающих передачу пользовательской информации таким образом, что ни в одной точке невозможно определить, откуда или куда направляются зашифрованные данные. Для работы с Tor необходимо установить на компьютер клиентскую программу с локальным прокси-сервером и откорректировать соответствующим образом настройки подключенных к сети приложений. Начинающие пользователи могут воспользоваться готовыми Tor-решениями, не требующими настройки и содержащими в своем составе полностью сконфигурированные web-обозреватели. Почитатели браузера Firefox могут присмотреться к пакетам Tor Browser Bundle и xB Browser , фанатов Opera порадует проект OperaTor . У кого в кармане завалялись лишние 15 долларов, тот может присмотреться к коммерческой программе Mask Surf Pro , также использующей сеть Tor-узлов и обеспечивающей надежную защиту передаваемой информации.

Не требующий инсталляции и запускающийся с флэш-накопителей пакет программ Tor Browser Bundle.

Оградить свою privacy в интернете можно также средствами VPN-сервисов, обеспечивающих анонимность сетевых соединений и исключающих возможность слежения за трафиком посторонними лицами. Суть технологии заключается в том, что на компьютер пользователя устанавливается специальная программа-клиент, которая "на лету" кодирует все передаваемые данные и передает их на промежуточный VPN-сервер, расшифровывающий трафик и пересылающий его в нужном направлении. С использованием VPN работают anonymizer.com , megaproxy.com и многие другие коммерческие сервисы. Бесплатных не так много, но если постараться, то можно отыскать и их. На этой странице блога aboutonlinetips.com, к примеру, представлено сразу два десятка общедоступных VPN-служб.

Шестой способ - использование анонимной сети Java Anon Proxy , также известной как JAP и JonDonym. Логика работы данного сервиса во многом схожа с Tor, за исключением двух важных отличий. Во-первых, в основу JAP положен фиксированный каскад расположенных в Германии серверов, шифрующих трафик и сводящих на нет возможность его перехвата в отдельно взятом узле. Во-вторых, служба обеспечивает анонимизацию только HTTP, то есть web-трафика. Как и в случае с Tor, взаимодействие с JonDonym невозможно без специального клиента, написанного на Java и запускающегося в любых операционных системах. Нельзя не отметить тот факт, что интерфейс приложения, помимо немецкого и английского, представлен на других языках, включая русский.

Принцип работы Java Anon Proxy (картинка с сайта разработчиков).

Наконец, сетевую маскировку можно обеспечить средствами LiveCD-дистрибутивов Linux, специально сконфигурированных для приватной работы в интернете. Знатоки анонимного серфинга могут присмотреться к построенной на базе Gentoo системе с говорящим названием либо основанной на Debian операционке Privatix . Упомянутые дистрибутивы запускаются на любых компьютерах и содержат необходимый инструментарий для работы с анонимной сетью Tor. При желании, вместо оптического носителя можно использовать загрузочную флэшку.

Мы перечислили лишь самые простые и доступные для рядовых пользователей способы обеспечения конфиденциальности в сети. Уверены, что читатели 3DNews назовут еще с десяток помогающих соблюдать анонимность решений и технологий, оставшихся за пределами нашего повествования. Обилие таковых лишний раз доказывает то, что приватность в интернете - удел не только злоумышленников и спамеров, но и законопослушных граждан, у которых тоже существуют свои секреты и тайны. Как их защищать и как пользоваться той свободой, что дает анонимность, - дело лично каждого пользователя всемирной сети. И многочисленные разговоры о необходимости введения цензуры в интернете, накопления и использования приватной информации различными организациями здесь совершенно ни при чем.

29.01.17 3.9KВ этой статье мы расскажем обо всех аспектах, касающихся анонимности в Сети , чтобы вы могли сохранить свою конфиденциальность, просматривая страницы в интернете:

Мы не говорим, что можно стать полностью анонимным, это практически невозможно. Но что мы на самом деле можем сделать, так это попытаться сделать онлайн-взаимодействие более скрытыми.

Оставайтесь инкогнито

Приватный режим просмотра или режим инкогнито — это функция, которая является вторым наиболее популярным вариантом просмотра в браузерах. Он вполне подойдет для тех случаев, когда вы выходите в интернет с чужого компьютера и хотите проверить свои учетные записи в Facebook , Twitter или электронную почту.

Точно так же он идеально подходит для тестирования сайтов, которые сильно загружены куками. А также для тех случаев, когда к компьютеру, на котором вы работаете, существует публичный доступ.

Приватный просмотр не стирает полностью ваши отпечатки пальцев. Отдельные элементы, такие как поиск DNS и некоторые куки, могут остаться после сеанса. Так что лучше рассматривать программы для анонимности в Сети в качестве временной меры. Основное, на чем я хочу заострить ваше внимание – не сохраняйте историю просмотра на общедоступном компьютере.

Если вам нужен оптимальный пример, то откройте приватный сеанс просмотра и просмотрите несколько сайтов, а затем выйдите из сеанса, перейдите к командной строке и введите следующее:

Ipconfig / displaydns и нажмите Enter .

Это будет список всех кэшированных записей DNS , посещенных с вашего компьютера, независимо от того, использовали ли вы приватный сеанс просмотра или нет.

Чтобы удалить записи, введите следующую команду:

Ipconfig / flushdns и нажмите Enter .

Таким образом, список будет очищен и любые попытки получить к нему доступ будут невозможны. Также целесообразно настроить пакетный файл, который будет запускать браузер в режиме приватного просмотра, а при закрытии автоматически очищать записи DNS. Этот метод можно использовать, чтобы поддерживать определенный уровень конфиденциальности.

Фальшивая личность

Использование фальшивой личности звучит интригующе, чем есть на самом деле, но во многих случаях это довольно эффективно для достижения анонимности в сети интернет :

Рассмотрим такой пример: вы используете адрес электронной почты для входа в Facebook , Twitter , eBay и онлайн-игры. Это может показаться вполне разумным, однако для хакера задача теперь существенно облегчается. Ему достаточно взломать только одну учетную запись или отследить вас. А вот, если бы у вас было много псевдонимов, то хакеру потребовалось бы гораздо больше времени и усилий, чтобы отследить все фальшивые личности и определить настоящего пользователя.

Это простая концепция, но ее можно с успехом применять, чтобы замаскировать свою сетевую активность. Были случаи, когда люди использовали свыше пятидесяти фальшивых имен и адресов электронной почты для входа на сайты, чтобы избежать определения своих реальных данных.

Существует немного причин предоставлять в интернете свою реальную личность. Преимущественно сайты только собирают и продают ваши данные, или используют их в рекламных целях, поэтому ни в коем случае не предоставляйте ваш реальный адрес электронной почты, домашний адрес или контактную информацию на публичных сайтах:

Если использование фальшивых личностей доставляет определенные неудобства и вам нужно что-то наподобие генератора фальшивых личностей, то вы найдете его здесь .

Как сохранить анонимность в Сети? Этот сайт может полностью создать поддельную личность с именами, адресами, адресами электронной почты и номерами телефонов. Он даже может предоставить вам ряд поддельных кредитных карт, девичью фамилию матери, транспортное средство, группу крови, рост, вес и QR-код , которые можно использовать на не слишком надежных сайтах. Очевидно, что все предоставляемые данные поддельные, и любое сходство с реальным человеком является случайным.

Также генератор фальшивых имен создает ложный адрес электронной почты, который является рабочим, и вы можете пользоваться им для получения одноразовых ссылок на подтверждение адреса электронной почты. Однако нельзя быть уверенными в том, кто также пользуется этим сервисом. Никто не знает, кто еще имеет доступ к этой системе. Так что лучше рассматривать ее, как инструмент генерации адресов электронной почты, которые можно использовать для заполнения различных онлайн-форм.

Инструменты, которые помогают оставаться невидимым

Существует целый ряд программ, с помощью которых можно скрыть свои действия, стереть цифровые «отпечатки пальцев» или оставаться невидимыми в интернете. Наиболее известной из них является Tor Network . Но те, кому, требуется более высокий уровень шифрования и анонимности, могут рассмотреть возможность использования VPN (Virtual Private Network ).

Tor Network

Tor — это программа для анонимности в Сети на русском, с помощью которой ваши онлайн-соединения пропускаются через связанные сети, каждая из которых принадлежит добровольцам со всего мира. Суть данной концепции заключается в том, чтобы блокировать возможность отследить пользователя и узнать его местоположение, а вам самим предоставить возможность посещать заблокированные сайты:

Tor Browser Bundle — это бесплатный пакет для Windows , Mac и Linux , который при запуске автоматически соединяет вас с Tor Network , а также запускает специально разработанную и модифицированную версию Firefox .

После запуска пакета, когда вы начинаете просмотр сайтов через Tor , весь контент, к которому вы подключаетесь, передается в зашифрованном виде и пропускается через упомянутую выше систему сетей. Tor Browser Bundle эффективно работает с любыми TCP-приложениями для мгновенного обмена сообщениями, удаленного входа и другими браузерами. Тем не менее, этот продукт не гарантирует 100 % анонимность, и он не должен использоваться для того, чтобы скачивать нелегальную музыку или фильмы. Это может вызвать перегрузку в сети Tor и спровоцировать проблемы у пользователей, которые используют пакет в надлежащих целях.

Протоколы, которые применяются на P2P-сайтах , часто можно использовать для сканирования IP-адреса , и они позволяют вычислить ваш фактический IP-адрес , а не тот, который сгенерировал Tor .

Тем не менее, Tor — это отличный продукт, которым можно воспользоваться, чтобы сохранить анонимность. Встроенная версия Firefox , основанная на Extended Support Release (ESR ) Firefox от Mozilla , специально модифицирована для оптимизации функций безопасности и конфиденциальности. Для этого был заблокирован доступ к элементу Components.interfaces , который может быть использован для идентификации платформы компьютера пользователя. За исключением некоторых Flash-дополнений запрещено кэширование SSL-сеансов и заблокирована утечка информации о DNS через WebSockets .

Используя Tor Browser Bundle , вы будете относительно защищены от онлайн-снупинга (кроме самых хитроумных злоумышленников ). Хотя обеспечить полную анонимность в Сети вам не удастся:

Если вы посмотрите на приведенный выше скриншот, то увидите, что с помощью навигации через Tor ваш IP-адрес скрыт. Это достигается через отключение JavaScript . Кроме этого модифицированная версия браузера успешно заблокировала скрипты, необходимые для сбора сведений о вашей системе.

Если вы хотите попробовать Tor Browser Bundle и посмотреть, насколько успешно он скрывает ваши цифровые «отпечатки пальцев», перейдите на сайт Tor , где можно скачать сам пакет. А также получить дополнительную информацию о том, как Tor помогает в достижении анонимности и безопасности при работе в интернете.

HMA VPN

Это впечатляющий VPN-сервис из Великобритании, который дает возможность пользователю скрывать свои IP-адреса , разблокировать некоторые сайты, каналы с географическими ограничениями и анонимно посещать сайты через один из более чем 50 тысяч приватных и анонимных IP-адресов компании:

934 VPN-сервера HMA размещены в 190 странах, они используют протоколы OpenVPN , PPTP и L2TP . Это полезное и простое в использовании программное обеспечение. Все, что вам нужно сделать, это подписаться на один из тарифных планов: 7,99 фунта стерлинга за один месяц, 5,99 фунта стерлинга в месяц на шесть месяцев или 4,99 фунта стерлинга в месяц на год. После этого нужно установить программное обеспечение, ввести имя пользователя, пароль и подключиться к сервису.

Вся сложная работа и конфигурирование VPN для анонимности в сети интернет осуществляется автоматически. Кроме этого специальная встроенная функция «Speed Guide » будет автоматически выбирать самый быстрый VPN-сервер на основе вашего текущего местоположения и соединения.

Программное обеспечение доступно для Windows , Mac и Linux . После того, как вы зарегистрировали учетную запись и оплатили выбранный тарифный план, можно скачать необходимый софт через панель управления HMA :

Менеджер программного обеспечения VPN включает в себя некоторые интересные функции, одной из которых является обзор по скорости соединения. Также можно выбрать, какой протокол VPN вы хотите использовать. Одним из наиболее популярных и, самых быстрых протоколов является OpenVPN . Кроме этого можно задать параметры смены IP-адреса случайным образом каждые несколько минут.

Программа содержит удобную функцию «Secure IP Bind «, которая не дает приложениям подключаться к интернету, когда HMA VPN не запущен. Вы можете самостоятельно выбрать VPN-сервер конкретной страны и настроить соотношение загрузки, чтобы подключиться к VPN-серверу с наименьшим количеством пользователей и получить в свое распоряжение больше ресурсов.

CyberGhost

VPN , который по праву считается одним из лучших методов анонимности в Сети . Недавно была представлена версия CyberGhost 5.5, которая включает в себя ряд дополнительных преимуществ, доступных в платном пакете. Скрыть ваш IP-адрес и зашифровать подключение для команды CyberGhost является нормой, но они чувствуют, что могут сделать для вас еще больше:

Новые функции включают в себя Ad-Blocker , защиту от вредоносных программ и вирусов, сжатие данных, предотвращение отслеживания, функцию принудительного перехода на HTTPS , а также доступ через наиболее быстрые сервера.

Функция сжатия данных увеличивает скорость мобильного соединения, а также определяет и активно удаляет любой контент, способствующий сбору информации о посещенных вами ресурсах.

Принудительный переход на HTTPS является полезной функцией, которую не реализуют многие VPN . Принудительно переходя на защищенное соединение, вы повышаете безопасность вашей работы в Сети и уменьшаете риск кражи ваших данных:

Помимо новых функций версия CyberGhost 5.5 характеризуется более быстрым и удобным интерфейсом. Подключение к серверам, расположенным за пределами Великобритании, стало более быстрым, а общая скорость загрузки увеличилась. Также сервис предоставляет удобные графики, которые отображают, сколько случаев блокировки, отслеживания и принудительного перехода на HTTPS имело место во время использования CyberGhost .

Для получения дополнительной информации о том, как сохранить анонимность в Сети и о стоимости различных тарифных планов, посетите сайт CyberGhost .

Дополнения для браузеров

Если уменьшение объема трафика для вас не слишком актуально, и вы обеспокоены лишь возможностью отслеживания действий со стороны злоумышленников, тогда используйте одного из многочисленных бесплатных дополнений, доступных для IE , Chrome и Firefox .

Они могут помочь блокировать запуск отдельных скриптов и вывод всплывающих окон, а также определить элементы отслеживания вашего местоположения.

DoNotTrackMe / Blur

Недавно вышедшая, но уже широко известная улучшенная версия DoNotTrackPlus . По сравнению с предыдущими версиями в ее черный список дополнительно добавлено свыше 300 рекламных площадок, а также более 650 технологий отслеживания:

Дополнение доступно для Chrome , IE , Safari и Firefox . После установки расширения и перезапуска браузера в панели инструментов появится значок DNTMe , и DoNotTrackMe начнет регистрировать попытки отслеживания вашей активности.

DNTMe отлично работает параллельно с уже установленными дополнениями. Работа браузера не замедлится, вы будете видеть тот же контент, что и прежде, за исключением части элементов рекламы, с которыми связаны попытки отслеживания. Вы будете получать информацию о количестве предпринятых и заблокированных попыток.

Adblock Plus

Еще одно бесплатное дополнение для IE , Chrome и Firefox . Оно считается одним из лучших для обеспечения анонимности в Сети , блокировки фишинга и трекинга, и защищает вас от вредоносных программ и нежелательной рекламы:

Вы можете добавлять готовые фильтры или использовать пользовательские. Но будьте осторожны при использовании неизвестных списков фильтров, так как они могут не учитывать что-то важное.

NoScript

Расширение для Firefox , Seamonkey и других браузеров от Mozilla . Это бесплатный пакет с открытым исходным кодом, он блокирует весь JavaScript , Java , Flash и другие небезопасные плагины, если они не являются доверенными. NoScript можно установить либо через хранилище дополнений Firefox , либо непосредственно с сайта NoScript :

NoScript отлично справляется с задачей скрытия информации о вашем местоположении, активности от скриптов, запрашивающих подобные данные. Расширение скрывает ваши цифровые «отпечатки пальцев » от подавляющего большинства сайтов в интернете и обеспечивает достойный уровень анонимности и конфиденциальности .

Заключение

В наше время невозможно получить полную анонимность в Сети . Для этого потребуется безопасный VPN-сервер , большое количество методов блокировки на базе браузера и специальная настройка операционной системы.

Тем не менее, с помощью одного или комбинации из нескольких перечисленных выше инструментов, пакетов и методов можно существенно повысить шансы остаться анонимным и находиться вне поля зрения злоумышленников, отслеживающих активность других людей. Кроме этого вы защитите себя от огромного количества вирусов, вредоносных программ и шпионских элементов.

Данная публикация представляет собой перевод статьи «How to become anonymous online » , подготовленной дружной командой проекта

Хорошо Плохо

Во время массовой интернетизации всего мира всё сложнее скрыть свою личность в Глобальной сети от других пользователей. Одни государства вводят цензуру в своем национальном сегменте Сети, другие выискивают ходы по ограничению прав пользователей, в том числе и свободы слова. Подвергать цензуре Глобальную сеть могут даже небольшие компании, устанавливающие всевозможные фильтры на выход своих сотрудников в Интернет, блокируя социальные сети, чаты и всё то, что не имеет прямого отношения к работе. В России в последнее время также наблюдается тенденция к регулированию нашего сегмента Сети. Законы об интернет-СМИ весьма спорны в трактовке и предполагают контроль интернет-порталов за их читателями. Неоднозначная трактовка уже существующих законов, которые мало отражают действительность, неподготовленные кадры - всё это позволяет быстро закрывать ресурсы только по одному подозрению. За примерами далеко ходить не надо - это и попытка закрытия крупнейшего торрентресурса torrents.ru (ныне rutracker.org), и изъятие серверов в дата-центрах (блокировка ifolder.ru), и многое другое. После принятия пролоббированных законов, касающихся авторского права, правообладатели и «душеприказчики» звуко и видеозаписывающих компаний получили законное право решать, кто честен, а кого можно и прижать. Одна только некоммерческая организация РАО портит жизнь многим пиратам. Но, увы, меры, принимаемые этими компаниями, зачастую затрагивают не криминальные элементы, получающие прибыль с продаж и от распространения контрафактной продукции, а обычных пользователей, включая тех самых авторов и исполнителей. В связи с этой непрос-той ситуацией на многих популярных порталах Интернета обсуждается перевод серверов из российских зон.ru и.рф на зарубежные площадки, где у какойлибо организации нет возможности заблокировать домен только на основе домыслов. Многие ресурсы уже перевели свои сайты и домены на заграничные хостинги. Как известно, суровость российских законов компенсируется необязательностью их исполнения, однако в данном случае это правило перестает действовать. При этом чем выше популярность новостного или социального ресурса, тем быстрее он может попасть в число интернет-СМИ, где постепенно вводится тотальный контроль за пользователями.

В настоящей статье мы не будем рассуж-дать о правильности принятия тех или иных законов и мер по регулированию интернет-деятельности, а рассмотрим методы, обеспечивающие анонимность пользователя в сети Интернет.

Доступ к запрещенным сайтам

Первый метод - без установки дополнительного программного обеспечения. Представим, что пользователю из небольшой компании необходимо сохранить свое инкогнито в Интернете. Он не является инсайдером или любителем «взрослых» фильмов, просто общителен, и для поднятия настроения и бодрости духа ему нужно общаться с друзьями и знакомыми. Начальник отдела строго приказал системному администратору заблокировать сайты vkontakte.ru, odnoklassniki.ru, twitter.com и все популярные сервисы по обмену мгновенными сообщениями: icq, skype, mail.ru. Системный администратор, недолго думая, пошел по пути наименьшего сопротивления: создал правило блокировки портов этих сервисов и добавил в web filter блокируемые сайты. Пользователь в шоке: не работает его любимый сайт, да и коллеге об этом рассказать нельзя. Из такой ситуации есть достаточно простой выход - использование анонимных прокси.

Проксисерверов, дающих возможность анонимно серфить в Интернете, довольно много. Однако владелец прокси-сервера, поскольку весь трафик идет через его сервер, может украсть и пароли, и любую другую конфиденциальную информацию, поэтому доверять публичным сервисам не стоит. Скрывшись от шефа, пользователь рискует потерять свои данные. В этом случае лучше использовать платный прокси-сервер или проверенный прокси знакомого.

Однако многие системные администраторы блокируют не только определенные сайты и сервисы сообщений, но и порты известных прокси-серверов. В таком случае у пользователя остается надежда лишь на то, что в компании не заблокирован туннельный трафик. Тогда несчастный пользователь может найти несколько VPN-серверов и, подключившись к ним, получить доступ по всем ресурсам Сети, включая торрент, который заблокирован в большинстве организаций де-факто. Тут нельзя не отметить тот факт, что пакеты трафика прокси-сервера, даже через защищенное соединение https к самому серверу, могут подвергнуться перехвату на стороне шлюза системного администратора. Применение туннельных соединений, напротив, предполагает использование защищенного канала связи: IPSec, MPPE и т.п. Однако найти бесплатный VPN-сервер с реализацией такой возможности сложно. Вообще, если дома хороший канал связи с выделенным прямым IP-адресом, то установить прокси-сервер или l2tp/pptp сможет каждый, прочитав несколько простых описаний. В любом случае положение офисного работника незавидно, поскольку системный администратор может жестко модерировать его перемещение в Глобальной сети.

Анонимность работы в сети

Для обеспечения анонимности в Интернете существуют специализированные утилиты, которые позволяют пользователям входить в анонимную и в большинстве случаев децентрализованную сеть. Как правило, многие из таких сетей - свободно распространяемые программы с исходным кодом. Публикация открытого кода имеет как минусы, так и плюсы. Например, плюсом является свободный доступ любого программиста к коду, что позволяет быстро находить проблемы и вычленять код инсайдеров, если таковой имеется. Минус заключается в том, что взлом действующей сети на основе проблемного кода может привести к деанонимизации находящихся в ней клиентов. Взломом анонимных сетей частенько занимаются спецслужбы и другие органы охраны правопорядка. К примеру, взлом японской анонимной сети позволил задержать и осудить нескольких распространителей новинок кинопроката в HD-качестве. О правильности такого метода борьбы с «вселенским злом» мы судить не будем. Лучше рассмотрим наиболее известные системы для анонимизации пользователей в Интернете.

TOR

Сеть TOR больше всего подходит пользователям, которые не занимаются обменом файлов в Интернете, а лишь хотят серфить его под маской, скрывая свои настоящие данные. Эта сеть, появившаяся относительно недавно, довольно быстро стала популярной. Прототип системы TOR был создан в исследовательской лаборатории Военноморских сил США по федеральному заказу. В 2002 году эту разработку рассекретили, а исходные коды были переданы независимым разработчикам, которые создали клиентское ПО и опубликовали исходный код под свободной лицензией. Напомним, что такая мера была принята для того, чтобы все желающие могли проверить TOR на отсутствие ошибок и бэкдоров. В основе сети TOR лежит сеть из многочисленных клиентов, соединенных между собой виртуальными туннелями через Интернет. Когда какойнибудь пользователь запрашивает страницу в Интернете с помощью этой сети, пакет с запросом шифруется и передается нескольким узлам в сети. При этом пакет проходит ряд клиентов сети и выходит от последнего из них уже к запрашиваемому сайту. Таким образом, никто из пользователей сети не знает, сколько клиентов прошел пакет и кто был инициатором подключения. Раз в десять минут цепочка компьютеров для клиента сети меняется, что обеспечивает большую защищенность сети. На данный момент сеть TOR насчитывает порядка 2 тыс. компьютеровсерверов и несколько тысяч клиентов. Поскольку эта сеть еще довольно мала, скорость соединения в ней нестабильна и редко превышает 200 Кбайт/с. Впрочем, изначально она задумывалась как средство анонимности для работы с вебстраницами, а не для передачи видеоконтента.

Для доступа во внешнюю сеть используется набор программ, которые идут в комплекте стандартной поставки к клиенту TOR. Для платформы Windows комплект поставки содержит клиент TOR, программу управления Vidalia и прокси-сервер Polipo. Программа управления позволяет настраивать все важнейшие параметры клиента (рис. 1). Проксисервер Polipo является Socks-сервером, поэтому невозможно с целью использования просто прописать его в настройках любого браузера. В большинстве случаев TOR подразумевает применение браузера Mozilla Firefox, к которому может быть установлен плагин Torbutton, позволяющий разрешать или запрещать использование сети TOR для этого браузера. Для тонкой настройки других браузеров или клиентов мгновенных сообщений для работы в сети TOR необходимо изменять настройки прокси-сервера Polipo.

Рис. 1. Программа управления Vidalia для сети TOR

Пользователи, не имеющие представления о работе прокси-серверов и других компонентов сети, могут скачать на официальном сайте TOR специальную сборку, которая, кроме клиента TOR, включает браузер Firefox, настроенный только для работы в этой сети.

Недавние исследования сети TOR выявили ее недостаточную защищенность. Один из пользователей на собственном примере показал, каким образом через сеть TOR может быть осуществлено проникновение в личные данные. Он установил на свой компьютер клиент TOR в режиме сервера сети. Это позволено всем пользователям и даже рекомендуется разработчиками для увеличения общей пропускной способности сети. Затем он установил на своем компьютере сниффер пакетов, что позволило ему прослушивать трафик проходящих через него пакетов пользователей. И затем успешно перехватил письма тех пользователей, которые, установив защиту в виде TOR, забыли установить шифрованное соединение с сервером почты. Таким образом, при использовании сети TOR не стоит забывать и о безопасных каналах везде, где это возможно.

В целом технология TOR позволяет работать с Интернетом в достаточно защищенном режиме, однако для большей ее эффективности необходим мощный канал связи, поскольку запросы к Интернету проходят через множество других клиентов.

Freenet

Децентрализованная сеть Freenet является, пожалуй, самой широко известной анонимной сетью для обмена пользовательскими данными. Она построена на базе Java-приложения, которое через шифрованные каналы связи устанавливает связь с остальными участниками сети. Поскольку Freenet представляет собой децентрализованную одноранговую сеть, она будет функционировать до тех пор, пока работает хотя бы один ее клиент. Сеть Freenet обес-печивает наиболее защищенное и анонимное соединение. В ней данные хранятся и извлекаются при помощи связанного с ними ключа, подобно тому как это реализовано в протоколе HTTP. В ходе разработки Freenet, которая началась еще в 2000 году, упор был сделан на высокую живучесть сети при полной анонимности и децентрализации всех внутренних процессов в ней. Сеть не имеет центральных серверов и не находится под контролем какихлибо пользователей или организаций. Даже создатели Freenet не имеют контроля над всей системой. Сохраненная информация шифруется и распространяется по всем компьютерам, входящим в сеть во всем мире, которые анонимны, многочислены и постоянно обмениваются информацией. Теоретически весьма сложно определить, какой участник хранит конкретный файл, поскольку содержимое каждого файла зашифровано и может быть разбито на части, которые распределяются между множеством компьютеров. Даже для участника сети требуются значительные усилия, чтобы узнать, какую именно информацию хранит его компьютер. Поскольку каждый пользователь может задать границы пространства, выделяемого для обмена данными, это затрудняет определение кусков данных, которые хранятся на пользовательском компьютере. Запрошенный с сети файл собирается по кусочкам от разных пользователей, так как основным принципом передачи данных в этой сети является модифицированная технология torrent.

Клиент сети Freenet представляет собой консольную утилиту, которая поставляется для большинства современных операционных систем. Единственное требование - наличие виртуальной машины Java. После установки клиента сети пользователь может работать с ресурсами сети через любой браузер, который подключается к локальному хосту пользователя. Поскольку сеть полностью анонимная и децентрализованная, скорость передачи данных и работы в ней очень низкая. Для более высокого быстродействия необходимо большее количество пользователей сети, которые за счет своих каналов связи и должны по задумке обеспечить Freenet высокую пропускную способность. В настоящее время скорость скачивания информации в этой сети редко превышает 100-200 Кбайт/с. Интерфейс управления сетью также основан на вебконсоли (рис. 2).

Рис. 2. Консоль управления клиентом Freenet

Сеть Freenet можно рассматривать как огромное и при этом потенциально ненадежное распределенное устройство хранения информации. При сохранении какого-либо файла в этой сети пользователь получает ключ, с помощью которого впоследствии можно получить сохраненную информацию обратно. При предъявлении ключа сеть возвращает пользователю сохраненный файл, если он еще существует и все его части хранятся на доступных анонимных клиентах.

Основной идеей сети Freenet является попытка недопустить навязывания группой лиц своих убеждений и ценностей другим, так как никому не позволено решать, что приемлемо. В сети поощряется терпимость к ценностям других, а в случае отсутствия последней пользователей просят закрыть глаза на содержание, которое противоречит их взглядам.

I2P

I2P - это анонимная распределенная сеть, которая использует модифицированную технологию DHT Kademlia и хранит в себе хешированные адреса узлов сети, зашифрованные алгоритмом AES IP-адреса, а также публичные ключи шифрования, причем соединения между клиентами также шифруются. В отличие от вышеописанных сетей, I2P предоставляет приложениям простой транспортный механизм для анонимной и защищенной пересылки сообщений друг другу.

Многие из разработчиков I2P ранее участвовали в проектах IIP и Freenet. Но, в отличие от этих сетей, I2P - это анонимная одноранговая распределенная децентрализованная сеть, в которой пользователи могут работать как с любыми традиционными сетевыми службами и протоколами, например E-Mail, IRC, HTTP, Telnet, так и с распределенными приложениями вроде баз данных, Squid и DNS. В отличие от сети Freenet, внутри сети I2P работает собственный каталог сайтов, электронные библиотеки и даже торренттрекеры. Помочь сети и стать разработчиком может каждый пользователь. Кроме того, существуют шлюзы для доступа в сеть I2P непосредственно из Интернета, созданные специально для пользователей, которые по разным причинам не могут установить на компьютер программное обеспечение или же провайдер блокирует доступ в эту сеть. Основной особенностью сети является способность функционировать в жестких условиях, даже под давлением организаций, обладающих весомыми финансовыми или политическими ресурсами. Исходные коды программ и протоколов сети общедоступны, что позволяет пользователям убедиться в том, что программное обеспечение делает именно то, что заявлено, и облегчает сторонним разработчикам возможность совершенствовать защиту сети от настойчивых попыток ограничить свободное общение. Нельзя не отметить тот факт, что сеть I2P схожа по своей структуре с традиционным Интернетом и отличается от него лишь невозможностью цензуры благодаря использованию механизмов шифрования и анонимизации. Это привлекает пользователей, которым интересны инновации и мудреный интерфейс. Несомненным плюсом I2P является то, что третьи лица не могут узнать, что просматривает пользователь, какие сайты посещает, какую информацию скачивает, каков круг его интересов, знакомств и т.п.

По сравнению с Интернетом в I2P нет никаких центральных и привычных DNS-серверов, при этом сеть не зависит и от внешних серверов DNS, что приводит к невозможности уничтожения, блокирования и фильтрации участков сети. В идеале такая сеть будет существовать и функционировать, пока на планете останутся хотя бы два компьютера в сети. Отсутствие явных DNS-серверов не означает, что нельзя создать свою страничку. DHT Kademlia - механизм распределения имен в сети I2P - позволяет любым пользователям сети I2P создавать свои сайты, проекты, торренттрекеры и т.д. без необходимости гдето регистрироваться, платить за DNS-имя или оплачивать какиелибо услуги. При этом каждый пользователь может абсолютно бесплатно и свободно создавать любые сайты, а узнать его местонахождение, как и расположение сервера, практически невозможно.

С каждым новым пользователем повышается надежность, анонимность и скорость сети I2P в целом. Для того чтобы попасть в сеть I2P, нужно всего лишь установить на своем компьютере клиент, коим является программамаршрутизатор, которая будет расшифровывать/зашифровывать весь трафик и перенаправлять его в сеть I2P. Настраивать программумаршрутизатор в большинстве случаев не требуется - по умолчанию она уже настроена оптимальным образом, а ее интерфейс полностью переведен на русский язык (рис. 3). При обращении к сайту или другому ресурсу в обычном (внешнем) Интернете программамаршрутизатор автоматически, как и TOR, прокладывает туннель к одному из внешних шлюзов и дает возможность анонимно посещать и использовать внешние ресурсы Интернета.

Рис. 3. Консоль управления клиентом сети I2P

Выводы

Для обеспечения анонимности в Глобальной сети можно использовать множество различных способов. В большинстве случаев программы и виртуальные сети, позволяющие достичь той или иной степени анонимности в Сети, бесплатны и общедоступны. Каждый пользователь может выбрать для себя оптимальную программу или сеть для доступа как к внешним, так и к внутренним ресурсам. Однако чем выше защищенность используемой технологии, тем ниже ее скоростные показатели и доступность для понимания принципов ее работы. К примеру, если сеть TOR довольно прозрачна для большинства пользователей, то разобраться с настройками и принципом работы сети Freenet для рядового пользователя уже сложно. И хотя свобода слова и анонимность приветствуются большинством пользователей, существует и обратная сторона медали - распространение контрафактных материалов, запрещенного контента типа детской порнографии и т.п. Увы, это налагает отпечаток на все анонимные сети, ведь большинство пользователей негативно относятся к таким материалам, однако полная свобода предполагает именно такое положение вещей.

Определение:

Анонимность это Безименность, неизвестность; умолчание, скрытие имени.

Решение:

На пути между Вами и интернетом не должно быть ничего что может связать Вас с вашим соединением. И вы не можете вести себя как обычно. При этом Ваше обычное поведение в это же время должно быть записано ложно.

Кто Вы такой можно узнать

1) Финансовый след

приобретение устройств и услуг которые обеспечивали Ваш доступ в интернет

получение выгоды из интернета в виде финансов, товаров и услуг

2) Электронный след

IP, MAC, время, встроенные камеры, wifi, gsm, gps, микрофон.

операционные системы, программы, плагины и прочее.

эти людишки снующие вокруг с мобилами в которых стоит софт по сбору информации не только о владельце мобилы но и о окружающем радиоэфире. Координаты GPS, базовые станции GSM, WiFi хотспоты, bluethooth девайсы и т д. А вон блондинка говорит по телефону, а её камера втихаря снимает что Вы посмотрели в её сторону. Это не потому что на шпионка, а потому что ставит на телефон всё без разбору.

3) След метаданных

почерк: скорость, характерные особенности Вашей работы в интернет. Стиль набора текста на клавиатуре имеет свой отпечаток. Орфографические ошибки, исправляемые опечатки, пунктуация и т д. Строка поиска гугла в в любом браузере при помощи JS (если он разрешён) передаётся на сервер гугла непрерывно пока Вы печатаете. Считайте что информация о характере набора передаётся в интернет. Гугл делает всё чтобы знать вас в лицо даже если на нём находится маска. Не забываем про мышку или тачпад.

информация которую Вы ищете без маски анонимоуса может Вас выдать при попытке сделать тоже самое в маске. Нужно иметь чётко прописанные инструкции чего делать нельзя и чётко ограниченные действия. Ваша анонимная жизнь должна быть похожа на будни шпиона. Это самодисциплина, это труд, это постоянное пополнение знаний и применение их на практике. Очень сложно не спалиться на практике когда за тобой 24 часа следят и делают это ненапрягаясь.

с прискорбием помолчим о том что ваши друзья напротив вашего Ника или номера телефона заботливо напишут ваше имя дату рождения, отношение, фотографию и аплоаднут на эпл или гугл, а все приложения имеющие доступ к адресной книжке (а туда не лезет только ленивый) знают это сразу.

Подключение к интернету можно украсть, купить симку с GPRS у цыган, но как Вы спрячетесь от видеокамер заботливо расставляемых по всему миру. RFID чипы от банков, библиотек, метрополитена заботливо рассованны по вашим карманам. Удостоверение личности становится биометрическим и его наличие в кармане в общественном месте навязывается законом.

Чем современее компьютер телефон тем с больше вероятность наличия в нём заводского бэкдора на уровне чипов, или бэкдора от перекупщика или службы доставки. Вы думаете что установив Tails или Кали Линукс Вы решили проблему - ошибаетесь вам нужно ещё и собрать компьютер на лампах:). Или вот вы таскаете с собой свой телефон он дарит провадеру информацию о том где Вы находились 24 часа в сутки. Дарит ему Ваши ежедневные привычки. Вот Вася едет на работу, вот с работы. А вот внезапно Вася пропал с радаров, хотя обычно в это время он ездит по маршруту А или Б. Странненько. Аномалия. А теперь если вся эта информация попадает в одни руки и анализируется, что получается? Получается что круг подозреваемых резко сужается. Васю находят на камерах на Митино, он покупает симку у циган, или стоит около библиотеки в автомобиле с ноутбуком на коленях.

А то что Вася пользуется TOR, VPN и необычной операционкой это для провайдера не секрет. Просто ему до времени нет дела до Васи. Записанный трафик можно вскрывать и потом.

Так что подпишусь под словами АртемЪ

Хотите аномнимности в интернет, не пользуйтесь интернетом.

Так уж иногда случается, что фантастические и шпионские сюжеты оказываются не только плодом больной фантазии автора, а самой настоящей правдой. Еще совсем недавно какой-нибудь параноидальный фильм о тотальной слежке государства за человеком воспринимался как очередная сказка, игра воображения автора и сценаристов. До тех пор, пока Эдвард Сноуден не обнародовал информацию о PRISM - программе слежения за пользователями, принятой на вооружение Агентством национальной безопасности США.

Повод для беспокойства

После такой новости шутки про паранойю стали совсем не актуальны. А разговоры про слежку нельзя больше списать на расшатанную психику. Возникает серьезный вопрос, стоит ли чувствовать себя в безопасности, пользуясь своей почтой или общаясь в социальной сети или чате? Ведь на сотрудничество со спецслужбами пошли многие крупные компании: Microsoft (Hotmail), Google (Google Mail), Yahoo!, Facebook, YouTube, Skype, AOL, Apple. Учитывая то, что PRISM была нацелена в первую очередь на слежку за иностранными гражданами, а объем перехватываемых телефонных разговоров и электронных сообщений по некоторым оценкам достигал 1,7 миллиарда в год, стоит серьезно задуматься над тем, как защитить свою частную жизнь от чужих глаз.

Tor

Первая реакция на новость о PRISM у многих была одинакова: не позволим следить за собой, ставим Tor. Это, пожалуй, на самом деле самое популярное средство, о котором мы не один раз рассказывали на страницах нашего журнала. Он тоже был создан американскими военными, правда для совсем противоположенных целей. Такая вот ирония. Пользователи запускают на своей машине программное обеспечение Tor, работающее как прокси, он «договаривается» с другими узлами сети и строит цепочку, по которой будет передаваться зашифрованный трафик. По истечении некоторого времени цепочка перестраивается и в ней используются уже другие узлы. Для сокрытия от любопытных глаз информации о браузере и установленной ОС Tor часто используется в связке с Privoxy - некеширующим прокси, который модифицирует HTTP-заголовки и веб-данные, позволяя сохранить приватность и избавиться от назойливой рекламы. Чтобы не лазить по конфигурационным файлам и не править все настройки ручками, есть замечательная GUI-оболочка - Vidalia, доступная для всех ОС и позволяющая за пару минут поднять на своем ПК дверь в анонимный мир. Плюс разработчики попытались все максимально упростить, предоставляя пользователям в один клик установить себе Tor, Vidalia и portable-версию Firefox с различными security-аддонами. Для безопасного общения существует децентрализованная анонимная система обмена сообщениями - TorChat. Для безопасного, анонимного и прозрачного перенаправления всего TCP/IP- и DNS-трафика через сеть анонимайзеров Tor служит утилита Tortilla. Программа позволяет анонимно запускать на компьютере под Windows любое программное обеспечение, даже если оно не поддерживает SOCKS или HTTP-прокси, что раньше было практически невозможно сделать под Windows. Помимо этого, для стандартной связки Tor + Vidalia + Privoxy существует достойная альтернатива - Advanced Onion Router bit.ly/ancXHz , portable-клиент для «луковой маршрутизации». Для тех, кто особенно обеспокоен своей безопасностью, есть Live CD дистрибутив, который «из коробки» настроен отправлять весь трафик через Tor, - bit.ly/e1siH6 .

Основное предназначение Tor - это анонимный серфинг плюс возможность создания анонимных сервисов. Правда, за анонимность приходится расплачиваться скоростью.

I2P

Кроме «луковой маршрутизации», есть еще и «чесночная», применяемая в I2P. Tor и I2P при некотором внешнем сходстве во многом реализуют диаметрально противоположные подходы. В Tor создается цепочка из нод, по которой передается и принимается трафик, а в I2P используются «входящие» и «выходящие» туннели и таким образом запросы и ответы идут через разные узлы. Каждые десять минут эти туннели перестраиваются. «Чесночная маршрутизация» подразумевает, что сообщение («чеснок») может содержать в себе множество «зубчиков» - полностью сформированных сообщений с информацией по их доставке. В один «чеснок» в момент его формирования может закладываться много «зубчиков», часть из них может быть нашими, а часть транзитными. Является ли тот или иной «зубчик» в «чесноке» нашим сообщением, или это чужое транзитное сообщение, которое проходит через нас, знает только тот, кто создал «чеснок».

Основная задача I2P, в отличие от Tor, - анонимный хостинг сервисов, а не предоставление анонимного доступа в глобальную сеть, то есть размещение в сети веб-сайтов, которые в терминологии I2P называются eepsites.

Для работы программного обеспечения I2P необходима предустановленная Java. Все управление ведется через веб-интерфейс, который доступен по адресу 127.0.0.1:7657 . После всех необходимых манипуляций надо подождать пару минут, пока сеть настроится, и можно пользоваться всеми ее скрытыми сервисами. В данном случае мы получили анонимный доступ в сеть I2P, то есть ко всем ресурсам в домене.i2p. Если захочется выйти в глобальную сеть, то достаточно просто прописать в настройках браузера использование прокси-сервера 127.0.0.1:4444 . Выход из I2P в глобальную сеть осуществляется через определенные шлюзы (называемые outproxy). Как понимаешь, рассчитывать на огромную скорость в таком случае не приходится. Плюс нет никакой гарантии, что на таком шлюзе никто не снифает твой трафик. Безопасно ли размещать свой анонимный ресурс в I2P-сети? Ну, 100%-й гарантии безопасности тут никто дать не может, если ресурс будет банально уязвим, то не составит особого труда определить его истинное местоположение.

Obfsproxy

Во многих странах, таких как Китай, Иран, провайдеры активно борются против использования Tor’а, применяя DPI (deep packet inspection), фильтрацию по ключевым словам, избирательную блокировку и другие методы. Для того чтобы обойти цензуру, torproject выпустил специальную тулзу obfsproxy bit.ly/z4huoD , которая преобразует трафик между клиентом и мостом таким образом, что он выглядит для провайдера абсолютно безобидным.

GNUnet

А как насчет безопасного и анонимного обмена файлами? Для такой цели можно прибегнуть к помощи GNUnet bit.ly/hMnQsu - фреймворка для организации безопасной P2P-сети, не требующей централизованных или любых других «доверенных» сервисов. Основная цель проекта - создание надежной, децентрализованной и анонимной системы обмена информацией. Все узлы сети работают как маршрутизаторы, шифруют соединения с другими узлами и поддерживают постоянный уровень нагрузки на сеть. Как и во многих других решениях, узлы, активно участвующие в работе сети, обслуживаются с более высоким приоритетом. Для идентификации объектов и сервисов используется URI, который выглядит как gnunet://module/identifier , где module - имя модуля сети, а identifier - уникальный хеш, идентифицирующий сам объект. Интересная фича - возможность настроить уровень анонимности: от нуля (не анонимно) до бесконечности (по дефолту стоит единица). Для безопасной передачи все файлы шифруются с помощью ECRS (An Encoding for Censorship-Resistant Sharing - шифрование для устойчивого к цензуре обмена файлами). GNUnet является расширяемым, на его основе можно строить новые P2P-приложения. Помимо файлообмена (наиболее популярного сервиса), существуют альтернативные службы: простейший чат, находящийся сейчас в полумертвом состоянии, а также распределенный DNS. Ну и как обычно, за анонимность приходится расплачиваться: высокой задержкой, низкой скоростью работы и достаточно высоким потреблением ресурсов (что характерно для всех децентрализованных сетей). Плюс присутствуют проблемы обратной совместимости между различными версиями фреймворка.

RestroShare

RestroShare bit.ly/cndPfx - это открытая кросс-платформенная программа для построения децентрализованной сети по принципу F2F (Friend To Friend), использующая GPG. Основная философия заключается в обмене файлами и общении только с доверенными друзьями, а не со всей сетью, из-за чего ее часто относят к darknet. Для установки соединения с другом пользователю надо сгенерировать с помощью RetroShare пару GPG-ключей (или выбрать существующую). После проверки подлинности и обмена асимметричным ключом устанавливается SSH-соединение, использующее для шифрования OpenSSL. Друзья друзей могут видеть друг друга (если пользователи включили такую возможность), но соединяться не могут. Такая вот получается социальная сеть:). Но зато можно шарить папки между друзьями. В сети существует несколько сервисов для общения: приватный чат, почта, форумы (как анонимные, так и с обычной аутентификацией), голосовой чат (VoIP-плагин), каналы, наподобие IRC.

Raspberry Pi

Ты можешь удивиться: при чем тут Raspberry Pi? Мы же говорим про анонимность. А при том, что сей маленький девайс поможет этой анонимности добиться. Его можно использовать в качестве роутера/клиента, предоставляющего тебе доступ к Tor/I2P-сетям или анонимному VPN. Кроме этого, есть еще один плюс. В децентрализованных сетях достигнуть приемлемой скорости доступа к внутрисетевым ресурсам можно, только если постоянно находиться в ней. Например, в I2P доверие других «чесночных роутеров» к такому узлу будет больше, соответственно и скорость выше. Держать ради этого постоянно включенным свой компьютер или заводить отдельный сервер нерезонно, а вот потратить на это всего 30 долларов вроде и не жалко. В повседневной жизни можно будет пользоваться обычным подключением, а когда надо будет анонимно выйти в Сеть - просто пускаешь весь трафик через мини-девайс и не паришься ни с какими настройками. Надо сказать, что до недавнего времени устанавливать софтину I2P, написанную на Java, на «ежевику» смысла не было. Жадной до ресурсов Java-машине никак не хватало стандартных 256 Мб оперативы. С выходом Raspberry Pi model B, несущего на борту уже 512 Мб, это стало уже вполне реально. Так что давай рассмотрим основные моменты, связанные с установкой. Допустим, мы используем Raspbian . Первым делом обновляемся:

Sudo apt-get update; sudo apt-get dist-upgrade

Затем устанавливаем Java, но не стандартную из пакетов, а специальную версию, заточенную под процессоры ARM, -bit.ly/13Kh9TN (как показывает практика, стандартная сожрет всю память). Скачиваем и инсталлируем:

Sudo tar zxvf jdk-8-ea-b97-linux-arm-vfp-hflt-03_jul_2013.tar.gz -C /usr/local/java export PATH=$PATH:/usr/local/java/bin

После чего скачиваем и устанавливаем I2P:

Cd ~ mkdir i2pbin cd i2pbin wget http://mirror.i2p2.de/i2pinstall_0.9.7.jar java -jar i2pinstall_0.9.7.jar -console

Чтобы превратить Raspberry в роутер для I2P, надо немного поколдовать с конфигами. Переходим в ~/.i2p и начинаем редактировать файл clients.config . Там нам надо закомментировать строку

ClientApp.0.args=7657::1,127.0.0.1 ./webapps/

и раскомментировать

ClientApp.0.args=7657 0.0.0.0 ./webapps/

А затем в файле i2ptunnel.config заменить адреса в строках

Tunnel.0.interface=127.0.0.1 tunnel.6.interface=127.0.0.1

на 0.0.0.0 . После чего можем запустить I2P-роутер, выполнив:

Cd ~/i2pbin ./runplain.sh

Также можно добавить в crontab следующие строки, чтобы софтина автоматически поднималась при запуске системы или после краша:

0 * * * * /home/pi/i2pbin/runplain.sh @reboot /home/pi/i2pbin/runplain.sh

Осталось только организовать удаленный доступ к девайсу. Оптимальный способ - использовать динамический портфорвардинг через SSH. Для этого надо только установить в настройках I2P-туннель, который бы указывал на 22-й порт на локальной машине. Таким же образом можно превратить Pi в анонимный VPN (как это сделать, можно посмотреть тут -http://bit.ly/11Rnx8V) или подключить к Tor’у (отличный видеомануал по этому поводу http://bit.ly/12RjOU9). А можно и придумать свой способ, как использовать девайс для анонимных путешествий по Сети.

Mikrotik

На самом деле Raspberry Pi не единственный маленький девайс, на базе которого можно организовать анонимный доступ в Сеть. Достойной альтернативой ему будет роутер от латвийской компании MikroTik , которая занимается производством сетевого оборудования и софта для него. Такой девайс обойдется чуть подороже, но потребует меньше возни при настройке. В числе продуктов компании RouterOS - операционная система на базе Linux, предназначенная для установки на аппаратные маршрутизаторы MikroTik RouterBOARD. Различные варианты платформ RouterBOARD позволяют решать различные сетевые задачи: от построения простой точки доступа до мощного маршрутизатора. Несмотря на наличие разъема для подключения питания, практически все устройства могут питаться с помощью PoE. Большой плюс - наличие хорошей документации http://bit.ly/jSN4FL , в которой очень подробно описано, как можно создать security-роутер на базе RouterBOARD4xx, подключив его к сети Tor. Останавливаться на этом не будет, все очень подробно описано.

VPN

Говоря про приватность и анонимность в Сети, нельзя обойти стороной использование для этих целей VPN. Мы уже рассказывали, как замутить свой VPN-сервер в облаке Amazon’а bit.ly/16E8nmJ , подробно рассматривали установку и тонкую настройку OpenVPN. Всю необходимую теорию ты можешь посмотреть в этих статьях. Однако хочется еще раз напомнить, что VPN не панацея. Во-первых, возможны ситуации, когда трафик может «утечь» мимо VPN-соединения, во-вторых, в сетях, основанных на протоколе PPTP, существует реальная возможность расшифровать перехваченные данные («Такой небезопасный VPN», ][акер № 170). Так что не стоит верить в полную безопасность при использовании виртуальных частных сетей.

Подводя итоги

Это лишь наиболее популярные решения, позволяющие хоть как-то оградить свою частную жизнь от любопытных глаз Большого Брата. Возможно, в недалеком будущем появятся новые технологии или все мы будем активно пользоваться одной из рассмотренных сегодня. Кто знает… Что бы это ни было, важно всегда помнить, что никогда ни одно решение не способно дать 100%-ю гарантию защищенности. Поэтому не чувствуй себя в полной безопасности, установив Tor, I2P или что-то еще, - за чувство ложной безопасности многие уже поплатились.