Доброго времени суток, уважаемый посетитель. Сегодня я, как обычно, по нашей доброй традиции, буду рассказывать кое-что интересное. А рассказ сегодня пойдет про замечательную штуку в локальных сетях под названием VLAN. В природе не мало разновидностей данной технологии, про все рассказывать не будем, а только про те, которые решили бы стоящую перед нашей компанией задачу. Данная технология уже не раз применялась нашими специлистами в нашей практике ИТ аутсорсинга в регионе , Но в этот раз, всё было несколько интереснее, т.к. оборудование с которым пришлось работать - несколько "урезанное" (прошлая похожая задача релизовывалась на коммутаторе D-link DES-1210-28). Но, обо всем по порядку.

Что же такое VLAN ?

VLAN – логическая («виртуальная») локальная сеть, представляет собой группу хостов с общим набором требований, которые взаимодействуют так, как если бы они были подключены к широковещательному домену, независимо от их физического местонахождения. VLAN имеет те же свойства, что и физическая локальная сеть, но позволяет конечным станциям группироваться вместе, даже если они не находятся в одной физической сети. Такая реорганизация может быть сделана на основе программного обеспечения вместо физического перемещения устройств.

Данная технология позволяет выполнять две задачи:

1) группировать устройства на канальном уровне (т.е. устройства, находящиеся в одном VLAN’е), хотя физически при этом они могут быть подключены к разным сетевым коммутаторам (расположенным, к примеру, географически отдаленно);

2) разграничивать устройства (находящиеся в разных VLAN’ах), подключенные к одному коммутатору.

Иначе говоря, VLAN ‘ы позволяют создавать отдельные широковещательные домены, снижая, тем самым, процент широковещательного трафика в сети.

Port - Base VLAN

Port-Base VLAN – представляет собой группу портов или порт в коммутаторе, входящий в один VLAN. Порты в таком VLAN называются не помеченными (не тегированными), это связанно с тем, что кадры приходящие и уходящие с порта не имеют метки или идентификатора. Данную технологию можно описать кратко – VLAN ’ы только в коммутаторе. Эту технологию мы будем рассматривать на управляемом коммутаторе D-link DGS-1100-24.

IEEE 802.1Q

IEEE 802.1Q - открытый стандарт, который описывает процедуру тегирования трафика для передачи информации о принадлежности к VLAN. Для этого в тело фрейма помещается тег, содержащий информацию о принадлежности к VLAN’у. Т.к. тег помещается в тело, а не в заголовок фрейма, то устройства, не поддерживающие VLAN’ы, пропускают трафик прозрачно, то есть без учета его привязки к VLAN’у.

Немного наркомании, а именно - процедура помещения тега в кадр называется – инъекция.

Размер тега - 4 байта. Он состоит из таких полей:

- Tag Protocol Identifier (TPID, идентификатор протокола тегирования). Размер поля - 16 бит. Указывает какой протокол используется для тегирования. Для 802.1Q используется значение 0x8100.

- Priority (приоритет). Размер поля - 3 бита. Используется стандартом IEEE 802.1p для задания приоритета передаваемого трафика.

- Canonical Format Indicator (CFI, индикатор канонического формата). Размер поля - 1 бит. Указывает на формат MAC-адреса. 0 - канонический, 1 - не канонический. CFI используется для совместимости между сетями Ethernet и Token Ring.

- VLAN Identifier (VID, идентификатор VLAN). Размер поля - 12 бит. Указывает какому VLAN принадлежит фрейм. Диапазон возможных значений от 0 до 4095.

Порты в 802.1Q

Порты могут быть в одном из следующих режимов:

- Tagged port (в терминологии CISCO - trunk-port) - порт пропускает пакеты маркированные указанными номерами VLAN, но при этом сам никак не маркирует пакеты

- Untagged port (в терминологии CISCO - access-port) - порт прозрачно пропускает немаркированный трафик для указанных VLAN, если трафик уходит в другие порты коммутатора за пределы указанного VLAN, то там он уже виден как маркированный номером этой VLAN.

- Порт не принадлежит никаким VLAN и не учувствует в работе коммутатора

Пример. Имеется офисное помещение, в котором отдел кадров разделен на два этажа, нужно, чтобы сотрудники были отделены от общей сети. Имеется два коммутатора. Создадим VLAN 3 на одном и втором, порты, которые будут в одном из VLAN укажем как Untagget Port. Для того, чтобы коммутаторы понимали в какой VLAN адресуется кадр, нужен порт, через который будет пересылаться трафик в этот же VLAN другого коммутатора. Выделим, к примеру, один порт и укажем его как Tagget. Если у нас, помимо VLAN 3, есть еще и другие, и ПК-1 расположенный в VLAN 3 будет искать ПК-2, то широковещательный трафик не будет «ходить» по всей сети, а только в VLAN 3. Прибежавший кадр будет пропускаться через MAC-таблицу, если же адрес получателя не будет найдет, такой кадр будет отправлен через все порты такого VLAN откуда он прибежал и порт Tagget с меткой VLAN, чтобы другой коммутатор воспроизвел широковещание на ту группу портов, которые указаны в поле VID. Данный пример описывает VLAN – один порт может быть только в одном VLAN.

IEEE 802.1 ad

802.1ad - это открытый стандарт (аналогично 802.1q), описывающий двойной тег. Также известен как Q-in-Q, или Stacked VLANs. Основное отличие от предыдущего стандарта - это наличие двух VLAN’ов - внешнего и внутреннего, что позволяет разбивать сеть не на 4095 VLAN’ов, а на 4095х4095.

Сценарии могут быть различны – провайдеру надо “пробросить” транк клиента, не затрагивая схему нумерации VLAN’ов, надо балансировать нагрузку между субинтерфейсами внутри сети провайдера, либо просто – маловато номеров. Самое простое – сделать ещё одну такую же метку (tag).

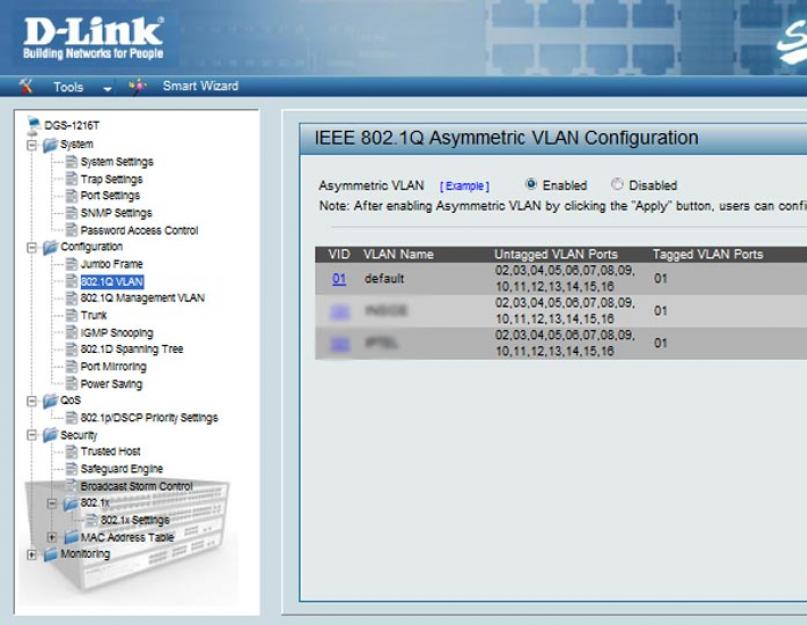

Асимметричный VLAN

В терминологиях D-Link, а также в настройках VLAN, есть понятие асимметричный VLAN – это такой VLAN, в котором один порт может быть в нескольких VLAN.

Состояние портов меняется

- Tagged порты работают прежним образом

- Появляется возможность назначать как Untagged несколько портов на несколько VLAN. Т.е. один порт сразу работает в нескольких VLAN как Untagged

- У каждого порта появляется еще один параметр PVID - это VLAN ID, которым маркируется трафик с этого порта, если он уходит на Tagged порты и за пределы коммутатора. У каждого порта может быть только один PVID

Таким образом, мы получаем то, что внутри устройства один порт может принадлежать сразу нескольким VLAN, но при этом, уходящий в tagged (TRUNK) порт, трафик будет маркироваться номером, который мы задаем в PVID.

Ограничение: Функция IGMP Snooping не работает при использовании асимметричных VLAN.

Создание VLAN на D- link DGS-1100-24.

Что имеется. Два коммутатора, один из них D-link DGS-1100-24, к нему подключен коммутатор №2. В коммутатор №2 подключены машины пользователей – абсолютно всех, а также сервера, шлюз по умолчанию и сетевое хранилище.

Задача. Ограничить отдел кадров от общей среды, так, чтобы при этом были доступны сервера, шлюз и сетевое хранилище.

Ко всему прочему, коммутатор D-link DGS-1100-24 только что вынули из коробки. По умолчанию большинство управляемых коммутаторов компании D-Link имеют адрес 10.90.90.90/8. Нас не интересует физическое нахождение у коммутатора или смена адреса. Существует специальная утилита D-Link SmartConsole Utility, которая помогает найти наше устройство по сети. После установки запускаем утилиту.

Прежде чем переходить к настройке, переключим порты должным образом:

1) Переключим порт отдела кадров с коммутатора №2 в коммутатор №1

2) Переключим сервера, шлюз и сетевое хранилище с коммутатора №2 в коммутатор №1

3) Подключим коммутатор №2 в коммутатор №1

После такого переключения видим следующую картину: сервера, шлюз, сетевое хранилище и отдел кадров подключены в коммутатор №1, а все остальные пользователи в коммутатор №2.

Жмем кнопку «Discovery»

Ставим галочку и жмем значок шестеренки, открывается окно настройки коммутатора. После задания адреса, маски и шлюза, пишем пароль, который по умолчанию admin.

Жмем «Add VLAN» и указываем имя VLAN и порты

Жмем «Apply»

После создания нужных VLAN, сохраним настройку, для этого нажмем «Save», «Save configuration»

Итак, мы видим, что VLAN 3 не имеет доступа к портам 01-08, 15-24 – следовательно, не имеет доступ к серверам, шлюзу, сетевому хранилищу, к VLAN2 и остальным клиентам – которые подключены к коммутатору №2. Тем не менее VLAN 2 имеет доступ к серверам, шлюзу, сетевому хранилищу, но не имеет к остальным машинам. И наконец, все остальные машины видят сервера, шлюз, сетевое хранилище, но не видят порты 05,06.]

Таким образом, при наличии определенных знананий об особенностях оборудования и навыков ИТ-аутсорсинга , можно удовлетворить потребности клиента даже на таком бюджетном оборудовании как коммутатор D-Link DGS1100-24 .

Все, люди, Мир Вам!

ВЗЯТО С: http://mcp1971.livejournal.com/1851.html

Диапазоны номеров VLANов

Все VLANы доступа можно разбить на два диапазона:

Обычный диапазон VLANов

- используется в малых и средних сетях

- имеют номера от 1 до 1005

- номера с 1002 до 1005 зарезервированы для Token Ring and FDDI VLANов

- номера 1, 1002 и 1005 создаются автоматически и не могут быть удалены

- все данные о VLANах хранятся в файле vlan.dat

, который располагается на флеш памяти (flash:vlan.dat

)

- протокол VTP может изучать VLANы только обычного диапазрна и сохранять сведения о них в vlan.dat

Расширенный диапазон VLANов

- используются провайдерами или на очень больших сетях для расширения инфраструктуры VLANов

- имеют номера от 1006 до 4094

- поддерживают меньше возможностей, чем VLANы обычного диапазона

- все данные о VLANах хранятся в рабочей конфигурации

- нет поддержки VTP

Коммутатор Cisco Catalyst 2960 поддерживает до 255 VLANов обычного и расширенного диапазонов

Типы VLANов

Все VLANы можно отнести к конкретному типу:

1. Data VLAN

(VLAN данных) - VLAN, в котором проходят данные, генерируемые

пользователями. Но это не могут быть голосовые данные или управляющий

трафик для коммутаторов.

2. Default VLAN

(VLAN по умолчанию) -

VLAN, в котором находятся все порты коммутатора перед началом

конфигурирования. VLAN по умолчанию для коммутаторов Cisco - VLAN1. По

умолчанию управляющий трафик 2-го уровня, такой как CDP и STP,

ассоциируется с VLAN1.

3. Native VLAN

(родной VLAN) - VLAN,

через который на порту, сконфигурированном как транковый порт (802.1Q), и

пропускающем с помощью 802.1Q тегированные фреймы, сможет подключиться

рабочая станция и передавать нетегированные фреймы. Это реализовано для

того, чтобы к транковому порту можно было подключить компьютер, который

не может тегировать фреймы. Рекомендуется использовать родным VLANом

VLAN, отличный от VLAN1.

4. Management VLAN

(управляющий VLAN)

- VLAN, через который происводится конфигурирование. Для этого VLANу

надо назначить IP адрес и маску подсети.

5. Voice VLAN

(голосовой VLAN) - VLAN, предназначенный для передачи голоса. Такой VLAN должен обеспечивать:

- гарантированную

полосу пропускания

для обеспечения

качества передачи голоса

-

приоритет голосового трафика по сравнению с

другими типами

трафика

- возможность

направлять

трафик в обход загруженных

районов

в сети

- иметь задержку

менее 150

миллисекунд

в сети

Бывает,

что компьютер подключается к коммутатору через IP телефон. Получается,

что надо разграничить на порту голосовой трафик и трафик данных. Для

этого телефон представляет собой трехпортовый коммутатор. Один порт

подключен к коммутатору. Второй - внутренний порт для передачи

голосового трафика. Третий порт - порт, к которому подключен компьютер.

Трафик с внутреннего порта телефона тегируется номером голосового VLAN.

Трафик с компьютера не тегируется. Поэтому коммутатор может определить

трафик, которому надо предоставить приоритет. Точно также происходит

разделение входящего трафика - тегированный номером голосового VLAN - на

телефон, не тегированный - на компьютер. Соответственно на порту

коммутатора настраивается и голосовой VLAN, и VLAN доступа.

Режимы работы

портов коммутатора

в VLAN

ах

Каждый порт коммутатора может быть настроен для работы конкретного типа

VLANа различными методами:

Статический VLAN

- каждому порту вручную указывается VLAN, к которому он принадледит.

Динамический VLAN

- каждому порту указывается VLAN, к которому он принадледит, с помощью

Сервера политики членства в VLAN (VMPS - VLAN Membership Policy Server).

С

VMPS

можно назначить

VLAN

портам коммутатора

динамически

,

на основе

МАС-

адреса

устройства, подключенного к

порту.

Это полезно, когда

вы перемещаете

устройство с

порта

одного коммутатор

в сети

к порту

другого коммутатора

в сети

, коммутатор

динамически назначает

VLAN

для этого устройства на

новом порту

.

Голосовой VLAN

- порт настраивается и для передачи тегированного голосового трафика, и

для передачи нетегированного трафика данных. Для настройки голосовой

VLAN используются команды:

S1(config)#interface fastethernet 0/18

S1(config-if)#mls qos trust cos

- определяем голосовй трафик, как приоритетный

S1(config-if)#switchport voice vlan 150

- определяем голосовой VLAN

S1(config-if)#switchport mode access -

определяем, что этот порт для данных (порт доступа - нетегированный трафик)

20

- определяем VLAN для данных

Транки

VLANов

Транк -

это

соединение типа точка-точка между сетевыми устройствами, которые

передают данные более чем одного VLANа. Если бы не было транков, для

каждого VLANа при соединении коммутаторов необходимо было бы выделять

отдельный порт. При транке все VLANы проходят через один порт.

Для

того, чтобы транковый порт знал, к какому VLANу принадлежит фрейм,

передаваемый через порт, в заголовок фрейма вводится тег 802.1Q, в

котором указывается номер VLANа, также приоритет передаваемого кадра.

Если

на порт поступает нетегированный фрейм, коммутатор автоматически

отправляет его в родной VLAN. По умолчанию родным VLANом является VLAN1.

Но его можно изменить командой:

S1(config-if)#switchport mode trunk

vlan-id

Для проверки, на какой родной VLAN передается нетегированный фрейм, используется команда:

S1#show interfaces interface-id

switchport

DTP

DTP

- это проприеритарный протокол коспании Cisco, который позволяет

автоматически настраивать транкинговые режимы работы портов коммутатора.

Бывает три режима работы:

On

(по умолчанию) - коммутатор

периодически отправляет на удаленный порт DTP-фрейм, которым извещает,

что он работает как транковый порт. Включается командой . Если удаленный порт работает как access-порт, локальный порт не рекомендуется использовать с этим режимом DTP.

Dynamic auto

- коммутатор периодически отправляет на удаленный порт DTP-фрейм,

которым извещает, что он готов работать как транковый порт, но не

требует работать в транковом режиме. Порт включает транковый режим, если

удаленный порт уже работает, как транковый или у него настроен режими

Dynamic desirable, порты согласовуют работу в транковом режиме. Если

удаленный порт настроен тоже как Dynamic auto, согласование не

проводится - порты работают как порты доступа. Если удаленный порт -

access, локальный тоже access. Включается командой S1(config-if)#switchport mode dynamic auto

.

Dynamic desirable

- коммутатор периодически отправляет на удаленный порт DTP-фрейм,

которым извещает, что он готов работать как транковый порт и просит

работать в транковом режиме. Если удаленный порт работает в режиме

Dynamic auto или Dynamic desirable, порты переходят работать в транковый

режим. Если удаленный порт не поддерживает согласование, локальный порт

работает в нетранковом режиме.

Отключить согласование режимов работы можно командой S1(config-if)#switchport nonegotiate

.

Команды для настройка

VLANов

1. S1(config)#vlan vlan id

- добавление VLAN.

2. S1(config-vlan)#name vlan name

- присвоение имени VLANу.

3. S1#show vlan brief

- проверка наличия VLANа в база данных, access-портов, принадлежащих VLANу

4. S1(config-if)#switchport mode access

- перевод порта в режим работы access-порта.

S1(config-if)#switchport access vlan vlan id

- назначение номера VLANа порту.

5. S1#show interfaces

| switchport

- проверка режима работы конкретного интерфейса

6. S1(config-if)#no switchport access vlan

- исключение порта из VLANа с настроенным номером и перевод его в

VLAN по умолчанию

7. S1(config)#no vlan vlan id

- удаление VLANа из базы данных. Перед этим обязательно надо удалить все порты из этого VLANа, иначе они будут недоступны.

8. S1#delete flash:vlan.dat

- удаление всей базы VLANов. Останутся только VLANы по умолчанию.

9. S1(config-if)#switchport mode trunk

- принудительный перевод режима работы порта в транковый.

10. S1(config-if)#switchport trunk native vlan vlan id

- изменение родного VLANа для транкового порта.

11. S1(config-if)#switchport trunk allowed

vlan id

- назначение VLANов, которые могут проходить через порт. Без применения этой команды все VLANы могут проходить через порт.

12. S1(config-if)#no switchport trunk allowed vlan

- сброс всех разрешенных VLANов на транковом порту.

13. S1(config-if)#no switchport trunk native vlan

- возвращение VLAN1 как родного VLANа на транковом порту.

Представляет собой группу хостов с общим набором требований, которые взаимодействуют так, как если бы они были подключены к широковещательному домену , независимо от их физического местонахождения. VLAN имеет те же свойства, что и физическая локальная сеть, но позволяет конечным станциям группироваться вместе, даже если они не находятся в одной физической сети. Такая реорганизация может быть сделана на основе программного обеспечения вместо физического перемещения устройств.

Энциклопедичный YouTube

Обозначение членства в VLAN

Для этого существуют следующие решения:

- по порту (англ. port-based , 802.1Q): порту коммутатора вручную назначается одна VLAN. В случае, если одному порту должны соответствовать несколько VLAN (например, если соединение VLAN проходит через несколько сетевых коммутаторов), то этот порт должен быть членом транка . Только одна VLAN может получать все пакеты, не отнесённые ни к одной VLAN (в терминологии 3Com , Planet, D-Link , Zyxel , HP - untagged , в терминологии Cisco, Juniper - native VLAN ). Сетевой коммутатор будет добавлять метки данной VLAN ко всем принятым кадрам не имеющим никаких меток. VLAN, построенные на базе портов, имеют некоторые ограничения.

- по MAC-адресу (MAC-based): членство в VLANe основывается на MAC-адресе рабочей станции . В таком случае сетевой коммутатор имеет таблицу MAC-адресов всех устройств вместе с VLANами, к которым они принадлежат.

- по протоколу (Protocol-based): данные 3-4 уровня в заголовке пакета используются чтобы определить членство в VLANe. Например, -машины могут быть переведены в первую VLAN, а AppleTalk -машины во вторую. Основной недостаток этого метода в том, что он нарушает независимость уровней, поэтому, например, переход с IPv4 на IPv6 приведет к нарушению работоспособности сети.

- методом аутентификации (англ. authentication based ): устройства могут быть автоматически перемещены в VLAN основываясь на данных аутентификации пользователя или устройства при использовании протокола 802.1x .

VLAN в Cisco

В устройствах Cisco , протокол VTP (англ. VLAN Trunking Protocol ) предусматривает VLAN-домены для упрощения администрирования. VTP также выполняет «чистку» трафика, направляя VLAN трафик только на те коммутаторы, которые имеют целевые VLAN-порты (функция VTP pruning). Коммутаторы Cisco в основном используют протокол 802.1Q Trunk вместо устаревшего проприетарного ISL (англ. Inter-Switch Link ) для обеспечения совместимости информации.

По умолчанию на каждом порту коммутатора имеется сеть VLAN1 или VLAN управления. Сеть управления не может быть удалена, однако могут быть созданы дополнительные сети VLAN и этим альтернативным VLAN могут быть дополнительно назначены порты.

Native VLAN - это параметр каждого порта, который определяет номер VLAN, который получают все непомеченные (untagged) пакеты.

В Cisco используется следующая терминология портов:

- access port - порт принадлежащий одному VLAN’у и передающий нетегированный трафик. По спецификации cisco, access порт может принадлежать только одному VLAN’у, по-умолчанию это первый (нетегированный) VLAN. Любой кадр, который проходит через access порт, помечается номером, принадлежащим этому VLAN’у.

- trunk port - порт передающий тегированный трафик одного или нескольких VLAN’ов. Этот порт, наоборот, не изменяет тег, а лишь пропускает кадры с тегами, которые разрешены на этом порту

Для того чтобы передать через порт трафик нескольких VLAN, порт переводится в режим транка.

Режимы интерфейса (режим по умолчанию зависит от модели коммутатора):

- auto - Порт находится в автоматическом режиме и будет переведён в состояние trunk, только если порт на другом конце находится в режиме on или desirable. То есть если порты на обоих концах находятся в режиме «auto», то trunk применяться не будет.

- desirable - Порт находится в режиме «готов перейти в состояние trunk»; периодически передает DTP-кадры порту на другом конце, запрашивая удаленный порт перейти в состояние trunk (состояние trunk будет установлено, если порт на другом конце находится в режиме on, desirable, или auto).

- trunk - Порт постоянно находится в состоянии trunk, даже если порт на другом конце не поддерживает этот режим.

- nonegotiate - Порт готов перейти в режим trunk, но при этом не передает DTP-кадры порту на другом конце. Этот режим используется для предотвращения конфликтов с другим «не-cisco» оборудованием. В этом случае коммутатор на другом конце должен быть вручную настроен на использование trunk’а.

По умолчанию в транке разрешены все VLAN. Для того чтобы через соответствующий VLAN в транке передавались данные, как минимум, необходимо чтобы VLAN был активным. Активным VLAN становится тогда, когда он создан на коммутаторе и в нём есть хотя бы один порт в состоянии up/up.

На страницах нашего сайта мы неоднократно использовали термин VLAN в инструкциях по настройке различных роутеров и созданию корпоративной сети. Однако современная vlan технология требует детального изучения, поэтому следующий цикл статей посвящен характеристике и настройке «влан» на различных устройствах.

Данный материал является своего рода «вступительным словом», и здесь мы рассмотрим, что такое VLAN и как технология VLAN помогает в настройке сети.

Vlan: что это такое?

VLAN – технология, позволяющая сконфигурировать несколько виртуальных широковещательных доменов в рамках одного физического широковещательного домена.

Другими словами, имея из нескольких или одного коммутатора, можно , таким образом разграничив ПК пользователей по признаку принадлежности к определенному отделу или же в случае с серверами – по определенным ролям и специфике их работы.

В таком случае решаются одновременно несколько проблем:

- - уменьшается количество широковещательных запросов, ;

- - улучшается , т.к. исключается возможность прослушивания трафика сторонними сотрудниками, не входящими в данный конкретный VLAN;

- - появляется возможность территориально разнести разные отделы и подразделения по признаку принадлежности. То есть, например, сотрудники Отдела кадров, не находясь в одном здании, смогут «видеть» друг друга в рамках своей подсети.

Сетевая архитектура использует VLAN для обеспечения сетевой сегментации сервисов, обычно осуществляемой маршрутизаторами, которые фильтруют широковещательный трафик между разными VLAN-ми, улучшают безопасность сети, выполняют агрегацию подсетей и снижают перегрузку в сети. Коммутаторы не могут передавать трафик между VLAN-ами ввиду ограничения, накладываемого широковещательным доменом.

Некоторые коммутаторы могут иметь функции 3-го сетевого уровня модели OSI, храня и используя для осуществления передачи трафика между подсетями. В таком случае на коммутаторе создается виртуальный интерфейс конкретного VLAN с определенным и . Такой интерфейс выступает в роли для устройств, находящихся в данном VLAN.

Для чего нужен vlan?

В сетях, основанных на широковещательном трафике, передающемся ко всем устройствам для нахождения пиров, с ростом количества пиров растет и количество широковещательного трафика (который потенциально может почти полностью вытеснить собой полезную нагрузку на сеть).

VLAN-ы же помогают снизить сетевой трафик формированием нескольких широковещательных доменов, разбивая большую сеть на несколько меньших независимых сегментов с небольшим количеством широковещательных запросов, посылаемых к каждому устройству всей сети в целом.

Технология VLAN также помогает создать несколько сетей 3-го уровня модели OSI в одной физической инфраструктуре. Например, если , раздающий ip-адреса, включен в коммутатор в определенном VLAN – устройства будут получать адреса только в рамках данного VLAN. Если же DHCP-сервер включен транком с набором из нескольких VLAN – устройства из всех этих VLAN смогут получить адреса.

VLAN работает на 2-м, канальном, уровне сетевой модели OSI, аналогично IP-подсетям, которые оперируют на 3-м, сетевом, уровне. Обычно каждому VLAN соответствует своя IP-подсеть, хотя бывают и исключения, когда в одном VLAN могут существовать несколько разных подсетей. Такая технология у Cisco известна как «ip secondary», а в Linux как «ip alias».

В старых сетевых технологиях пользователям присваивались подсети, основываясь на их географическом местоположении. Благодаря этому они были ограничены физической топологией и расстоянием. VLAN технология же позволяют логически сгруппировать территориально разрозненных пользователей в одни и те же группы подсетей, несмотря на их физическое местонахождение. Используя VLAN, можно легко управлять шаблонами трафика и быстро реагировать на переезд пользователей.

Технология VLAN предоставляет гибкую адаптацию к изменениям в сети и упрощает администрирование.

Примеры использования vlan

Пример разделения сети на несколько VLAN по сегментам в зависимости от ролей и используемых технологий:

- 1) Продуктивный VLAN

- 2) VoIP

- 3) Управление сетью

- 4) SAN – сеть хранилищ данных

- 5) Гостевая сеть

- 6) DMZ-зоны

- 7) Разделение клиентов (в случае с сервис провайдером или дата-центром)

Наиболее часто используемым стандартом для конфигурации VLAN является IEEE 802.1Q, в то время как Cisco имеет свой собственный стандарт ISL, а 3Com – VLT. И IEEE 802.1Q и ISL имеют схожий механизм работы, называемый “явным тегированием” – фрейм данных тегируется информацией о принадлежности к VLAN. Отличие между ними в том, что ISL использует внешний процесс тегирования без модификации оригинального Ethernet-фрейма, а 802.1Q – внутренний, с модификацией фрейма.

VLAN (от англ. Virtual Local Area Network) – логическая («виртуальная») локальная компьютерная сеть, имеющая те же свойства, что и физическая локальная сеть.

Проще говоря, VLAN – это логический канал внутри физического.

Данная технология позволяет выполнять две противоположные задачи :

1) группировать устройства на канальном уровне (т.е. устройства, находящиеся в одном VLAN’е), хотя физически при этом они могут быть подключены к разным сетевым коммутаторам (расположенным, к примеру, географически отдаленно);

2) разграничивать устройства (находящиеся в разных VLAN’ах), подключенные к одному коммутатору.

Иначе говоря, VLAN ‘ы позволяют создавать отдельные широковещательные домены. Сеть любого крупного предприятия, а уж тем более провайдера, не может функционировать без применения VLAN’ов.

Применение данной технологии дает нам следующие преимущества:

- группировка устройств (к примеру, серверов) по функционалу;

- уменьшение количества широковещательного трафика в сети, т.к. каждый VLAN - это отдельный широковещательный домен;

- увеличение безопасности и управляемости сети (как следствие первых двух преимуществ).

Приведу простой пример : допустим, есть хосты, включенные в коммутатор, который, в свою очередь, подсоединен к маршрутизатору (рис. 1). Предположим, у нас есть две локальные сети, соединенные одним коммутатором и выходящие в интернет через один роутер. Если не разграничить сети по VLAN’ам, то, во-первых, сетевой шторм в одной сети будет оказывать влияние на вторую сеть, во-вторых, с каждой сети можно будет «вылавливать» трафик другой сети. Теперь же, разбив сеть на VLAN’ы, мы фактически получили две отдельные сети, связанные между собой роутером, то есть L3 (сетевым уровнем). Весь трафик проходит из одной сети в другую через роутер, а доступ теперь работает только на уровне L3, что значительно облегчает работу администратора.

Тегирование

Тегирование – процесс добавления метки VLAN’a (он же тег) к фреймам трафика.

Как правило, конечные хосты не тегируют трафик (например, компьютеры пользователей). Этим занимаются коммутаторы, стоящие в сети. Более того, конечные хосты и не подозревают о том, что они находятся в таком-то VLAN’е. Строго говоря, трафик в разных VLAN’ах чем-то особенным не отличается.

Если через порт коммутатора может прийти трафик разных VLAN’ов, то коммутатор должен его как-то различать. Для этого каждый кадр должен быть помечен какой-либо меткой.

Наибольшее распространение получила технология, описанная в спецификации IEEE 802.1Q. Также существую и другие проприетарные протоколы (спецификации).

802.1q

802.1q – это открытый стандарт, описывающий процедуру тегирования трафика.

Для этого в тело фрейма помещается тег (рис.2), содержащий информацию о принадлежности к VLAN’у. Т.к. тег помещается в тело, а не в заголовок фрейма, то устройства, не поддерживающие VLAN’ы, пропускают трафик прозрачно, то есть без учета его привязки к VLAN’у.

Размер метки (тега) всего 4 байта. Состоит из 4-х полей (рис.3):

- Tag Protocol Identifier (TPID, идентификатор протокола тегирования). Размер поля - 16 бит. Указывает на то, какой протокол используется для тегирования. Для 802.1Q используется значение 0x8100.

- Priority (приоритет). Размер поля - 3 бита. Используется стандартом IEEE 802.1p для задания приоритета передаваемого трафика.

- Canonical Format Indicator (CFI, индикатор канонического формата). Размер поля - 1 бит. Указывает на формат MAC-адреса. 0 - канонический, 1 - не канонический. CFI используется для совместимости между сетями Ethernet и Token Ring.

- VLAN Identifier (VID, идентификатор VLAN). Размер поля - 12 бит. Указывает на то, какому VLAN принадлежит фрейм. Диапазон возможных значений - от 0 до 4095.

Если трафик теггируется, или наоборот — метка убирается, то контрольная сумма фрейма пересчитывается(CRC).

Native VLAN(нативный VLAN)

Стандарт 802.1q также предусматривает обозначение VLAN’ом трафика, идущего без тега, т.е. не тегированного. Этот VLAN называется нативный VLAN, по умолчанию это VLAN 1. Это позволяет считать тегированным трафик, который в реальности тегированным не является.

802.1ad

802.1ad -это открытый стандарт (аналогично 802.1q), описывающий двойной тег (рис.4). Также известен как Q-in-Q , или Stacked VLANs . Основное отличие от предыдущего стандарта - это наличие двух VLAN’ов - внешнего и внутреннего, что позволяет разбивать сеть не на 4095 VLAN’ов, а на 4095х4095.

Так же наличие двух меток позволяет организовывать более гибкие и сложные сети оператора. Так же, бывают случаи, когда оператору нужно организовать L2 соединение для двух разных клиентов в двух разных городах, но трафик клиенты посылают трафик с одним и тем же тегом(рис.5).

Клиент-1 и клиент-2 имеют филиалы в городе А и Б, где имеется сеть одного провайдера. Обоим клиентам необходимо связать свои филиалы в двух разных городах. Кроме того, для своих нужд каждый клиент тегирует трафик 1051 VLAN’ом. Соответственно, если провайдер будет пропускать трафик обоих клиентов через себя в одном единственном VLAN’е, авария у одного клиента может отразиться на втором клиенте. Более того, трафик одного клиента сможет перехватить другой клиент. Для того, чтобы изолировать трафик клиентов, оператору проще всего использовать Q-in-Q. Добавив дополнительный тег к каждому отдельному клиенту (например, 3083 к клиенту-1 и 3082 к клиенту-2), оператор изолирует клиентов друг от друга, и клиентам не придется менять тег.

Состояние портов

Порты коммутатора, в зависимости от выполняемой операции с VLAN’ами, делятся на два вида:

- тегированный (он же транковый порт , trunk , в терминалогии cisco) - порт, который пропускает трафик только с определенным тегом;

- нетегированный (он же аксесный , access , в терминалогии cisco) - входя в данный порт, нетегированный трафик «обертывается» в тег.

По назначению порта в определённый VLAN существует два подхода:

- Статическое назначение - когда принадлежность порта VLAN’у задаётся администратором;

- Динамическое назначение - когда принадлежность порта VLAN’у определяется в ходе работы коммутатора с помощью процедур, описанных в специальных стандартах, таких, например, как 802.1X.

Таблица коммутации

Таблица коммутации при использовании VLAN’ов выглядит следующим образом (ниже приведена таблица коммутации коммутатора, не поддерживающего работу во VLAN’ах):

| Порт | MAC-адрес |

| 1 | A |

| 2 | B |

| 3 | C |

Если же коммутатор поддерживает VLAN’ы, то таблица коммутации будет выглядеть следующим образом:

| Порт | VLAN | MAC-адрес |

| 1 | 345 | A |

| 2 | 879 | B |

| 3 | default | C |

где default — native vlan.

Протоколы, работаю с VLAN

GVRP (его аналог у cisco — VTP) — протокол, работающий на канальном уровне, работа которого сводиться к обмену информации об имеющихся VLAN’ах.

MSTP (PVSTP, PVSTP++ у cisco) — протокол, модификация протокола STP, позволяющее строить «дерево» с учетом различных VLAN’ов.

LLDP (CDP, у cisco) — протокол, служащий для обмена описательной информацией о сети, в целом, кроме информации о VLAN’ах также распространяет информацию и о других настройках.

.JPG)

.JPG)

.JPG)

.JPG)

.JPG)

.JPG)

.JPG)