Продолжаю печально известную рубрику на своем сайте очередной историей, в которой я сам оказался пострадавшим. Я расскажу о вирусе-вымогателе шифровальщике Crusis (Dharma), который зашифровал все файлы на сетевом диске и поставил им расширение.combo. Поработал он не только над локальными файлами, как бывает чаще всего, но и над сетевыми.

Гарантированная расшифровка файлов после вируса шифровальщика — dr-shifro.ru . Подробности работы и схема взаимодействия с заказчиком ниже у меня в статье или на сайте в разделе «Порядок работы».

Введение

История будет от первого лица, так как пострадали от шифровальщика данные и инфраструктура, которой я управлял. Как не прискорбно в этом признаваться, но частично я сам виноват в том, что произошло, хотя знаком с шифровальщиками очень давно. В свое оправдание скажу, что данные потеряны не были, все было быстро восстановлено и расследовано по горячим следам. Но обо всем по порядку.

Нескучное утро началась с того, что в 9:15 системный администратор с одного удаленного объекта позвонил и сказал, что в сети шифровальщик, уже зашифрованы данные на сетевых дисках. Холодок пробежал по коже:) Он начал своими силами проверять источник заражения, а я своими. Конечно же, я сразу пошел на сервер, отключил сетевые диски и стал смотреть лог обращений к данным. Сетевые диски настроены на , обязательно включено . По логу сразу увидел источник заражения, учетную запись, от которой работал шифровальщик, и время начала шифрования.

Описание вируса шифровальщика Crusis (Dharma)

Дальше началось расследование. Зашифрованные файлы получили расширение .combo . Их было очень много. Шифровальщик начал работать поздно вечером, примерно в 23 часа. Повезло — бэкап пострадавших дисков как раз был завершен к этому времени. Данные потеряны не были вообще, так как успели забэкапиться в конце рабочего дня. Я сразу же начал восстановление из бэкапа, который лежит на отдельном сервере без доступа по smb.

За ночь вирус успел зашифровать примерно 400 Гб данных на сетевых дисках. Банальное удаление всех зашифрованных файлов с расширением combo заняло продолжительное время. Я сначала хотел удалить их все разом, но когда только подсчет этих файлов длился уже 15 минут, я понял, что дело бесполезное в данный момент времени. Вместо этого стал накатывать актуальные данные, а почистил диски от зашифрованных файлов уже после.

Сразу скажу прописную истину. Наличие актуальных, надежных бэкапов делает любую проблему разрешимой. Что делать, если их нет, либо они не актуальны, даже не представляю. Я всегда уделяю повышенное внимание бэкапам. Холю, лелею их и никому не даю к ним доступа.

После того, как запустил восстановление зашифрованных файлов, появилось время спокойно разобраться в ситуации и повнимательнее посмотреть на вирус-шифровальщик Crusis (Dharma). Тут меня ждали сюрпризы и удивления. Источником заражения стала виртуальная машина с Windows 7 с проброшенным rdp портом через резервный канал. Порт был не стандартный — 33333. Думаю, это была основная ошибка, использовать такой порт. Он хоть и не стандартный, но очень популярный. Конечно, лучше вообще не пробрасывать rdp, но в данном случае это было действительно необходимо. К слову, сейчас, вместо этой виртуалки, используется тоже виртуальная машина с CentOS 7, у нее в докере запущен контейнер с xfce и браузером. Ну и доступов у этой виртуалки никуда нет, только куда нужно.

Что пугает во всей этой истории. Виртуальная машина была с обновлениями. Шифровальщик начал работу в конце августа. Когда было сделано заражение машины, точно уже не установить. Вирус много чего подтер в самой виртуалке. Обновления на эту систему ставились в мае. То есть каких-то старых открытых дырок на ней быть не должно. Я теперь вообще не знаю, как оставлять rdp порт доступным из интернета. Слишком много кейсов, где это действительно нужно. Например, терминальный сервер на арендованном железе. Не будешь же к каждому серверу арендовать еще и шлюз для vpn.

Теперь ближе к делу и самому шифровальщику. У виртуальной машины был отключен сетевой интерфейс, после этого запустил ее. Меня встретила стандартная табличка, какую я уже много раз видел у других шифровальщиков.

All your files have been encrypted! All your files have been encrypted due to a security problem with your PC. If you want to restore them, write us to the e-mail [email protected] Write this ID in the title of your message 501BED27 In case of no answer in 24 hours write us to theese e-mails:[email protected] You have to pay for decryption in Bitcoins. The price depends on how fast you write to us. After payment we will send you the decryption tool that will decrypt all your files. Free decryption as guarantee Before paying you can send us up to 1 file for free decryption. The total size of files must be less than 1Mb (non archived), and files should not contain valuable information. (databases,backups, large excel sheets, etc.) How to obtain Bitcoins The easiest way to buy bitcoins is LocalBitcoins site. You have to register, click "Buy bitcoins", and select the seller by payment method and price. https://localbitcoins.com/buy_bitcoins Also you can find other places to buy Bitcoins and beginners guide here: Attention! Do not rename encrypted files. Do not try to decrypt your data using third party software, it may cause permanent data loss. Decryption of your files with the help of third parties may cause increased price (they add their fee to our) or you can become a victim of a scam.

На рабочем столе были 2 текстовых файла с именами FILES ENCRYPTED.TXT следующего содержания:

All your data has been locked us You want to return? write email [email protected]

Любопытно, что изменились права на директорию Рабочий стол . У пользователя не было прав на запись. Видимо, вирус сделал это, чтобы пользователь случайно не удалил информацию в текстовых файлах с рабочего стола. Там же на рабочем столе была директория troy , в которой был сам вирус — файл l20VHC_playload.exe .

Как вирус вымогатель Crusis (Dharma) шифрует файлы

Спокойно во всем разобравшись и почитав похожие обращения на тему шифровальщиков в интернете, я узнал, что словил разновидность известного вируса-шифровальщика Crusis (Dharma). Касперский его детектит как Trojan-Ransom.Win32.Crusis.to . Он ставит разные расширения к файлам, в том числе и.combo. У меня список файлов выглядел примерно вот так:

- Ванино.docx.id-24EE2FBC..combo

- Петропавловск-Камчатский.docx.id-24EE2FBC..combo

- Хороль.docx.id-24EE2FBC..combo

- Якутск.docx.id-24EE2FBC..combo

Расскажу еще некоторые подробности о том, как шифровальщик поработал. Я не упомянул важную вещь. Данный компьютер был в домене. Шифрование файлов было выполнено от доменного пользователя!!! Вот тут возникает вопрос, откуда вирус его взял. На логах контроллеров доменов я не увидел информации и подборе пароля пользователя. Не было массы неудачных авторизаций. Либо использовалась какая-то уязвимость, либо я не знаю, что и думать. Использована учетная запись, которая никогда не логинилась в данную систему. Была авторизация по rdp от учетной записи доменного пользователя, а затем шифрование. На самой системе тоже не было видно следов перебора пользователей и паролей. Практически сразу был логин по rdp доменной учеткой. Нужно было подобрать, как минимум, не только пароль, но и имя.

К сожалению, на учетной записи был пароль 123456. Это была единственная учетная запись с таким паролем, которую пропустили админы на местах. Человеческий фактор. Это был руководитель и по какой-то причине целая череда системных администраторов знали про этот пароль, но не меняли его. Очевидно, в этом причина использования именно этой учетной записи. Но тем не менее, остается неизвестен механизм получения даже такого простого пароля и имени пользователя.

Зараженную шифровальщиком виртуальную машину я выключил и удалил, предварительно забрав образ диска. Из образа забрал сам вирус, чтобы посмотреть на его работу. Дальнейший рассказ будет уже на основе запуска вируса в виртуальной машине.

Еще небольшая подробность. Вирус просканировал всю локальную сеть и попутно зашифровал информацию на тех компьютерах, где были какие-то расшаренные папки с доступом для всех. Я первый раз видел такую модификацию шифровальщика. Это действительно страшная вещь. Такой вирус может просто парализовать работу всей организации. Допустим, по какой-то причине, у вас был доступ по сети к самим бэкапам. Или использовали какой-то ненадежный пароль для учетной записи. Может так получиться, что будет зашифровано все — и данные, и архивные копии. Я вообще теперь подумываю о хранении бэкапов не только в изолированной сетевой среде, но вообще на выключенном оборудовании, которое запускается только для того, чтобы сделать бэкап.

Как лечить компьютер и удалить вымогатель Crusis (Dharma)

В моем случае вирус шифровальщик Crusis (Dharma) особо не прятался и удалить его не должно составить каких-то проблем. Как я уже сказал, он лежал в папке на рабочем столе. Помимо этого он записал сам себя и информационное сообщение в автозапуск.

Само тело вируса было продублировано в пуске в разделе Startup у всех пользователей и в windows/system32 . Более внимательно я не смотрел, так как не вижу в этом смысла. После заражения шифровальщиком я настоятельно рекомендую переустановить систему. Это единственный способ гарантированно удалить вирус. Вы никогда не будете полностью уверены в том, что вирус удален, так как он мог использовать какие-то еще неопубликованные и неизвестные уязвимости для того, чтобы оставить закладку в системе. Через некоторое время через эту закладу вы можете получить какой-то новый вирус и все повторится по кругу.

Так что я рекомендую сразу же после обнаружения шифровальщика не заниматься лечением компьютера, а переустанавливать систему, сохранив оставшиеся данные. Возможно, вирус успел не все зашифровать. Эти рекомендации относятся к тем, кто не собирается пытаться восстановить файлы. Если у вас есть актуальные бэкапы, то просто переустанавливайте систему и восстанавливайте данные.

Если у вас нет бэкапов и вы любой ценой готовы восстановить файлы, то тогда компьютер стараемся не трогать вообще. Первым делом просто отключите сетевой кабель, скачайте пару зашифрованных файлов и текстовый файл с информацией на чистую флешку, дальше завершаем работу компьютера. Больше компьютер включать нельзя. Если вы вообще не разбираетесь в компьютерных делах, то с вирусом вы справиться сами не сможете, тем более расшифровать или восстановить файлы. Обратитесь к тому, кто разбирается. Если же вы считаете, что что-то сможете сделать сами, то читайте дальше.

Где скачать дешифратор Crusis (Dharma)

Дальше идет мой универсальный совет по всем вирусам шифровальщикам. Есть сайт — https://www.nomoreransom.org На нем теоретически может оказаться дешифратор для Crusis или Dharma, либо еще какая-то информация по расшифровке файлов. На моей практике такое еще ни разу не случалось, но вдруг вам повезет. Попробовать стоит. Для этого на главной странице соглашаемся, нажав ДА .

Прикрепляем 2 файла и вставляем содержимое информационного обращения шифровальщика и жмем Проверить .

Если вам повезет, получите какую-то информацию. В моем случае ничего не нашлось.

Все существующие дешифраторы для шифровальщиков собраны на отдельной странице — https://www.nomoreransom.org/ru/decryption-tools.html Существование этого списка позволяет рассчитывать, что какой-то смысл в этом сайте и сервисе все же есть. Похожий сервис есть у Касперского — https://noransom.kaspersky.com/ru/ Можете попытать счастья там.

Искать где-то еще дешифраторы через поиск в интернете, я думаю, не стоит. Вряд ли они найдутся. Скорее всего это будет либо обычный развод с мусорным софтом в лучшем случае, либо новый вирус.

Важное дополнение. Если у вас установлена лицензионная версия какого-то антивируса, обязательно создайте запрос в ТП антивируса на тему расшифровки файлов. Иногда это действительно помогает. Я видел отзывы об успешной расшифровке силами поддержки антивируса.

Как расшифровать и восстановить файлы после вируса Crusis (Dharma)

Что же делать, когда вирус Crusis (Dharma) зашифровал ваши файлы, никакие описанные ранее способы не помогли, а файлы восстановить очень нужно? Техническая реализация шифрования не позволяет выполнить расшифровку файлов без ключа или дешифратора, который есть только у автора шифровальщика. Может быть есть какой-то еще способ его получить, но у меня нет такой информации. Нам остается только попытаться восстановить файлы подручными способами. К таким относится:

- Инструмент теневых копий windows.

- Программы по восстановлению удаленных данных

Перед дальнейшими манипуляциями я рекомендую сделать посекторный образ диска. Это позволит зафиксировать текущее состояние и если ничего не получится, то хотя бы можно будет вернуться в исходную точку и попробовать что-то еще. Дальше нужно удалить самого шифровальщика любым антивирусом с последним набором антивирусных баз. Подойдет CureIt или Kaspersky Virus Removal Tool . Можно любой другой антивирус установить в режиме триал. Этого хватит для удаления вируса.

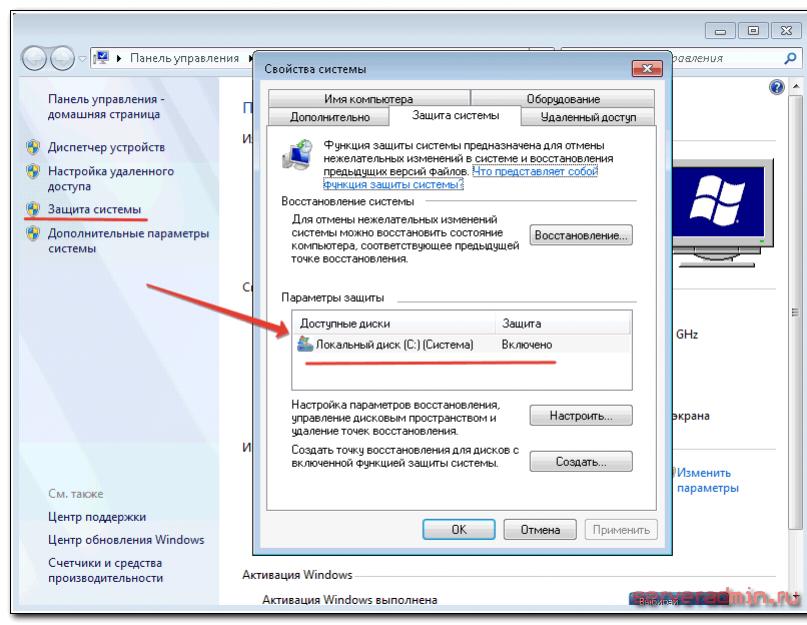

После этого загружаемся в зараженной системе и проверим, включены ли у нас теневые копии. Этот инструмент по-умолчанию работает в windows 7 и выше, если вы его не отключили вручную. Для проверки открываем свойства компьютера и переходим в раздел защита системы.

Если вы во время заражения не подтвердили запрос UAC на удаление файлов в теневых копиях, то какие-то данные у вас там должны остаться. Для удобного восстановления файлов из теневых копий предлагаю воспользоваться бесплатной программой для этого — ShadowExplorer . Скачивайте архив, распаковывайте программу и запускайте.

Откроется последняя копия файлов и корень диска C. В левом верхнем углу можно выбрать резервную копию, если у вас их несколько. Проверьте разные копии на наличие нужных файлов. Сравните по датам, где более свежая версия. В моем примере ниже я нашел 2 файла на рабочем столе трехмесячной давности, когда они последний раз редактировались.

Мне удалось восстановить эти файлы. Для этого я их выбрал, нажал правой кнопкой мыши, выбрал Export и указал папку, куда их восстановить.

Вы можете восстанавливать сразу папки по такому же принципу. Если у вас работали теневые копии и вы их не удаляли, у вас достаточно много шансов восстановить все, или почти все файлы, зашифрованные вирусом. Возможно, какие-то из них будут более старой версии, чем хотелось бы, но тем не менее, это лучше, чем ничего.

Если по какой-то причине у вас нет теневых копий файлов, остается единственный шанс получить хоть что-то из зашифрованных файлов — восстановить их с помощью средств восстановления удаленных файлов. Для этого предлагаю воспользоваться бесплатной программой Photorec .

Запускайте программу и выбирайте диск, на котором будете восстанавливать файлы. Запуск графической версии программы выполняет файл qphotorec_win.exe . Необходимо выбрать папку, куда будут помещаться найденные файлы. Лучше, если эта папка будет располагаться не на том же диске, где мы осуществляем поиск. Подключите флешку или внешний жесткий диск для этого.

Процесс поиска будет длиться долго. В конце вы увидите статистику. Теперь можно идти в указанную ранее папку и смотреть, что там найдено. Файлов будет скорее всего много и большая часть из них будут либо повреждены, либо это будут какие-то системные и бесполезные файлы. Но тем не менее, в этом списке можно будет найти и часть полезных файлов. Тут уже никаких гарантий нет, что найдете, то и найдете. Лучше всего, обычно, восстанавливаются изображения.

Если результат вас не удовлетворит, то есть еще программы для восстановления удаленных файлов. Ниже список программ, которые я обычно использую, когда нужно восстановить максимальное количество файлов:

- R.saver

- Starus File Recovery

- JPEG Recovery Pro

- Active File Recovery Professional

Программы эти не бесплатные, поэтому я не буду приводить ссылок. При большом желании, вы сможете их сами найти в интернете.

Весь процесс восстановления файлов с помощью перечисленных программ подробно показан в видео в самом конце статьи.

Касперский, eset nod32 и другие в борьбе с шифровальщиком Crusis (Dharma)

Как обычно, прошелся по форумам популярных антивирусов в поисках информации о шифровальщике, который ставит расширение.combo. Явно заметна тенденция на распространение вируса. Очень много запросов начинаются с середины августа. Сейчас вроде не видно их, но, возможно временно, либо просто изменилось расширение зашифрованных файлов.

Вот пример типичного обращения с форума Касперского.

Там же ниже комментарий модератора.

На форуме EsetNod32 давно знакомы с вирусом, который ставит расширение.combo. Как я понял, вирус не уникальный и не новый, а разновидность давно известной серии вирусов Crusis (Dharma). Вот типичное обращение с просьбой расшифровать данные:

Обратил внимание, что на форуме Eset много отзывов о том, что вирус проник на сервер через rdp. Похоже, это реально сильная угроза и оставлять rdp без прикрытия нельзя. Возникает только вопрос — как же все таки вирус заходит по rdp. Подбирает пароль, подключается уже с известным пользователем и паролем, либо как-то еще.

Куда обратиться за гарантированной расшифровкой

Мне довелось познакомиться с одной компанией, которая реально расшифровывает данные после работы различных вирусов-шифровальщиков, в том числе Crusis (Dharma). Их адрес — http://www.dr-shifro.ru . Оплата только после расшифровки и вашей проверки. Вот примерная схема работы:

- Специалист компании подъезжает к вам в офис или на дом, и подписывает с вами договор, в котором фиксирует стоимость работ.

- Запускает дешифратор у себя на компьютере и расшифровывает некоторые файлы.

- Вы убеждаетесь в том, что все файлы открываются, и подписываете акт сдачи/приемки выполненных работ, получаете дешифратор.

- Расшифровываете свои файлы и оформляете остальные документы.

Вы ничем не рискуете. Оплата только после демонстрации работы дешифратора. Просьба написать отзыв об опыте взаимодействия с этой компанией.

Методы защиты от вируса-шифровальщика

Я не буду перечислять очевидные вещи на тему запуска неизвестных программ из интернета и открытие вложений в почте. Это сейчас все и так знают. К тому же я об этом писал много раз в своих статья в разделе про . Обращу внимание на бэкапы. Они должны не просто быть, а быть недоступны извне. Если это какой-то сетевой диск, то доступ к нему должен быть у отдельной учетной записи со стойким паролем.

Если бэкапите личные файлы на флешку или внешний диск, не держите их постоянно подключенными к системе. После создания архивных копий, отключайте устройства от компьютера. Идеальным я вижу бэкап на отдельное устройство, которое включается только чтобы сделать бэкап, а потом снова отключается физически от сети отключением сетевого провода или просто завершением работы.

Резервные копии должны быть инкрементными. Это нужно для того, чтобы избежать ситуации, когда шифровальщик зашифровал все данные, а вы этого не заметили. Было выполнено резервное копирование, которое заменило старые файлы новыми, но уже зашифрованными. В итоге архив у вас есть, но толку от него никакого нет. Нужно иметь глубину архива хотя бы в несколько дней. Я думаю, в будущем появятся, если еще не появились, шифровальщики, которые будут незаметно шифровать часть данных и ждать какое-то время, не показывая себя. Сделано это будет в расчете на то, что зашифрованные файлы попадут в архивы и там со временем заменять настоящие файлы.

Это будет тяжелое время для корпоративного сектора. Я выше уже привел пример с форума eset, где зашифровали сетевые диски с 20Тб данных. А теперь представьте, что у вас такой сетевой диск, но зашифровано только 500G данных в каталогах, к которым не обращаются постоянно. Проходит пару недель, никто не замечает зашифрованных файлов, потому что они лежат в архивных каталогах, и с ними постоянно не работают. Но в конце отчетного периода данные нужны. Туда заходят и видят, что все зашифровано. Обращаются в архив, а там глубина хранения, допустим, 7 дней. И на этом все, данные пропали.

Тут нужен отдельный внимательный подход к архивам. Нужно программное обеспечения и ресурсы для долгосрочного хранения данных.

Видео c расшифровкой и восстановлением файлов

Здесь пример похожей модификации вируса, но видео полностью актуально и для combo.

Обычно работа вредоносных программ направлена на получение контроля над компьютером, включение его в зомби-сеть или хищение личных данных. Невнимательный пользователь может долго не замечать, что система заражена. Но вирусы-шифровальщики, в частности xtbl, работают совершенно иначе. Они делают непригодными пользовательские файлы, шифруя их сложнейшим алгоритмом и требуя от владельца крупной суммы за возможность восстановить информацию.

Причина проблемы: вирус xtbl

Вирус-шифровальщик xtbl получил своё название из-за того, что зашифрованные им пользовательские документы получают расширение.xtbl. Обычно кодировщики оставляют в теле файла ключ для того, чтобы универсальная программа-дешифратор могла восстановить информацию в исходном виде. Однако вирус предназначен для других целей, поэтому вместо ключа на экране появляется предложение заплатить некоторую сумму по анонимным реквизитам.

Как работает вирус xtbl

Вирус попадает на компьютер с помощью рассылаемых по электронной почте писем с заражёнными вложениями, представляющими собой файлы офисных приложений. После того как пользователь открыл содержимое сообщения, вредоносная программа начинает поиск фотографий, ключей, видео, документов и так далее, а затем с помощью оригинального сложного алгоритма (гибридное шифрование) превращает их в xtbl-хранилища.

Для хранения своих файлов вирус использует системные папки.

Вирус вносит себя в список автозагрузки. Для этого он добавляет записи в реестре Windows в разделах:

- HKCU\Software\Microsoft\Windows\CurrentVersion\RunOnce;

- HKCU\Software\Microsoft\Windows\CurrentVersion\Run;

- HKCU\Software\Microsoft\Windows\CurrentVersion\RunOnce.

Заражённый компьютер работает стабильно, система не «падает», но в оперативной памяти постоянно находится небольшое приложение (или два) с непонятным названием. А папки с рабочими файлами пользователя приобретают странный вид.

На рабочем столе вместо заставки появляется сообщение:

Ваши файлы были зашифрованы. Чтобы расшифровать их, вам необходимо отправить код на электронный адрес: [email protected] (далее следует код). После этого вы получите дальнейшие инструкции. Самостоятельные попытки расшифровать файлы приведут к их полному уничтожению.

Тот же текст содержится в созданном файле How to decrypt your files.txt. Адрес электронной почты, код, запрашиваемая сумма могут меняться.

Довольно часто одни мошенники зарабатывают на других - в тело вируса вставляется номер электронного кошелька вымогателей, не имеющих никакой возможности расшифровать файлы. Так что доверчивый пользователь, отправив деньги, ничего не получает взамен.

Почему не стоит платить вымогателям

Соглашаться на сотрудничество с вымогателями нельзя не только из-за моральных принципов. Это неразумно и с практической точки зрения.

- Мошенничество. Не факт, что злоумышленники смогут расшифровывать ваши файлы. Не служит доказательством и возвращённая вам одна из якобы расшифрованных фотографий - это может быть просто украденный до шифрования оригинал. Заплаченные деньги уйдут без пользы.

- Возможность повтора. Подтвердив свою готовность платить, вы станете более желанной добычей для повторной атаки. Возможно, в следующий раз ваши файлы будут иметь другое расширение, а на заставке появится иное сообщение, но деньги отправятся тем же людям.

- Конфиденциальность. Пока файлы хоть и зашифрованы, но находятся на вашем компьютере. Договорившись с «честными злодеями», вы будете вынуждены отправить им всю свою личную информацию. Алгоритм не предусматривает получение ключа и самостоятельную расшифровку, только пересылку файлов декодировщику.

- Заражение компьютера. Ваш компьютер всё ещё заражён, поэтому расшифровка файлов не является полным решением проблемы.

Как защитить систему от вируса

Универсальные правила защиты от вредоносных программ и минимизации ущерба помогут и в этом случае.

- Остерегаться случайных связей. Не нужно открывать письма, полученные от незнакомых отправителей, включая рекламу и бонусные предложения. В крайнем случае можно их прочитать, предварительно сохранив вложение на диске и проверив его антивирусом.

- Пользоваться защитой. Антивирусные программы постоянно пополняют библиотеки вредоносных кодов, поэтому актуальная версия защитника не пропустит большинство вирусов на компьютер.

- Распределять доступ. Вирус нанесёт значительно больший вред, если проникнет через учётную запись администратора. Лучше работать от имени пользователя, тем самым резко сужая возможности заражения.

- Создавать резервные копии. Важную информацию необходимо регулярно копировать на внешние носители, хранящиеся отдельно от компьютера. Также не следует забывать о создании резервных точек восстановления Windows.

Возможно ли восстановить зашифрованную информацию

Хорошая новость: восстановить данные возможно. Плохая: самостоятельно это сделать не удастся. Причиной тому является особенность алгоритма шифрования, подбор ключа к которому требует гораздо больше ресурсов и накопленных знаний, чем есть у обычного пользователя. К счастью, разработчики антивирусов считают делом чести разобраться с каждой вредоносной программой, поэтому даже если в настоящее время они не смогут справиться с вашим шифровальщиком, через месяц-два обязательно найдут решение. Придётся запастись терпением.

Из-за необходимости обращения к специалистам меняется алгоритм работы с заражённым компьютером. Общее правило: чем меньше изменений, тем лучше. Антивирусы определяют метод лечения по «родовым признакам» вредоносной программы, поэтому инфицированные файлы для них являются источником важной информации. Удалять их нужно только после решения основной проблемы.

Второе правило: любой ценой прервать работу вируса. Возможно, он ещё не всю информацию испортил, а также остались в оперативной памяти следы шифровальщика, с помощью которых можно его определить. Поэтому нужно сразу же выключать компьютер из сети, а ноутбук отключать долгим нажатием сетевой кнопки. На этот раз не подойдёт стандартная «бережная» процедура выключения, дающая возможность корректно завершиться всем процессам, поскольку один из них - кодировка вашей информации.

Восстанавливаем зашифрованные файлы

Если вы успели выключить компьютер

Если вы успели выключить компьютер до окончания процесса шифрования, то не надо его включать самостоятельно. Несите «больного» сразу к специалистам, прерванная кодировка значительно увеличивает шансы сохранить личные файлы. Здесь же можно в безопасном режиме проверить ваши носители информации и создать резервные копии. С высокой вероятностью и сам вирус окажется известным, поэтому лечение от него будет успешным.

Если шифрование завершилось

К сожалению, вероятность успешного прерывания процесса шифрования очень мала. Обычно вирус успевает закодировать файлы и удалить лишние следы с компьютера. И теперь у вас две проблемы: Windows всё ещё заражена, а личные файлы превратились в набор символов. Для решения второй задачи необходимо воспользоваться помощью производителей антивирусного программного обеспечения.

Dr.Web

Лаборатория Dr.Web предоставляет свои услуги дешифровки бесплатно только владельцам коммерческих лицензий. Другими словами, если вы ещё не их клиент, но хотите восстановить свои файлы, придётся купить программу. Учитывая сложившуюся ситуацию, это нужное вложение.

Следующий шаг - переход на сайт производителя и заполнение входной формы.

Если среди зашифрованных файлов есть такие, копии которых сохранились на внешних носителях, их передача значительно облегчит работу декодировщиков.

Касперский

Лаборатория Касперского разработала собственную утилиту для дешифровки, называющуюся RectorDecryptor, которую можно скачать на компьютер с официального сайта компании.

Для каждой версии операционной системы, включая Windows 7, предусмотрена своя утилита. После её загрузки нажмите экранную кнопку «Начать проверку».

Работа сервисов может затянуться на некоторое время, если вирус относительно новый. В таком случае компания обычно присылает соответствующее уведомление. Иногда расшифровка способна занять несколько месяцев.

Другие сервисы

Сервисов с аналогичными функциями становится всё больше, что говорит о востребованности услуги дешифрования. Алгоритм действий тот же: заходим на сайт (например, https://decryptcryptolocker.com/), регистрируемся и отправляем зашифрованный файл.

Программы-дешифраторы

Предложений «универсальных дешифраторов» (разумеется, платных) в сети очень много, однако польза от них сомнительна. Конечно, если сами производители вируса напишут дешифратор, он будет работать успешно, но та же программа окажется бесполезной для другого вредоносного приложения. Кроме того, специалисты, регулярно сталкивающиеся с вирусами, обычно имеют полный пакет необходимых утилит, поэтому все работающие программы у них есть с высокой вероятностью. Покупка такого дешифратора, скорее всего, окажется пустой тратой денег.

Как расшифровать файлы с помощью лаборатории Касперского - видео

Самостоятельное восстановление информации

Если по каким-то причинам нельзя обратиться к сторонним специалистам, можно попробовать восстановить информацию своими силами. Оговоримся, что в случае неудачи файлы могут быть потеряны окончательно.

Восстановление удалённых файлов

После шифрования вирус удаляет исходные файлы. Однако Windows 7 некоторое время хранит всю удалённую информацию в виде так называемой теневой копии.

ShadowExplorer - это утилита, предназначенная для восстановления файлов из их теневых копий.

PhotoRec

Бесплатная утилита PhotoRec работает по такому же принципу, но в пакетном режиме.

- Скачайте архив с сайта разработчика и распакуйте его на диск. Исполняемый файл называется QPhotoRec_Win.

- После запуска приложение в диалоговом окне покажет список всех доступных дисковых устройств. Выберите то, в котором хранились зашифрованные файлы, и укажите путь для сохранения восстановленных копий.

Для хранения лучше использовать внешний носитель, например, USB-флешку, поскольку каждая запись на диск опасна стиранием теневых копий.

- Выбрав нужные каталоги, нажмите экранную кнопку File Formats.

- Раскрывшееся меню представляет собой перечень типов файлов, которые может восстановить приложение. По умолчанию напротив каждого стоит пометка, однако для ускорения работы можно снять лишние «птички», оставив только соответствующие типам восстанавливаемых файлов. Закончив выбор, нажмите экранную кнопку «ОК».

- После завершения выбора становится доступной экранная кнопка Search. Нажмите её. Процедура восстановления - это трудоёмкий процесс, поэтому запаситесь терпением.

- Дождавшись завершения процесса, нажмите экранную кнопку Quit и выйдите из программы.

- Восстановленные файлы размещены в указанном ранее каталоге и разложены по папкам с одинаковыми названиями recup_dir.1, recup_dir.2, recup_dir.3 и так далее. Последовательно просмотрите каждую и верните им прежние имена.

Удаление вируса

Поскольку вирус попал на компьютер, установленные защитные программы не справились со своей задачей. Можно попробовать воспользоваться сторонней помощью.

Важно! Удаление вируса лечит компьютер, но не восстанавливает зашифрованные файлы. Кроме того, установка нового программного обеспечения может повредить или стереть некоторые теневые копии файлов, необходимые для их восстановления. Поэтому лучше инсталлировать приложения на другие диски.

Kaspersky Virus Removal Tool

Бесплатная программа известного разработчика антивирусного программного обеспечения, которую можно скачать на сайте Лаборатории Касперского. После запуска Kaspersky Virus Removal Tool сразу предлагает начать проверку.

После нажатия большой экранной кнопки «Начать проверку» программа запускает сканирование компьютера.

Осталось дождаться окончания сканирования и удалить найденных непрошенных гостей.

Malwarebytes Anti-malware

Ещё один разработчик антивирусного программного обеспечения, предоставляющий бесплатную версию сканера. Алгоритм действий тот же:

- Скачайте с официальной страницы производителя установочный файл для Malwarebytes Anti-malware, после чего запустите программу установки, отвечая на вопросы и нажимая кнопку «Далее».

- Основное окно предложит сразу же обновить программу (полезная процедура, освежающая базы вирусов). После этого запустите проверку, нажав на соответствующую кнопку.

- Malwarebytes Anti-malware поэтапно сканирует систему, выводя на экран промежуточные результаты работы.

- Найденные вирусы, включая шифровальщиков, демонстрируются в финальном окне. Избавьтесь от них, нажав экранную кнопку «Удалить выбранное».

Для корректного удаления некоторых вредоносных приложений Malwarebytes Anti-malware предложит осуществить перезагрузку системы, с этим нужно согласиться. После возобновления работы Windows антивирус продолжит чистку.

Чего делать не следует

Вирус XTBL, как и другие вирусы-шифровальщики, наносит ущерб и системе, и пользовательской информации. Поэтому для уменьшения возможного ущерба следует соблюдать некоторые предосторожности:

- Не ждать окончания шифрования. Если на ваших глазах началось шифрование файлов, не стоит ждать, чем всё закончится, или пытаться прервать процесс программными средствами. Сразу же отключайте питание компьютера и звоните специалистам.

- Не пытаться удалить вирус самостоятельно, если есть возможность довериться профессионалам.

- Не переустанавливать систему до окончания лечения. Вирус благополучно заразит и новую систему.

- Не переименовывать зашифрованные файлы. Это только осложнит работу дешифратора.

- Не пытаться прочитать заражённые файлы на другом компьютере до удаления вируса. Это может привести к распространению заражения.

- Не платить вымогателям. Это бесполезно, и поощряет создателей вирусов и мошенников.

- Не забывать о профилактике. Установка антивируса, регулярное резервное копирование, создание точек восстановления значительно уменьшат возможный ущерб от вредоносных программ.

Лечение компьютера, заражённого вирусом-шифровальщиком, является долгой и далеко не всегда успешной процедурой. Поэтому так важно соблюдать меры предосторожности при получении информации из сети и работе с непроверенными внешними носителями.

Главный писатель по вопросам технологий

Вам кто-то послал по электронной почте файл LOCKED, и вы не знаете, как его открыть? Может быть, вы нашли файл LOCKED на вашем компьютере и вас заинтересовало, что это за файл? Windows может сказать вам, что вы не можете открыть его, или, в худшем случае, вы можете столкнуться с соответствующим сообщением об ошибке, связанным с файлом LOCKED.

До того, как вы сможете открыть файл LOCKED, вам необходимо выяснить, к какому виду файла относится расширения файла LOCKED.

Tip: Incorrect LOCKED file association errors can be a symptom of other underlying issues within your Windows operating system. These invalid entries can also produce associated symptoms such as slow Windows startups, computer freezes, and other PC performance issues. Therefore, it highly recommended that you scan your Windows registry for invalid file associations and other issues related to a fragmented registry.

Ответ:

Файлы LOCKED имеют Uncommon Files, который преимущественно ассоциирован с Unknown Apple II File (found on Golden Orchard Apple II CD Rom).

Файлы LOCKED также ассоциированы с Softwrap Locked and Encrypted EXE File (Softwrap) и FileViewPro.

Иные типы файлов также могут использовать расширение файла LOCKED. Если вам известны любые другие форматы файлов, использующие расширение файла LOCKED, пожалуйста, свяжитесь с нами , чтобы мы смогли соответствующим образом обновить нашу информацию.

Как открыть ваш файл LOCKED:

Самый быстрый и легкий способ открыть свой файл LOCKED - это два раза щелкнуть по нему мышью. В данном случае система Windows сама выберет необходимую программу для открытия вашего файла LOCKED.

В случае, если ваш файл LOCKED не открывается, весьма вероятно, что на вашем ПК не установлена необходимая прикладная программа для просмотра или редактирования файлов с расширениями LOCKED.

Если ваш ПК открывает файл LOCKED, но в неверной программе, вам потребуется изменить настройки ассоциации файлов в вашем реестре Windows. Другими словами, Windows ассоциирует расширения файлов LOCKED с неверной программой.

Установить необязательные продукты - FileViewPro (Solvusoft) | | | |

LOCKED Инструмент анализа файлов™

Вы не уверены, какой тип у файла LOCKED? Хотите получить точную информацию о файле, его создателе и как его можно открыть?

Теперь можно мгновенно получить всю необходимую информацию о файле LOCKED!

Революционный LOCKED Инструмент анализа файлов™ сканирует, анализирует и сообщает подробную информацию о файле LOCKED. Наш алгоритм (ожидается выдача патента) быстро проанализирует файл и через несколько секунд предоставит подробную информацию в наглядном и легко читаемом формате.†

Уже через несколько секунд вы точно узнаете тип вашего файла LOCKED, приложение, сопоставленное с файлом, имя создавшего файл пользователя, статус защиты файла и другую полезную информацию.

Чтобы начать бесплатный анализ файла, просто перетащите ваш файл LOCKED внутрь пунктирной линии ниже или нажмите «Просмотреть мой компьютер» и выберите файл. Отчет об анализе файла LOCKED будет показан внизу, прямо в окне браузера.

![]()

Перетащите файл LOCKED сюда для начала анализа

Просмотреть мой компьютер »

Пожалуйста, также проверьте мой файл на вирусы

Ваш файл анализируется... пожалуйста подождите.

То, что в Интернете полно вирусов, сегодня никого не удивляет. Многие пользователи воспринимают ситуации, связанные с их воздействием на системы или личные данные, мягко говоря, глядя сквозь пальцы, но только до тех пор, пока в системе конкретно не обоснуется вирус-шифровальшик. Как вылечить и расшифровать данные, хранящиеся на жестком диске, большинство рядовых юзеров не знает. Поэтому этот контингент и «ведется» на требования, выдвигаемые злоумышленниками. Но давайте посмотрим, что можно предпринять в случае обнаружения такой угрозы или для недопущения ее проникновения в систему.

Что такое вирус-шифровальщик?

Угроза такого типа использует стандартные и нестандартные алгоритмы шифрования файлов, которые полностью изменяют их содержимое и блокируют доступ. Например, открыть текстовый зашифрованный файл для чтения или редактирования, равно как и воспроизвести мультимедийный контент (графика, видео или аудио), после воздействия вируса будет абсолютно невозможно. Даже стандартные действия по копированию или перемещению объектов оказываются недоступными.

Сама программная начинка вируса является тем средством, которое шифрует данные таким образом, что восстановить их исходное состояние даже после удаления угрозы из системы не всегда бывает возможно. Обычно такие вредоносные программы создают собственные копии и оседают в системе очень глубоко, поэтому вирус-шифровальщик файлов бывает удалить полностью невозможно. Деинсталлируя основную программу или удаляя основное тело вируса, пользователь не избавляется от воздействия угрозы, не говоря уже о восстановлении зашифрованной информации.

Как угроза проникает в систему?

Как правило, угрозы этого типа большей частью ориентированы на крупные коммерческие структуры и могут проникать на компьютеры через почтовые программы, когда какой-то сотрудник открывает якобы вложенный документ в электронной почте, представляющий собой, скажем, дополнение к какому-то договору о сотрудничестве или к плану поставок товара (коммерческие предложения с вложениями из сомнительных источников - первая стезя для вируса).

Беда в том, что вирус-шифровальщик на машине, имеющей доступ к локальной сети, способен адаптироваться и в ней, создавая собственные копии не только в сетевом окружении, но и на администраторском терминале, если на нем отсутствуют необходимые средства защиты в виде антивирусного ПО, файрвола или брэндмауэра.

Иногда такие угрозы могут проникать и в компьютерные системы рядовых пользователей, которые по большому счету интереса для злоумышленников не представляют. Происходит это в момент установки каких-то программ, загруженных с сомнительных интернет-ресурсов. Многие юзеры при старте загрузки игнорируют предупреждения антивирусной системы защиты, а в процессе инсталляции не обращают внимания на предложения установки дополнительного ПО, панелей или плагинов для браузеров, а потом, что называется, кусают локти.

Разновидности вирусов и немного истории

В основном угрозы этого типа, в частности самый опасный вирус-шифровальщик No_more_ransom, классифицируются не только как инструменты шифрования данных или блокировки доступа к ним. На самом деле все такие вредоносные приложения относятся к категории вымогателей. Иными словами, злоумышленники требуют определенную мзду за расшифровку информации, считая, что без начальной программы произвести данный процесс будет невозможно. Отчасти так оно и есть.

Но, если копнуть в историю, можно заметить, что одним из самых первых вирусов этого типа, правда, не выставлявшего требования по деньгам, был печально известный апплет I Love You, который полностью зашифровывал в пользовательских системах файлы мультимедиа (в основном музыкальные треки). Расшифровка файлов после вируса-шифровальщика на тот момент оказывалась невозможной. Сейчас именно с этой угрозой бороться можно элементарно.

Но ведь и развитие самих вирусов или используемых алгоритмов шифрования на месте не стоит. Чего только нет среди вирусов - тут вам и XTBL, и CBF, и Breaking_Bad, и [email protected], и еще куча всякой гадости.

Методика воздействия на пользовательские файлы

И если до недавнего времени большинство атак производилось с использованием алгоритмов RSA-1024 на основе шифрования AES с такой же битностью, тот же вирус-шифровальщик No_more_ransom сегодня представлен в нескольких интерпретациях, использующих ключи шифрования на основе технологий RSA-2048 и даже RSA-3072.

Проблемы расшифровки используемых алгоритмов

Беда в том, что современные системы дешифрования перед лицом такой опасности оказались бессильны. Расшифровка файлов после вируса-шифровальщика на основе AES256 еще кое-как поддерживается, а при условии более высокой битности ключа практически все разработчики просто разводят руками. Это, кстати, официально подтверждено специалистами из «Лаборатории Касперского» и компании Eset.

В самом примитивном варианте обратившемуся в службу поддержки пользователю предлагается прислать зашифрованный файл и его оригинал для сравнения и проведения дальнейших операций по определению алгоритма шифрования и методов восстановления. Но, как правило, в большинстве случаев это результата не дает. Но вирус-шифровальщик расшифровать файлы может и сам, как считается, при условии того, что жертва согласится с условиями злоумышленников и выплатит определенную сумму в денежном эквиваленте. Однако такая постановка вопроса вызывает законные сомнения. И вот почему.

Вирус-шифровальщик: как вылечить и расшифровать файлы и можно ли это сделать?

Как утверждается, после оплаты хакеры активируют дешифровку через удаленный доступ к своему вирусу, который сидит в системе, или через дополнительный апплет, если тело вируса удалено. Выглядит это более чем сомнительно.

Хочется отметить и тот факт, что в Интернете полно фейковых постов о том, что, мол, требуемая сумма была уплачена, а данные успешно восстановлены. Это все ложь! И правда - где гарантия, что после оплаты вирус-шифровальщик в системе не активируется снова? Понять психологию взломщиков нетрудно: заплатил один раз - заплатишь снова. А если речь идет об особо важной информации вроде специфичных коммерческих, научных или военных разработок, обладатели такой информации готовы заплатить сколько угодно, лишь бы файлы остались в целости и сохранности.

Первое средство для устранения угрозы

Таков по своей природе вирус-шифровальщик. Как вылечить и расшифровать файлы после воздействия угрозы? Да никак, если нет подручных средств, которые тоже не всегда помогают. Но попытаться можно.

Предположим, что в системе появился вирус-шифровальщик. Как вылечить зараженные файлы? Для начала следует произвести углубленное сканирование системы без применения технологии S.M.A.R.T., которая предусматривает обнаружение угроз исключительно при повреждении загрузочных секторов и системных файлов.

Желательно не использовать имеющийся штатный сканер, который уже пропустил угрозу, а применить портативные утилиты. Оптимальным вариантом станет загрузка с диска Kaspersky Rescue Disk, которая может стартовать еще до начала работы операционной системы.

Но это всего половина дела, поскольку таким образом можно избавиться только от самого вируса. А вот с дешифратором будет сложнее. Но об этом чуть позже.

Есть еще одна категория, под которую попадают вирусы-шифровальщики. Как расшифровать информацию, будет сказано отдельно, а пока остановимся на том, что они могут совершенно открыто существовать в системе в виде официально установленных программ и приложений (наглость злоумышленников не знает предела, поскольку угроза даже не пытается маскироваться).

В этом случае следует использовать раздел программ и компонентов, где производится стандартное удаление. Однако нужно обратить внимание и на то, что стандартный деинсталлятор Windows-систем полностью все файлы программы не удаляет. В частности, вирус-шифровальщик ransom способен создавать собственные папки в корневых директориях системы (обычно это каталоги Csrss, где присутствует одноименный исполняемый файл csrss.exe). В качестве основного местоположения выбираются папки Windows, System32 или пользовательские директории (Users на системном диске).

Кроме того, вирус-шифровальщик No_more_ransom прописывает в реестре собственные ключи в виде ссылки вроде бы на официальную системную службу Client Server Runtime Subsystem, что многих вводит в заблуждение, поскольку эта служба должна отвечать за взаимодействие клиентского и серверного ПО. Сам ключ располагается в папке Run, добраться до которой можно через ветку HKLM. Понятно, что удалять такие ключи нужно будет вручную.

Чтобы было проще, можно воспользоваться утилитами вроде iObit Uninstaller, которые производят поиск остаточных файлов и ключей реестра автоматически (но только при условии, что вирус в системе виден как установленное приложение). Но это самое простое, что можно сделать.

Решения, предлагаемые разработчиками антивирусного ПО

Расшифровка вируса-шифровальщика, как считается, может производиться при помощи специальных утилит, хотя при наличии технологий с ключом 2048 или 3072 бита на них особо рассчитывать не стоит (к тому же многие из них удаляют файлы после дешифровки, а потом восстарновленные файлы исчезают по вине присутствия тела вируса, которое не было удалено до этого).

Тем не менее попробовать можно. Из всех программ стоит выделить RectorDecryptor и ShadowExplorer. Как считается, пока ничего лучше создано не было. Но проблема может состоять еще и в том, что при попытке применения дешифратора гарантии того, что вылечиваемые файлы не будут удалены, нет. То есть, если не избавиться от вируса изначально, любая попытка дешифрования будет обречена на провал.

Кроме удаления зашифрованной информации может быть и летальный исход - неработоспособной окажется вся система. Кроме того, современный вирус-шифровальщик способен воздействовать не только на данные, хранящиеся на жестком диске компьютера, но и на файлы в облачном хранилище. А тут решений по восстановлению информации нет. К тому же, как оказалось, во многих службах принимаются недостаточно эффективные меры защиты (тот же встроенный в Windows 10 OneDrive, который подвержен воздействию прямо из операционной системы).

Кардинальное решение проблемы

Как уже понятно, большинство современных методик положительного результата при заражении подобными вирусами не дает. Конечно, если есть оригинал поврежденного файла, его можно отправить на экспертизу в антивирусную лабораторию. Правда, весьма серьезные сомнения вызывает и то, что рядовой пользователь будет создавать резервные копии данных, которые при хранении на жестком диске тоже могут подвергнуться воздействию вредоносного кода. А о том, что во избежание неприятностей юзеры копируют информацию на съемные носители, речь не идет вообще.

Таким образом, для кардинального решения проблемы вывод напрашивается сам собой: полное форматирование винчестера и всех логических разделов с удалением информации. А что делать? Придется пожертвовать, если не хотите, чтобы вирус или его самосохраненная копия активировались в системе вновь.

Для этого не стоит использовать средства самих Windows-систем (имеется в виду форматирование виртуальных разделов, поскольку при попытке доступа к системному диску будет выдан запрет). Лучше применять загрузку с оптических носителей вроде LiveCD или установочных дистрибутивов, например созданных при помощи утилиты Media Creation Tool для Windows 10.

Перед началом форматирования при условии удаления вируса из системы можно попытаться произвести восстановление целостности системных компонентов через командную строку (sfc /scannow), но в плане дешифрования и разблокировки данных это эффекта не даст. Поэтому format c: - единственно правильное возможное решение, нравится вам это или нет. Только так и можно полностью избавиться от угроз этого типа. Увы, по-другому - никак! Даже лечение стандартными средствами, предлагаемыми большинством антивирусных пакетов, оказывается бессильным.

Вместо послесловия

В плане напрашивающихся выводов можно сказать только то, что единого и универсального решения по устранению последствий воздействия такого рода угроз на сегодняшний день не существует (печально, но факт - это подтверждено большинством разработчиков антивирусного ПО и специалистами в области криптографии).

Остается неясным, почему появление алгоритмов на основе 1024-, 2048- и 3072-битного шифрования прошло мимо тех, кто непосредственно занимается разработкой и внедрением таких технологий? Ведь на сегодняшний день самым перспективным и наиболее защищенным считается алгоритм AES256. Заметьте! 256! Эта система современным вирусам, как оказывается, и в подметки не годится. Что говорить тогда о попытках расшифровки их ключей?

Как бы то ни было, избежать внедрения угрозы в систему можно достаточно просто. В самом простом варианте следует проверять все входящие сообщения с вложениями в программах Outlook, Thunderbird и в других почтовых клиентах антивирусом сразу же после получения и ни в коем случае не открывать вложения до окончания проверки. Также следует внимательно читать предложения по установке дополнительного ПО при инсталляции некоторых программ (обычно они написаны очень мелким шрифтом или замаскированы под стандартные надстройки вроде обновления Flash Player или чего-то еще). Компоненты мультимедиа лучше обновлять через официальные сайты. Только так и можно хотя бы как-то препятствовать проникновению таких угроз в собственную систему. Последствия могут быть совершенно непредсказуемыми, если учесть, что вирусы этого типа моментально распространяются в локальной сети. А для фирмы такой оборот событий может обернуться настоящим крахом всех начинаний.

Наконец, и системный администратор не должен сидеть без дела. Программные средства защиты в такой ситуации лучше исключить. Тот же файрвол (межсетевой экран) должен быть не программным, а «железным» (естественно, с сопутствующим ПО на борту). И, само собой разумеется, что экономить на приобретении антивирусных пакетов тоже не стоит. Лучше купить лицензионный пакет, а не устанавливать примитивные программы, которые якобы обеспечивают защиту в реальном времени только со слов разработчика.

И если уже угроза в систему все же проникла, последовательность действий должна включать в себя удаление самого тела вируса, а только потом попытки дешифрования поврежденных данных. В идеале - полное форматирование (заметьте, не быстрое с очисткой оглавления, а именно полное, желательно с восстановлением или заменой существующей файловой системы, загрузочных секторов и записей).

Locked вирус это вирус вымогатель, который попадает в компьютер и шифрует персональные данные. Затем вы сталкиваетесь с дилеммой - платить выкуп или попрощаться с зашифрованной информацией. Если вы столкнулись с этим, первое что вы должны сделать — это удалить.Locked вирус. Вы можете прочитать инструкции по удалению ниже.

Этот вирус вымогатель очень похожий на такие угрозы как, Locky virus , .locky extension virus , TeslaCrypt , Cerber , и KeRanger . Тем не менее, существуют небольшие различия между старой и новой версией вымогателя. .Locked использует AES-256 алгоритм шифрования вопреки алгоритмам — RSA-2048 и AES-128 которые использует, например Locky. Вымогатель требует 500 USD, что эквивалентно 1,22 биткойнам, в отличие от обычно требуемой суммы в размере $400. Кроме того, если вы не спешите платить выкуп, в определенный период времени выкуп удваивается. Если вы решили заплатить кибер-преступникам, нажав на кнопку “Оплатить”, .Locked угроза показывает вам подробные инструкции по оплате. После этого, вы должны загрузить специальное программное обеспечение и приватный ключ дешифрования. Тем не менее, мы не рекомендуем делать это, так как нет гарантии что это сработает, после того как вы завершите финальную транзакцию. Вы можете потерять личную информацию и ваши деньги, после оплаты. Поэтому, вы должны думать о удалении.Locked вируса, а не действовать на поводу у преступников. Для этого, мы рекомендуем использовать .

Вопросы о.Locked virus

- 27/08/16 1

Говоря о создателях вымогателей, некоторые полагаются, что тут может быть связанк некоторая известная организация под названием Anonymus. Такие подозрения возникли после появления очередного вымогателя - Anonymus. Последний вирус, как предполагается, возник тоже через эту организацию. Зная гениальные способности этих хакеров, которым удалось взломать международное правительство и частные учреждения, .Locked вирус может стать реальной угрозой. Кроме того, хакеры используют фото с маркой Anonymus, что обеспечивает большую спекуляцию.

Как.Locked вымогатель заражает компьютеры?

Как и подобные вредоносные программы, вирус просачивается через зараженные вложения. Пользователь получает ложные счета или трафики, которые содержат ZIP или Word файлы с встроенным кодом. Если жертва загружает такой файл на операционную систему, вымогатель устанавливается и шифрует важные документы, сертификаты, аккаунты, счета, и подобную информацию. Как только он заканчивает работу, он оставляет a.locked файл в зашифрованных папках. Затем на экране пользователя появляется его сообщение.

Кроме того, было замечено, что.Locked может распространяться через троян. Эта угроза обеспечивает необходимую маскировку для вымогателя. Как правило, антивирусные программы не обнаруживают трояны, так как кажется, что это легитимная программа. После того как он проходит через систему безопасности, троян устанавливает злой контент и.Locked начинает свою работу. В этой ситуации, вам нужно иметь антивирусную программу по обнаружению троянов и других вредных программ этого рода. Также, вымогатели распространяются через взломанные игры. Так что, если вы страстный геймер, остерегайтесь, так как ПНП атаки могут взломать ваш компьютер, после каждой игры серьезные вирусы могут бросить вам вызов.

Инструкция удаления.Locked:

Если вы заразились.Locked вымогателем, вы должны прийти к выводу, что ваши зашифрованные файлы могут быть потеряны. Вы можете восстановить их из резервных копий, но если вы не можете найти копии важных данных, это значит что вы не вернете эти файлы. Ручное удаление может не сработать, учитывая сложную структуру вымогателя и его алгоритм шифрования. Таким образом, у вас остается только одно решение - удалить.Locked с помощью мощной антивирусной программы, например или . Наконец, важно обновлять и сканировать защитное оборудование, и наслаждаться просмотром в интернете снова. Если вы не можете запустить ни одну из выше упомянутых программ, следуйте руководству ниже.