Защита важной информации от злоумышленников и просто от посторонних глаз – первостепенная задача любого пользователя, ведущего активную деятельность в интернете. Зачастую данные лежат на жестких дисках в открытом виде, что повышает риск их хищения с компьютера. Последствия могут быть самые разные – от потери паролей к различным сервисам до расставания с внушительной суммой денег, хранящейся на электронных кошельках.

В этой статье рассмотрим несколько специализированных программ, которые позволяют зашифровать и защитить паролем файлы, каталоги и съемные носители.

Этот софт, пожалуй, один из самых известных шифровальщиков. TrueCrypt позволяет создавать зашифрованные контейнеры на физических носителях, защищать флешки, разделы и целые жесткие диски от несанкционированного доступа.

PGP Desktop

Это программа-комбайн для максимальной защиты информации на компьютере. PGP Desktop умеет шифровать файлы и каталоги, в том числе и в локальной сети, защищать почтовые вложения и сообщения, создавать закриптованные виртуальные диски, безвозвратно удалять данные путем многопроходной перезаписи.

Folder Lock

Folder Lock – наиболее дружелюбный к пользователю софт. Программа позволяет скрывать из видимости папки, шифровать файлы и данные на флешках, хранить пароли и другую информацию в защищенном хранилище, может бесследно затирать документы и свободное место на дисках, имеет встроенную защиту от взлома.

Dekart Private Disk

Данная программа предназначена исключительно для того, чтобы создавать зашифрованные образы дисков. В настройках можно указать, какие программы, содержащиеся в образе, будут запускаться при монтировании или демонтировании, а также включить брандмауэр, отслеживающий приложения, которые пытаются получить доступ к диску.

R-Crypto

Еще один софт для работы с закриптованными контейнерами, которые выступают в качестве виртуальных носителей данных. Контейнеры R-Crypto можно подключать как флешки или обычные жесткие диски и отключать их от системы при выполнении условий, указанных в настройках.

Crypt4Free

Crypt4Free – программа для работы с файловой системой. Она позволяет шифровать обычные документы и архивы, прикрепленные к письмам файлы и даже информацию в буфере обмена. В состав программы также входит генератор сложных паролей.

RCF EnCoder/DeCoder

Этот маленький шифровальщик дает возможность защищать каталоги и содержащиеся в них документы с помощью создаваемых ключей. Основной особенностью RCF EnCoder/DeCoder является возможность зашифровки текстового содержимого файлов, а также то, что он поставляется только в портативной версии.

Запретный файл

Самый крошечный по объему участник данного обзора. Программа скачивается в виде архива, содержащего один единственный исполняемый файл. Несмотря на это, софт умеет шифровать любые данные с помощью алгоритма IDEA.

Это был небольшой список известных, и не очень, программ для шифрования файлов и папок на жестких дисках компьютера и съемных носителях. Все они имеют разные функции, но выполняют одну задачу – скрывать информацию пользователя от посторонних глаз.

С открытым исходным кодом была популярна на протяжении 10 лет благодаря свой независимости от основных вендоров. Создатели программы публично неизвестны. Среди самых известных пользователей программы можно выделить Эдварда Сноудена и эксперта по безопасности Брюса Шнайера. Утилита позволяет превратить флеш-накопитель или жесткий диск в защищенное зашифрованное хранилище, в котором конфиденциальная информация скрыта от посторонних глаз.

Таинственные разработчики утилиты объявили о закрытии проекта в среду 28 мая, объяснив, что использование TrueCrypt небезопасно. «ВНИМАНИЕ: Использовать TrueCrypt небезопасно, т.к. программа может содержать неустраненные уязвимости» - такое сообщение можно увидеть на странице продукта на портале SourceForge. Далее следует еще одно обращение: «Вы должны перенести все данные, зашифрованные в TrueCrypt на зашифрованные диски или образы виртуальных дисков, поддерживаемые на вашей платформе».

Независимый эксперт по безопасности Грэм Клули вполне логично прокомментировал сложившуюся ситуацию: «Настало время подыскать альтернативное решение для шифрования файлов и жестких дисков» .

Это не шутка!

Первоначально появлялись предположения, что сайт программы был взломан киберпреступниками, но теперь становится ясно, что это не обман. Сайт SourceForge сейчас предлагает обновленную версию TrueCrypt (которая имеет цифровую подпись разработчиков), во время установки которой предлагается перейти на BitLocker или другой альтернативный инструмент.

Профессор в области криптографии университета Джона Хопкинаса Мэтью Грин сказал: «Очень маловероятно, что неизвестный хакер идентифицировал разработчиков TrueCrypt, украл их цифровую подпись и взломал их сайт».

Что использовать теперь?

Сайт и всплывающее оповещение в самой программе содержит инструкции по переносу файлов, зашифрованных TrueCrypt на сервис BitLocker от Microsoft, который поставляется вместе с ОС Microsoft Vista Ultimate/Enterprise, Windows 7 Ultimate/Enterprise и Windows 8 Pro/Enterprise. TrueCrypt 7.2 позволяет дешифровать файлы, но не позволяет создавать новые зашифрованные разделы.

Самой очевидной альтернативой программе является BitLocker, но есть и другие варианты. Шнайер поделился, что он возвращается к использованию PGPDisk от Symantec. (110 долларов за одну пользовательскую лицензию) использует хорошо известный и проверенный метод шифрования PGP.

Существуют и другие бесплатные альтернативы для Windows, например DiskCryptor . Исследователь по компьютерной безопасности, известный как The Grugq в прошлом году составил целый , который актуален и по сей день.

Йоханнес Ульрих, научный руководитель технологического института SANS пользователям Mac OS X рекомендует обратить внимание на FileVault 2, который встроен в OS X 10.7 (Lion) и более поздние ОС данного семейства. FileVault использует 128-битное шифрование XTS-AES, которое применяется в агентстве национальной безопасности США (NSA). По мнению Ульриха пользователи Linux должны придерживаться встроенного системного инструмента Linux Unified Key Setup (LUKS). Если Вы используете Ubuntu, то установщик этой ОС уже позволяет включить полное шифрование дисков с самого начала.

Тем не менее, пользователям понадобятся другие приложения для шифрования переносных носителей, которые используются на компьютерах с разными ОС. Ульрих сказал, что в этом случае на ум приходит .

Немецкая компания Steganos предлагает воспользоваться старой версией своей утилиты шифрования Steganos Safe (актуальная версия на данный момент - 15, а предлагается воспользоваться 14 версией), которая распространяется бесплатно.

Неизвестные уязвимости

Тот факт, что TrueCrypt может иметь уязвимости в безопасности вызывает серьезные опасения, особенно учитывая, что аудит программы не выявил подобных проблем. Пользователи программы накопили 70 000 долларов для проведения аудита после слухов о том, что агентство национальной безопасности США может декодировать значительные объемы зашифрованных данных. Первый этап исследования, в котором анализировался загрузчик TrueCrypt был проведен в прошлом месяце. Аудит не выявил ни бэкдоров, ни умышленных уязвимостей. Следующая фаза исследования, в которой должны были проверяться используемые методы криптографии была запланирована на это лето.

Грин был одним из экспертов, участвующих в аудите. Он рассказал, что не имел никакой предварительной информации о том, что разработчики планирую закрыть проект. Грин рассказал: «Последнее что я слышал от разработчиков TrueCrypt: «Мы с нетерпением ждем результаты 2 фазы испытания. Спасибо за ваши старания!». Нужно отметить, что аудит продолжится, как было запланировано, несмотря на остановку проекта TrueCrypt.

Возможно, создатели программы решили приостановить разработку, потому что утилита является устаревшей. Разработка прекратилась 5 мая 2014 года, т.е. уже после официального прекращения поддержки системы Windows XP. На SoundForge упоминается: «Windows 8/7/Vista и более поздние системы имеют встроенные средства для шифрования дисков и образов виртуальных дисков». Таким образом, шифрование данных встроено во многие ОС, и разработчики могли посчитать программу больше не нужной.

Чтобы добавить масла в огонь отметим, что 19 мая TrueCrypt была удалена из защищенной системы Tails (любимой системы Сноудена). Причина до конца не ясна, но использовать программу явно не следует – отметил Клули.

Клули также написал: «Будь то обман, взлом или логичный конец жизненного цикла TrueCrypt, становится ясно, что сознательные пользователи не будут чувствовать себя комфортно, доверяя свои данные программе после произошедшего фиаско».

Нашли опечатку? Выделите и нажмите Ctrl + Enter

TrueCrypt - это программная система для создания и использования шифруемого "на лету" тома (устройства хранения данных). Шифрование "на лету" означает, что данные автоматически шифруются или дешифруются прямо во время их считывания или записи, не отвлекая пользователя. Данные, сохранённые на зашифрованном томе, невозможно прочесть (расшифровать) без использования правильных пароля/ключевого файла или без правильных ключей шифрования. Шифруется вся файловая система, включая имена папок и файлов, содержимое файлов, пустое пространство, метаданные, и тому подобное).

Файлы могут копироваться с и на подключенный том TrueCrypt также, как они копирутся с/на любой нормальный диск (к примеру, с помощью технологии перетаскивания - drag-n-drop). Файлы автоматически дешифруются "на лету" (в память) во время чтения или копирования с зашифрованного тома TrueCrypt. Верно и обратное - файлы, записываемые или копируемые на том TrueCrypt, "на лету" шифруются в памяти прямо перед записью на диск. Однако это не значит, что весь файл, предназначенный для шифрования/дешифрования, должен целиком попасть в память перед шифрованием/дешифрованием. Для TrueCrypt не требуется дополнительная память.

Например есть файл.avi, хранящийся на томе TrueCrypt, и поэтому целиком зашифрованный. Пользователь, применяя правильный пароль (и/или ключевой файл), подключает (открывает) том TrueCrypt. Когда пользователь дважды кликает на иконке видеофайла, операционная система запускает программу, связанную с этим типом файла - как правило, это медиаплеер. Медиаплеер начинает загружать небольшую начальную часть видеофайла с зашифрованного TrueCrypt-тома в память, чтобы проиграть его. В процессе загрузки этой небольшой части TrueCrypt автоматически дешифрует её в памяти. Расшифрованная часть видео, хранящаяся теперь в памяти, проигрывается медиаплеером. После проигрывания этой части медиаплеер начнёт загружать следующую небольшую часть видеофайла с зашифрованного тома TrueCrypt в память, и процесс повторится. Этот процесс и называется шифрованием/дешифрованием "на лету" и он работает со всеми типами файлов, не только с видео.

TrueCrypt никогда не сохраняет никакие данные в незашифрованном виде на диск - он их временно хранит в памяти. Даже когда том подключен, данные на нём хранятся в зашифрованном виде. Когда вы перезапускаете Windows или выключаете компьютер, том отключается, и файлы, хранимые на нём, становятся недоступными, оставаясь зашифрованными. То же самое происходит в случае непредвиденного отключения электроэнергии (без правильного завершения работы системы). Чтобы получить к ним доступ снова, вы должны подключить том, используя правильные пароль и/или ключевой файл.

Шифрование и использование несистемного раздела диска

Шаг 1

Запустите TrueCrypt дважды щелкнув на файле TrueCrypt.exe или кликнув на ярлыке TrueCrypt из меню "Пуск".

Шаг 2:

Должно появиться главное окно TrueCrypt. Нажмите Создать том.

Шаг 3:

Должно появиться окно мастера создания раздела TrueCrypt.

На этом шаге выбираете, где нужно создать раздел TrueCrypt. Раздел TrueCrypt может быть размещен в файле, который также называют контейнером, в разделе диска или на дисковом устройстве. В этом руководстве мы выберем вторую опцию и зашифруем USB запоминающее устройство.

Выбираем опцию «Зашифровать несистемный раздел/диск» и кликаем на кнопку «Далее».

Шаг 4:

На этапе 4 нам предстоит выбрать каким будет наш тип тома. При этом вожможны 2 варианта:

Обычный том TrueCrypt;

Скрытый том TrueCrypt;

На данном этапе выберем опцию «Обычный том TrueCrypt». PS: с опцией «Скрытый том TrueCrypt» разберемся позже (Шаг 12).

Шаг 5:

На 5 шаге нам предстоит выбрать устройство, которое будем шифровать.

Выбираем нужное устройство (в данном случае выбран диск F:).

Теперь, когда выбрано шифруемое устройство, можно перейти к следующему шагу, нажав на кнопку «Далее».

Шаг 6:

На данном этапе предстоит выбрать одну из двух опций:

ü создать зашифрованный том и отформатировать его

ü зашифровать раздел на его месте.

Если на устройстве, выбранном в Шаге 5 имеется важная информация, которую вы хотите сохранить и зашифровать, то вам нужно выбрать пункт «Зашифровать раздел на его месте». Иначе (если на выбранном устройстве нет важной информации, либо на нем вообще отсутствует какая-либо информация – выберите пункт «Создать зашифрованный том и отформатировать его». В этом случае вся информация, хранимая на выбранном устройстве будет утеряна.) После того, как вы выбрали опцию, кликаем на кнопку «Далее».

Шаг 7:

Шаг 8:

На восьмом шаге нужно еще раз убедиться в том, что вы выбрали именно то устройство, которое хотели. Убедившись в правильности выбора, жмем кнопку «Далее».

Шаг 9:

Это один из наиболее важных шагов. Здесь Вы должны выбрать хороший пароль для раздела. Внимательно прочитайте информации отображаемую в окне мастера о том, что считается хорошим паролем. После выбора хорошего пароля, введите его в первое поле для ввода. Затем еще раз введите его во второе поле и нажмите «Далее». Примечание: Кнопка «Далее» будет неактивна пока пароли в обоих полях не будут совпадать.

Шаг 10:

Двигайте мышкой так случайно, насколько только можете в окне Volume Creation Wizard как минимум 30 секунд. Чем дольше Вы будете двигать мышкой, тем лучше. Это значительно увеличивает криптографическую силу ключей шифрования (которые, в свою очередь, усиливают безопасность). Нажмите «Разметить».

Соглашаемся с форматированием выбранного раздела.

Ждем окончания процесса.

Внимательно читаем уведомление о том, как пользоваться созданным нами томом и о том, как удалить шифрование с раздела/устройства.

Итак, том создан. После того, как вы кликните «ОК», TrueCrypt предложит вам создать еще 1 том (кнопка «Далее»). Если вы хотите прекратить работа мастера создания томов нажмите на кнопку «Выход».

Шаг 11:

Теперь, когда том создан, нужно научиться им пользоваться. Заметим, что при обычной попытке доступа на наше зашифрованное устройство (Мой компьютер – Зашифрованное устройство), Windows предложит нам его отформатировать(после процесса форматирования устройство окажется пустым и незашифрованным). Для доступа к нашему тому нужно открыть TrueCrypt и на главной форме выбрать устройство которое шифровали(на нашем примере это диск F:). После выбора устройства нам предстоит выбрать незанятую букву диска (я выберу Z:) и нажать кнопку «Смонтировать».

Введем пароль, который был придуман в Шаге 9.

TrueCrypt сейчас попытается смонтировать раздел. Если пароль неверный (например, Вы его неправильно ввели), то TrueCrypt сообщит Вам об этом, и Вам нужно будет повторить предыдущий шаг (введите пароль заново и нажмите ОК). Если пароль правильный, то раздел будет смонтирован.

Мы только что успешно смонтировали наше зашифрованное устройство как виртуальный диск Z:

Виртуальный диск полностью зашифрован (включая имена файлов, таблицы размещения, свободное место и т.д.) и ведет себя как настоящий диск. Вы можете сохранять (копировать, перемещать и т.д.) файлы на этот виртуальный диск, и они будут зашифрованы "на лету" во время записи.

Если Вы откроете файл, хранящийся на разделе TrueCrypt, например, в медиа плеере, то файл будет автоматически расшифрован в ОЗУ (память) "на лету" во время чтения.

Важно: Заметьте, что когда Вы открываете файл, хранящийся на TrueCrypt разделе (или когда записываете/копируете файл с/на TrueCrypt раздел), у Вас не будут спрашивать ввести пароль заново. Вы должно ввести правильный пароль только когда монтируете раздел.

Вы можете открыть смонтированный раздел, например, дважды кликнув на помеченной красным прямоугольником надписи, как ниже показано на снимке экрана.

Вы также можете найти и открыть смонтированный раздел, как Вы это обычно делаете для других дисков. Например, просто открыв "Мой компьютер" и дважды щелкнуть на ярлыке диска (в нашем случае это диск Z).

Выберите раздел из списка смонтированных разделов в главном окне TrueCrypt (на рисунке выше это Z:) и затем нажмите «Размонтировать».

Расшифровка устройства

Если вам требуется обратно расшифровать устройство, выполните следующие действия:

ü проверьте что зашифрованное устройство размонтировано;

ü зайдите в Мой компьютер;

ü найдите в списке дисков зашифрованный (тот который хотим расшифровать);

ü кликаем правой кнопкой по выбранному диску;

ü выбираем из списка контекстного меню пункт «Форматировать»;

По окончании форматирования диск будет расшифрован и доступен так же как и раньше.

Шаг 12:

Для создания скрытого тома повторяем шаги 1-3 и на четвертом шаге выберем пункт «Скрытый том TrueCrypt».

Подробно о том, что же представляет из себя скрытый том можно узнать кликнув на ссылку «Что такой «скрытый том»?». Но кое-что можно и описать здесь:

ü скрытый том создается внутри уже существующего обычного тома

ü доступ к скрытому тому осуществляется так же как и к обычному, только при монтировке обычного тока нужно ввести пароль скрытого, содержащегося внутри обычного

ü о существовании скрытого тома никак не возможно узнать, что дает дополнительную защиту информации, хранимой на этом томе

Шаг 13:

Шаг 14:

Мастер создания томов предлагает выбрать нам метод создания скрытого тома. Возможны два варианта создания скрытого тома:

ü «Обычный режим» - выбрав эту опцию мастер сначала поможет создать обычный том, после чего появится возможность создания скрытого тома внутри обычного;

ü «Прямой режим» - создаем скрытый том на уже существующем обычном томе(что мы и выберем так как выше нами уже был создан обычный том);

Шаг 15:

На этом шаге нам предстоит ввести пароль, используемый в обычном (внешнем томе). Этот пароль был введен в Шаге 9. После ввода пароля кликаем «Далее».

Шаг 16:

Уведомление о успехе изучения карты кластеров, о максимальном размере скрытого тома.

Шаг 17:

Здесь Вы можете выбрать алгоритм шифрования и хеш-алгоритм для раздела. Если Вы не уверены в том, что здесь выбрать, то можете использовать настройки по-умолчани и нажать «Далее» (для более детальной информации смотрите главу Алгоритмы шифрования и Хеш алгоритмы).

Шаг 18:

На этом этапе выбираем размер скрытого тома. Обратите внимание на максимально возможный размер!

Шаг 19:

Этот шаг аналогичен шагу 9. НО!!! Пароль для скрытого тома должен отличаться от пароля внешнего тома.

Шаг 20:

Двигайте мышкой так случайно, насколько только можете в окне Volume Creation Wizard как минимум 30 секунд. Чем дольше Вы будете двигать мышкой, тем лучше. Это значительно увеличивает криптографическую силу ключей шифрования (которые, в свою очередь, усиливают безопасность). Жмем кнопку «Разметить».

нимательно читаем уведомление о том, как пользоваться созданным нами томом и о том, как удалить шифрование с раздела/устройства.

Мастер предупреждает нас о том, что в результате неправильного использования внешнего тома, скрытый может быть поврежден. О том как защитить скрытый том читайте в разделе «Меры предосторожности, касающиеся скрытых томов».

Всё, скрытый том готов. Для создания еще одного тома нажмите кнопку «Далее». Для прекращения работы мастера создания томов кликните «Выход» (в нашем случае нам достаточно 2х томов, далее будет объяснено, как работать со скрытым томом).

Шаг 21:

Работа со скрытым томом аналогична работе с внешним томом. Отличие лишь в том, что для доступа к скрытому тому необходимо вводить пароль из Шага 19, а не 9.

Зашифровать:

1. не системный диск;

2. часть диска;

3. отдельные файлы разного формата

Создать виртуальные образы зашифрованных объектов и проверить их работу.

Контрольные вопросы

1. Что значит термин «шифрование на лету»?

2. Какие есть режиму работы программы TrueCrypt?

3. Как удалить зашифрованный раздел?

4. Перечислите преимущества данного ПС?

Выбор редакции

Программы шифрование файлов

Шифровать все!

Каждый раз, когда в интернет просачивается информация о скандале, связанном с тем, что куда-нибудь просочились важные документы, я спрашиваю себя, почему они не были зашифрованы? Защита документов должна быть везде, в конце концов.

Алгоритмы шифрования

Алгоритм шифрования похож на черный ящик. Дамп документа, изображения или другой файл, который вы загружаете в него, вы получаете обратно. Но то, что вы видите, кажется бредом.

Превратить эту тарабарщину обратно в нормальный документ можно через окно с тем же паролем, который вы вводили при шифровании. Только так вы получите оригинал.

Правительство США признали Расширенный стандарт шифрования (AES) в качестве стандарта, и все продукты, которые здесь собраны, поддерживают стандарт шифрования AES.

Даже те, кто поддерживает другие алгоритмы, как правило, рекомендуют использовать AES.

Если вы эксперт шифрования, вы можете предпочесть другой алгоритм, Blowfish, и возможно, даже алгоритм Советского правительства по ГОСТу.

Но это уже совсем для любителей экстремальных развлечений. Для рядового пользователя AES - это просто отличное решение.

Криптография с открытым ключом и обмен

Пароли важны, и вы должны держать их в тайне, верно? Ну, не при использовании инфраструктуры открытых ключей (PKI), которая используется при криптографии.

Если я хочу послать вам секретный документ, я просто шифрую его с помощью открытого ключа. Когда вы его получите, вы сможете его использовать, чтобы расшифровать документ. Все просто!

Используя эту систему в обратном направлении, можно создать цифровую подпись, которая подтверждает, что ваш документ пришел от вас и не был изменен. Как? Просто зашифруйте его своим закрытым ключом.

Тот факт, что ваш открытый ключ расшифровывает его, является доказательством, что у вас есть право на его редактирование.

Поддержка PKI является менее распространенной, чем поддержка традиционных симметричных алгоритмов.

Многие продукты позволяют создание саморасшифровывающихся исполняемых файлов.

Также вы можете обнаружить, что получатель может использовать бесплатно определенный инструмент только для расшифровки.

Что лучше?

Сейчас есть огромный выбор продуктов, доступный в области шифрования.

Каждый просто должен выбрать то решение, которое будет удобно по функционалу, практично и стильно с точки зрения интерфейса основного окна программы.

Цифровой CertainSafe сейф проходит через многоступенчатый алгоритм безопасности, которая идентифицирует вас на сайте. Вам придется каждый раз проходить несколько проверок подлинности.

Ваши файлы зашифрованы, если их попытаются взломать, они рассыпятся на части, и никто не сможет их воссоздать. В этом случае существует определенный риск, но при этом, и уровень надежности очень достойный.

Затем каждый кусок файла хранится на другом сервере. Хакер, который смог взломать один из серверов, не сможет сделать ничего полезного.

Блокировка может зашифровать файлы или просто запереть их, чтобы никто не мог их открыть. Она также предлагает зашифрованные шкафчики для безопасного хранения личной конфиденциальной.

Среди многих других полезных функций можно отметить возможность измельчения, шинковки свободного пространства, безопасное сетевое резервное копирование и саморасшифровывающиеся файлы.

VeraCrypt (Windows/OS X/Linux)

VeraCrypt поддерживает шифрование на truecrypt, которое прекратило свое развитие в прошлом году.

Команда разработчиков утверждает, что они уже рассмотрели вопрос, поднятый в ходе первоначального аудита truecrypt, и считают, что его до сих пор можно использовать как доступную версию для , OS X и .

Если вы ищете инструмент шифрования файла, который действительно работает, то это он. VeraCrypt поддерживает AES (наиболее часто используемый алгоритм).

Также он поддерживает TwoFish и Serpent encryption ciphers, поддерживает и создание скрытых зашифрованных томов.

Программный код открыт, большая часть кодовой базы состоит из Truecrypt.

Программа также постоянно развивается, выходят регулярные обновления безопасности и независимого аудита на стадии планирования (по словам разработчиков).

Те из вас, кто уже ее пробовали, хвалили ее за то, что отлично работает инструмент шифрования на лету, а в ваши файлы расшифровываются только тогда, когда они нужны. Так остальное время они хранятся в зашифрованном виде.

Особенно пользователи отмечают, что программа является мощным инструментом, который прост в использовании и всегда к месту. Да, ему не хватает симпатичного интерфейса или тонны наворотов.

AxCrypt (Windows)

AxCrypt - это бесплатная программа, с открытым исходным кодом лицензии GNU.

GPL-лицензированный инструмент шифрования для Windows, который гордится тем, что является простым, эффективным и надежным в использовании.

Он прекрасно интегрируется с оболочкой Windows, так что вы можете щелкнуть правой кнопкой мышки на файле, который требуется зашифровать и дать команду.

Или можно просто настроить исполняемый код, так что файл будет заблокирован, если не будет использоваться в течение определенного периода времени. Его можно будет расшифровать позже, или когда получатель известит о получении.

Файлы с AxCrypt можно расшифровать по требованию или держать их расшифрованными, пока они используются, а затем автоматически они будут зашифрованы.

Он поддерживает 128-битное шифрование AES, обеспечивает защиту от попыток взлома. Он очень легкий (менее 1 Мб.)

Каждый сам для себя решает, какую программу использовать, но, если ваши данные для вас хоть что-то стоят, обязательно задумайтесь о том, что вам нужна программа для шифрования.

Шифрование файлов и папок в Windows

Программы для шифрования файлов: Какие лучше выбрать?

04.02.2016, Чт, 11:49, Мск , Текст: Павел Притула

Системы прозрачного шифрования дисков – высокотехнологичный наукоемкий продукт, разработка и поддержка которого по силам весьма ограниченному кругу компаний. Но свою основную функцию – снижение уровня риска утечки конфиденциальной информации – они выполняют неплохо.Как отмечалось в «Как управлять рисками утечки критичных данных», бизнес вынужден постоянно снижать уровень риска утечки конфиденциальной информации. Наиболее простой и сравнительно недорогой способ – это использование систем прозрачного шифрования. Основное достоинство прозрачного шифрования заключается в том, что от пользователя не требуется никакого участия в процессах, все они происходят в фоновом режиме «на лету».

От постановки требований к системе зависит многое

Системы прозрачного шифрования, представленные на рынке, имеют, на первый взгляд, много общего: ведь все они решают одну и ту же задачу. Но у бизнеса всегда есть свои специфические требования. Ниже приведен список наиболее актуальных из них.

Требования, предъявляемые к системам прозрачного шифрования

| № | Описание требований | |

|---|---|---|

| 1 | Стойкость шифрования | Стойкость защиты должна быть такой, чтобы секретность не нарушалась даже в том случае, когда злоумышленнику становится известен метод шифрования |

| 2 | Надежность алгоритмов шифрования | Используемый алгоритм шифрования не должен иметь слабых мест, которыми могли бы воспользоваться криптоаналитики |

| 3 | Безопасное использование ключей | Ключ шифрования должен быть недоступен для злоумышленника. Несоблюдение принципов безопасного использования ключей шифрования может поставить под угрозу защищенность информации, даже при том, что в системе будут реализованы самые криптостойкие алгоритмы |

| 4 | «Прозрачность» шифрования | Шифрование должно происходить максимально «прозрачно» для пользователя – он не замечает процесса зашифрования и расшифрования данных во время работы |

| 5 | Устойчивость к ошибкам | Система должна быть максимально устойчива к случайным ошибкам и неправильным действиям пользователей |

| 6 | Многофакторная аутентификация | Выполнение проверки прав пользователей на доступ к защищаемым данным должно быть реализовано на основе средств многофакторной аутентификации |

| 7 | Дополнительный функционал для работы в чрезвычайных ситуациях | В чрезвычайных ситуациях, когда становится известно о попытке физического доступа или попытке изъятия серверного оборудования, крайне полезным инструментом защиты становится возможность экстренного прекращения доступа к данным |

| 8 | Защита от инсайдеров | Все пользователи системы, включая системных администраторов и технический персонал, должны иметь доступ к физической файловой системе исключительно в рамках своих полномочий, прописанных в ИБ-политиках компании |

Первые два пункта, касающиеся надежности и стойкости алгоритмов шифрования, требуют от поставщиков службы криптографии соответствия их продуктов требованиям регуляторов. В РФ это использование ГОСТ 28147‐89 с длиной ключа 256 бит в решениях от криптопровайдеров, имеющих лицензию ФСБ России.

Как защититься от системного администратора?

Злоумышленники, интересующиеся приватными данными, могут находиться и внутри компании. Серьезную угрозу, от которой не спасет криптография, представляют технические специалисты и системные администраторы компании. Но при всем при этом они, в силу своих должных обязанностей, обязаны следить за работоспособностью систем, обеспечивающих безопасность на каждом компьютере.

В условиях текущей непростой экономической ситуации у ряда сотрудников, включая системных администраторов, возникает желание скопировать корпоративную информацию для ее продажи на черном рынке или в качестве дополнительного преимущества перед конкурентами-соискателями при устройстве на новую работу. Это обостряет отношения между руководством и персоналом компаний.

А значит, выбираемая система прозрачного шифрования просто обязана иметь механизмы, реализующие комплекс требований по защите от системного администратора, что нашло свое место в списке требований к решению.

Виртуальная файловая система – важный компонент защиты

Так какой же механизм лежит в основе лучших в своем классе систем прозрачного шифрования, позволяющий реализовать многочисленные требования, представленные выше? На практике он выражается простой формулой: файл для владельца информации доступен в расшифрованном виде, а для всех остальных – только в зашифрованном виде без доступа к ключам. Специалисты называют этот функционал «одновременностью доступа».

«Но если на компьютере пользователя установлена ОС Windows, что в РФ практически стало корпоративным стандартом, то достижение «одновременности доступа» – задача не из простых. Виной тому эффект когерентности Windows: файл в ней может иметь свои копии, помимо файловой системы, в менеджере памяти или кэше. Поэтому приходится решать и проблему «одновременности существования» файлов», – рассказывает Илья Щавинский , менеджер по развитию бизнеса компании «Аладдин Р.Д.». А проблема решается оригинальным способом при помощи совместной работы «виртуальной файловой системы» (ВФС) и фильтра драйвера файловых систем, схема работы которых приведена ниже.

Виртуальная файловая система

Источник: «Аладдин Р.Д.», 2016

Как видно из схемы, диспетчер кэша «считает», что работает с двумя разными файлами. Для этого ВФС формирует дополнительную парную структуру описателей файлов. Специальный драйвер файловых систем обеспечивает постоянное обновление зашифрованного файла в реальной файловой системе, вслед за изменением его незашифрованной копии в ВФС. Таким образом, находящиеся на диске данные всегда зашифрованы.

Для ограничения доступа к файлам драйвер файловых систем при обращении к защищенным ресурсам загружает в оперативную память ключи шифрования. Сама же ключевая информация защищена ключевой парой сертификата пользователя и хранится в криптохранилище.

В результате авторизованный пользователь видит одну файловую систему, виртуальную с расшифрованными файлами, а неавторизованные в то же самое время будут видеть физическую (реальную) файловую систему, где имена и содержимое файлов зашифрованы.

Системные администраторы и другие технические специалисты, у которых нет возможности получить ключи шифрования в расшифрованном виде, будут работать с реальной, надежно зашифрованной файловой системой. При этом у них сохраняется возможность корректно выполнять свои служебные обязанности, например создавать резервные копии зашифрованной информации, не нарушая конфиденциальности самой информации. Тем самым выполнятся важное требование о защите информации от инсайдеров.

Без многофакторной аутентификации риски не снизить

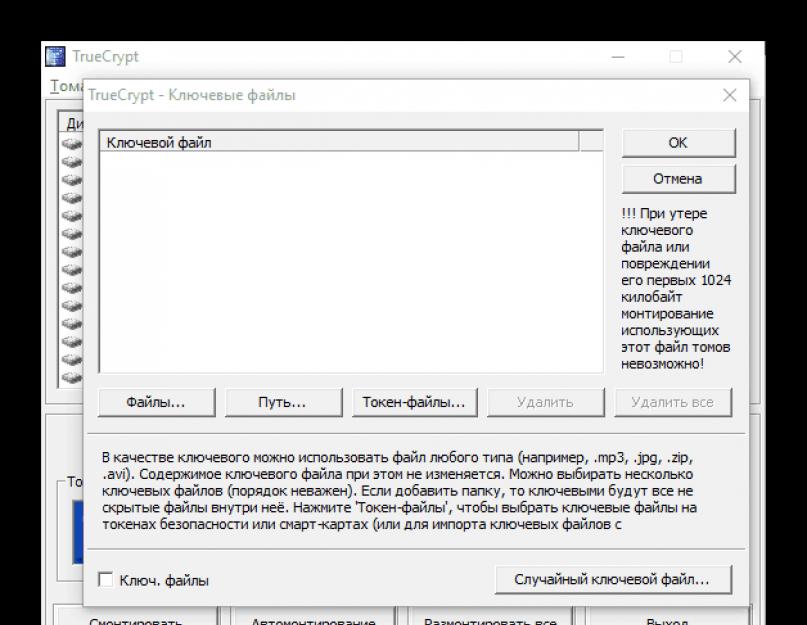

Для многофакторной аутентификации пользователей для загрузки операционной системы и для доступа к зашифрованным данным обычно применяют токен или смарт-карту – устройство, на которых хранится сертификат открытого ключа этого пользователя и соответствующий ему закрытый ключ.

Централизованная система управления и хранения ключей шифрования защищает от потери этих ключей ‐ они находятся на защищенном сервере и передаются пользователю лишь по мере необходимости. Также компания контролирует доступ сотрудников к принадлежащим им данным и в любой момент может запретить его. Кроме того, возможен мониторинг событий доступа к защищенным данным, а также включение режима шифрования всех данных, отправляемых на флэш-накопители и т.д.

Состав типичной системы прозрачного шифрования