В современном мире кибернетическое пространство стало куда более популярным, чем реальный мир. Молодые люди с бо́льшим удовольствием проводят время в онлайн-играх и социальных сетях, нежели за прогулкой или чтением книги. И это можно понять - доступность информации повышает осведомлённость и общее развитие человека. Однако по некоторым причинам информационные и социальные ресурсы могут блокироваться провайдерами, государственными структурами или самими сайтами. В этом случае не стоит отчаиваться, так как блокировку в большинстве случаев можно обойти.

Что такое VPN-соединение и для чего оно нужно

VPN (англ. Virtual Private Network - виртуальная частная сеть) - обобщённое название технологий, позволяющих обеспечить одно или несколько сетевых соединений (логическую сеть) поверх другой сети (например, интернет). Несмотря на то, что коммуникации осуществляются по сетям с меньшим или неизвестным уровнем доверия (например, по публичным сетям), уровень доверия к построенной логической сети не зависит от уровня доверия к базовым сетям благодаря использованию средств криптографии (шифрования, аутентификации, инфраструктуры открытых ключей, средств для защиты от повторов и изменений передаваемых по логической сети сообщений).

Википедия

https://ru.wikipedia.org/wiki/VPN

Если объяснять простыми и понятными словами, VPN - это возможность доступа к интернет-ресурсам через другие сети. При этом используются несколько уровней смены каналов, а значит, шифруется ваш IP-адрес, а доступ предоставляется по схеме: интернет - виртуальная сеть (или несколько виртуальных сетей) - интернет. При использовании VPN провайдеры «видят» соединение с некой сетью или сервером, а дальнейшие запросы к ресурсам происходят уже через зашифрованный канал. Таким образом, вам возвращаются пакеты данных вне зависимости от блокировок поставщика интернета.

При подключении к интернету через виртуальную сеть провайдер не отслеживает трафик

Главным минусом VPN считается снижение скорости во время сёрфинга и скачивания файлов, однако технологии не стоят на месте и платные сервисы уже обеспечивают хорошую скорость связи.

Как создать и настроить VPN соединение на Windows 10

Существует несколько возможностей настроить VPN для Windows 10. Условно их можно разделить на:

- вшитые (стандартные инструменты ОС);

- сторонние (специальные программы и расширения браузеров, а также функции некоторых роутеров).

Создание VPN через «Параметры Windows»

Создание виртуальной сети через «Параметры Windows» - это самый трудоёмкий, но в то же время самый надёжный способ для получения доступа к заблокированным ресурсам. Кроме того, после создания VPN им довольно легко управлять и в случае необходимости изменять адрес сервера:

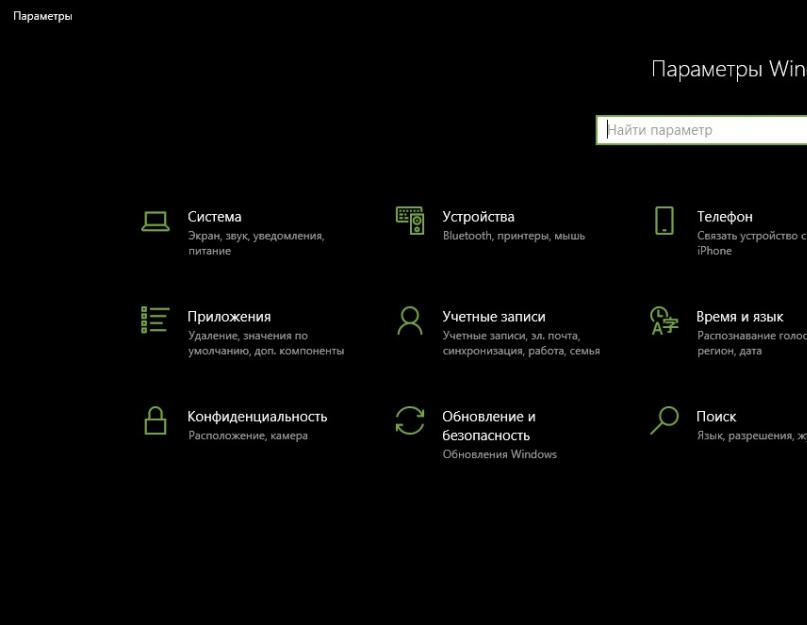

- Нажимаем комбинацию клавиш Win+I и переходим в апплет «Сеть и интернет».

В блоке «Параметры Windows» открываем элемент «Сеть и интернет»

В блоке «Параметры Windows» открываем элемент «Сеть и интернет» - Открываем вкладку VPN и щёлкаем по значку плюса с надписью «Добавить VPN-соединение».

Нажимаем на значок плюса с подписью «Добавить VPN-соединение»

Нажимаем на значок плюса с подписью «Добавить VPN-соединение» - Далее заполняем форму:

- Сохраняем изменения через одноимённую кнопку.

Щёлкаем по соединению и нажимаем «Подключиться»

Щёлкаем по соединению и нажимаем «Подключиться» Открытые VPN серверы можно найти в интернете, к примеру, или на аналогичном ресурсе.

Видео: как создать VPN-соединение

Как отключить или удалить VPN-соединение

Если нужда в VPN отпала или вам не понравились предоставляемые услуги, созданное соединение можно отключить или удалить:

Автоматическая настройка виртуальной сети при помощи специальных программ

Как и большинство функций Windows, создание VPN-соединения взяли на вооружение разработчики программного обеспечения. В итоге пользователи получили целый рынок с программами, которые упрощают создание тоннеля и подключения к виртуальным сетям. Большинство из них представляют собой небольшое окно со всего одной кнопкой - подключения/отключения от VPN.

Одной из таких программ является HideGuard VPN. На её примере очень легко проследить, как происходит подключение к виртуальной сети:

Настройка через роутер

К сожалению, не на всех маршрутизаторах можно устанавливать VPN-соединения. Для этого роутер должен обладать технологией DD-WRT, однако устройства, которым меньше четырёх лет, почти наверняка имеют необходимую прошивку. Настройки маршрутизаторов разнятся, но в целом управление виртуальной сетью находится в одинаковых вкладках:

VPN в браузере

Вместо установки виртуального соединения для всего компьютера можно прибегнуть к частичному использованию VPN в браузере. Для этого можно использовать две возможности:

- внутренние настройки браузера (к примеру, Opera имеет встроенную функцию с хорошим и бесплатным VPN);

- расширения в магазинах браузеров.

Режимы «Турбо» в некоторых ситуациях также можно считать виртуальными сетями, однако работают они только когда ваш браузер имеет низкую скорость доступа к определённому адресу, в остальных случаях функция игнорируется.

Чтобы включить VPN в браузере Opera, необходимо немного изменить настройки обозревателя. Для этого нажимаем комбинацию клавиш Alt+P, в меню выбираем пункт «Дополнительно», затем «Безопасность» и чуть пролистываем страницу с настройками вниз. Находим графу VPN и переключаем тумблер в рабочее положение.

Включаем VPN переводом соответствующего тумблера в правое положение

Включаем VPN переводом соответствующего тумблера в правое положение В других браузерах можно установить дополнительные расширения, которые добавят в обозреватель функцию VPN:

Я предпочитаю использовать именно браузерный VPN, а причин для этого несколько. Во-первых, для большинства расширений можно установить исключения в работе виртуальной сети, а это даёт огромные преимущества, к примеру, применять сервис только к одному-двум сайтам. Для остального интернета будет использоваться оригинальное соединение. Во-вторых, при скачивании файлов через приложения и обменники трафик не будет превышать объём получаемой информации, так как пакеты нередко «теряются», когда проходят десятки узлов в виртуальной сети. И кроме того, я всегда ценю скорость соединения, а виртуальная сеть, даже платная и наиболее быстрая, будет замедлять передачу данных, что неприемлемо в некоторых случаях.

Видео: как установить VPN в браузерах Chrome, Opera, Mozila

Работать с VPN на компьютере под управлением Windows 10 очень просто. Стандартными средствами можно создать и настроить виртуальное соединение. При необходимости его можно быстро удалить или временно отключить.

Virtual Private Network – это приватные удаленные сети, зашифрованные особыми способами, располагающие иностранными серверами. Они обеспечивают соединение на высоких скоростях. Их используют интернет-серферы для анонимного входа и посещения заблокированных сайтов. Рассмотрим, как настроить VPN на Windows через разные программы. Такая возможность есть, даже если официально не поддерживается провайдером.

Что представляет собой ВПН?

Для правильной настройки нужно разобраться в особенностях и принципах работы сервиса. VPN-подключение – это локальная сеть, объединяющая несколько компьютеров. Принцип функционирования основан на маршрутизаторе, который предоставляет IP всем подсоединившимся ПК.

Так, становится практически невозможным определение IP, из которого пользователь выходит в сеть, и получается обойти большинство программ блокировок. Это происходит за счет зашифрованных пакетов трафика, ключами для получения которых располагает только сервер, откуда направляются запросы по задаваемым направлениям.

Как использовать на разных ОС Виндовс?

Сначала нужно подключиться к VPN-серверу. Это может быть домашний или удаленный ПК. Провайдеры, поддерживающие такой сервис, выдают своим абонентам логины и пароли. В таком случае, процесс настройки предельно прост. Достаточно заполнить несколько ячеек, указав правильные данные.

Виндовс 7

Эта версия – самая распространенная. Вопрос, как настроить VPN на Windows 7, интересует многих. Это делается через панель управления:

- Вверху, измените изображения на «крупные значки».

- Найдите «центр управления сетями» — «настройки нового подключения» — «подключение к рабочему месту».

- Предлагается два способа – через прямой набор номера либо глобальную сеть. Нужен последний — он позволит больше узнать о ВПН.

- Необходимы данные сервера. Определить IP поможет сайт myip. Указывайте любое местонахождение – работоспособность сети не зависит от этой информации.

- Пропишите логин и пароль, выданные провайдером. При использовании собственного сервера, сведения задаются самостоятельно. Потом нужно поставить «запомнить пароль», сохранить.

Подробная и пошаговая видео инструкция!

Теперь подключение появится среди доступных. Если на компьютере несколько учеток, понадобится дополнительная подстройка через центр управления. Слева нужно выбрать «изменение параметров адаптера», чтобы появился список всех доступных соединений. Нажмите «файл», затем «новое входящее подключение».

Если учеток несколько, система предложит выбрать пользователя. Сделав это, кликните «добавить». Потом понадобится логин, имя (подойдет любое), пароль, подтвердить действия.

Теперь остается:

- Выбрать вариант подключения – через интернет.

- Настроить протокол – ТСР\IP

- Нажмите «свойства», разрешите доступ звонящим, задайте IР. Если это не делается автоматически, пропишите случайную выдачу 192.168.200.1 до 192.168.200.100.

- Подтвердите действия, кликните «разрешить доступ».

Это основные этапы процедуры, которыми можно руководствоваться на других версиях ОС.

Процесс очень простой и осуществляется через панель управления. Щелкнув «мастер подключений», выберите частную виртуальную сеть и следуйте указаниям. Если ваш провайдер работает с VPN, наименование должно соответствовать закрепленному договором. Назовите сеть домашней, рабочей, как ПК.

Виндоус 8

Восьмая версия автоматизированна, поэтому указания, как настроить VPN на Windows 8, просты:

- Внизу найдите соответствующую иконку, внешне напоминающую монитор.

- Найдите «центр управления сетями» — «создание и настройка подключения» там, где меняются сетевые параметры.

- Подтвердите прямое соединение ПК с интернетом.

- Укажите наименование рабочей среды, изменив опции. Вводятся такие же значения, как для других версий ОС.

Процесс завершен успешно.

Кому сложновато, вот посмотрите видеоинструкцию.

Windows 10

Здесь процедура другая. Она комбинирует автонастройки с указанием параметров пользователя. Достаточно знать логин, пароль, адрес сервера. Десятая версия обеспечивает стабильную работу этого сервиса через провайдеров, не работающих с ВПН. Нужно скачать соответствующую программу. Она будет принята и адаптирована ОС.

Дальнейшие действия:

- Пуск – параметры – сеть и интернет. Выберите VPN из списка, появившегося слева.

- Нажмите +, чтобы добавить новое подключение. Введите параметры в появившемся окошке. Их предоставит администратор либо провайдер. Укажите поставщика, вид ВПН, информацию для входа.

- Сохраните изменения, вернитесь к меню управления сетями, кликните «изменение параметров». Выберите свойства подключения нажатием правой клавиши мышки.

- Выделите строчку IР версии 4, потом свойства.

- Оставьте общие настройки по умолчанию, кликните «дополнительно». Уберите маркет «использовать основной шлюз». Подтвердите.

На панели появится специальная иконка. Активация занимает несколько секунд, происходит без ввода логина-пароля.

Виндовс Виста

Как настроить VPN на Windows Vista? Через пуск входите в «центр управления сетями и общим доступом», потом «установка подключения или сети». Дальше интересует «подключение к рабочему месту» — «использовать мое подключение». Предложат установить или отложить. Щелкните второй вариант. Пропишите информацию для входа.

Чтобы выбрать VPN, остается войти в управление сетевыми подключениями. Там же можно создать ярлык.

VPN-сервисы

Многие провайдеры не предоставляют такую услугу, стремясь контролировать местоположение абонентов и сохранять передаваемую информацию. Поэтому очень популярны утилиты, которые дают возможность использовать ВПН-сервис на основе существующего подключения. Они предполагают изменение IP-адреса с передачей данных по зашифрованному каналу. Такие сервисы помогают успешно обходить блокировки, предоставляя доступ к закрытым сервисам. Установка утилиты возможна на любую ОС, ПК или смартфона.

Существует множество программ, среди которых- стоит выделить несколько, признанных лучшими:

- ZenMate;

- ZenVPN;

- Spotflux.

ZenMate – удобное расширение для браузеров Хром, Опера, Фаерфокс. Это удобный сервис, который предоставляется бесплатно или платно. От выбранного пакета услуг зависит скорость. Расширение радует:

- стабильным соединением;

- длительным тестовым периодом;

- широким списком стран;

- автонастройкой параметров с возможностью ручной корректировки;

- применением одной подписки для разных устройств.

Hide.Me – вариант, который предпочтут продвинутые интернет-пользователи. Его можно точно откорректировать вручную. Есть лимитированный и безлимитный трафик. При выборе безлима выделяется 5 одновременных соединений – такое решение оценят компании. Это ПО удобно:

- опцией экстренного отсоединения;

- бесплатным режимом;

- расширенной поддержкой шифровальных протоколов.

Новичкам больше понравится Hotspot Shield. Это легко настраиваемый вариант, который устанавливается и загружается автоматически. Он поддерживает стабильное, длительное соединение, бесплатно блокирует рекламу. Предлагается шифрование по протоколу HTTPS, потому защита личных данных обеспечена. Обходит все ограничения, установленные провайдером.

ZenVPN подойдет тем, кто предпочитает конфиденциальность при использовании интернета. Эта утилита относительно бесплатна – предоставляется только 250 Мв на сутки, если нужно больше, придется купить специальный пакет.

Spotflux предлагает защищенное интернет-подключение. Выбирая это ПО, можно не беспокоиться о безопасности даже во время использования Wi-Fi. Дополнительный плюс – сжимание пакетного трафика, которое позволяет экономить его при наличии лимитов.

- Выбирая протокол соединения, подумайте, как будете использовать VPN. Известно, что протокол PPTP быстро работает по беспроводной сети, но менее безопасен, чем L2TP и IPSec. Поэтому, если вы заботитесь о безопасности, используйте L2TP или IPSec. Если вы подключаетесь к VPN на работе, ваш работодатель, скорее всего, сообщит вам, какой протокол выбрать. Если же вы пользуетесь собственным VPN, выберите протокол, который поддерживается вашим интернет-провайдером.

- Выбирая VPN-провайдера, подумайте о безопасности. Если вы хотите использовать VPN, чтобы отправлять документы и электронные письма, или хотите обезопасить себя при работе в сети, выберите VPN-провайдера, который предлагает шифрование SSL (TLS) или IPsec. Протокол шифрования SSL является наиболее популярным. Шифрование - это метод скрыть данные от посторонних. Кроме того, выберите VPN-провайдера, который для шифрования пользуется OpenVPN, а не PPTP. За последние годы в PPTP было найдено несколько уязвимостей; при этом OpenVPN обычно считается более безопасным методом шифрования.

- Выбирая VPN-провайдера, подумайте о конфиденциальности. Некоторые провайдеры следят за активностью своих клиентов и могут сообщить властям, если возникнут какие-то подозрения. Если вы хотите, чтобы ваша активность в интернете была конфиденциальной, выберите VPN-провайдера, который не ведет журналы пользователей.

- Выбирая VPN-провайдера, подумайте о пропускной способности VPN. Она определяет, сколько данных может быть передано. Имейте в виду, что высококачественные видеоролики и музыкальные файлы имеют больший размер и, следовательно, требуют большей пропускной способности, чем текстовые файлы и изображения. Если вы собираетесь использовать VPN только для просмотра и передачи конфиденциальных документов, любой VPN-провайдер обеспечит достаточную пропускную способность. Но если вы, к примеру, хотите, смотреть Netflix или играть в онлайн-игры, выберите VPN-провайдера, который позволит использовать неограниченную пропускную способность.

- Выбирая VPN-провайдера, подумайте о том, хотите ли вы просматривать контент, который доступен только в других странах. Когда вы просматриваете веб-страницы, они получают ваш IP-адрес, который определяет ваше местоположение. Если вы попытаетесь получить доступ к контенту в другой стране, возможно, у вас это не получится из-за IP-адреса, потому что между странами нет соглашения об авторских правах на этот контент. Поэтому ищите провайдера с выходными серверами - в этом случае у вас будет IP-адрес нужной вам страны. Так вы получите доступ к контенту в другой стране, используя заграничные серверы. Выберите VPN-провайдера, у которого есть серверы в стране с нужным вам контентом.

- Выбирая VPN-провайдера, подумайте о том, будете ли вы подключаться к VPN на компьютере или мобильном устройстве. Если вы много путешествуете или часто пользуетесь мобильным устройством (смартфоном или планшетом), выберите VPN-провайдера, который обеспечивает VPN-соединение для мобильных устройств или даже предоставляет приложения, совместимые с вашими мобильными устройствами.

- Выбирая VPN-провайдера, подумайте о том, какая поддержка вам нужна. Почитайте отзывы и найдите информацию о поддержке клиентов тем или иным VPN-провайдером. Некоторые провайдеры обеспечивают поддержку только по телефону, а с другими можно также связаться с помощью чата или по электронной почте. Найдите провайдера, который предлагает удобный вам способ поддержки клиентов. Также поищите отзывы (через поисковую систему, например Яндекс или Google) о провайдере, чтобы оценить качество поддержки клиентов.

- Выбирая VPN-провайдера, подумайте о том, какую сумму вы готовы потратить. Некоторые VPN-провайдеры предлагают бесплатные услуги (например, Open VPN), но, как правило, в этом случае услуги (функции, пропускная способность, поддержка и так далее) будут урезаны. Поскольку существует множество VPN-провайдеров, сравните цены и услуги некоторых из них. Наверняка вы найдете провайдера, который предоставит необходимые вам услуги по приемлемой цене.

1. Убедитесь в правильности подключения домашнего компьютера к всемирной паутине.

2. Убедившись в работоспособности соединения, переходим в меню «Пуск».

3. Выбираем папку «Панель управления».

4. Находим папку «Сетевые подключения».

5. Выбираем ссылку для создания нового подключения к сети.

6. В первом окне нажимаем на надпись «Далее».

7. Выбираем «Подключение к сети на рабочем месте» и снова нажимаем на пункт «Подключение у виртуальной сети», опять кнопка «Далее»

8. В следующем окне нужно выбирать вариант в зависимости от типа вашего подключения:

не набирать номер для предварительного подключения;

набирать номер для предварительного подключения.

9. Вводим имя для нового подключения.

10. Затем нужно в специальное поле ввести ip удаленного компьютера или его имя.

11. Выбираем пользователей, для которых будет возможно данное подключение с этого компьютера.

12. Ставим при потребности значок напротив создание ярлыка на рабочем столе.

Затем ваш компьютер предложит сразу установить соединение, но нам следует отказаться от этого. Выбираем ярлык нашего подключения на главном экране и щелкаем по нему правой кнопкой мыши. Выбираем вкладку «Свойства». Указываем способ восстановления соединения в зависимости от типа подключения к сети. Сохраняем результат.

Настройка VPN Windows закончена, теперь для подключения нужно лишь нажать по ярлыку рабочего стола или по значку в подключениях меню «Пуск».

Чтобы разобраться с настройкой VPN, необходимо понимать, что же это такое. VPN (Virtual Private Network) – это виртуальная частная сеть. В неё входит группа протоколов, с помощью которых можно организовать визуальную сеть поверх незащищенной сети. Её используют для того, чтобы получить доступ в интернет, доступ в корпоративную сеть и объединение её сегментов.

На какие типы делят VPN?

VPN делятся на:

- PPTP (Point-to-point Tunneling Protocol ) – туннельный протокол типа точка-точка. Такой протокол организовывает защиту соединения. Для этого создаётся туннель поверх стандартной сети. На данный момент этот тип протокола не рекомендуют, потому что он считается самым небезопасным протоколом. Как организовать такой протокол? Для настройки используются 2 сетевые сессии: PPP и TCP сессия. Для установки PPP сессии необходим протокол GRE. Эту сессию устанавливают для передачи данных. Для управления используется соединение на TCP порту. Из-за такого «строения» протокола в гостиничных и мобильных операторах могут появиться проблемы.

- L2TP (Layer 2 Tunneling Protocol) . Этот протокол лучше, чем предыдущий. Он базируется на двух протоколах: PPTP и L2F. В нём объединяется каналы данных и управления, также добавляется шифрование, что делает его более безопасным.Помимо этого, есть ещё одно преимущество L2TP перед PPTP — L2TP намного легче воспринимается большинством брандмауэров, в отличие от PPTP.

- SSTP(Secure Socket Tunneling Protocol ) – протокол безопасного туннелирования сокетов. Он основывается на SSL, который является безопасным уровнем сокета и построен на криптографической системе с использованием открытого и закрытого ключа. SSTP допускает создание защищенного соединения из любого места с помощью HTTPS и открытого порта 443. Его самым важным достоинством является эффективное использование сетевых ресурсов.

Для чего используются VPN?

Давайте более детально рассмотрим самые частые сферы применения VPN:

- Выход в сеть интернета. Зачастую, используется провайдерами городских сетей. Но также этот способ достаточно популярен и в сетях предприятий. Главное его преимущество заключается в обладании высоким уровнем безопасности. Этому факту способствует осуществление доступа в интернет через две различные между собой сети. Это позволяет задать для них различные уровни безопасности. Классическое решение подразумевает в себе раздачу интернета в корпоративную сеть. В этом случаи выдержать уровни безопасности для локального и интернет трафика практически невозможно.

- Доступ в корпоративную сеть снаружи. Также существует возможность объединения сетей всех филиалов в одну сеть. Эта функция и есть основной целью разработчиков VPN – возможность организации безопасной работы в единой корпоративной сети для пользователей, месторасположения которых вне предприятия. Достаточно широко применяется в качестве соединителя территориально-разнесенных подразделений, обеспечения выхода в сеть для сотрудников, которые находятся в командировке или же в отпуске, открывает возможность работать, не выходя из собственного дома.

- Объединение компонентов корпоративной сети. Чаще всего сеть предприятия включает в себя определенное количество сегментов, которые имеют различные уровни безопасности и доверия. В этой ситуации для взаимодействия между сегментами можно применить VPN. Это решения считается наиболее безопасным, если сравнивать его с простым соединением. Поступивши таким образом можно организовать доступ сети складов к отдельным ресурсам сети отдела реализации. В связи с тем, что это отдельная логическая сеть, для нее можно задать нужные требования по безопасности и при этом не вмешиваться в функциональный процесс отдельных сетей.

Особенности настройки VPN соединения

Присутствует большая вероятность того, что клиентами VPN будут рабочие станции под управлением операционной системы Windows. Но необходимо выделить, что сервер может беспрепятственно выполнять свои основные функции как под Windows, так и под Linux или BSD. В связи с этим мы приступим к рассмотрению Windows 7. Не стоит останавливать свое внимание на базовых настройках. В них нет ничего сложного, и они понятны абсолютно каждому пользователю. Нужно остановиться на одном тонком нюансе:

- Во время подключения стандартного VPN соединения главный шлюз будет указан для VPN сети, иными словами, на клиентской машине интернет полностью исчезнет или же будет использоваться через подключения в какой-либо удаленной сети. Такое неудобство может привести к существенным финансовым затратам – двойной оплате трафика (первый раз оплачивается удаленная сеть, а во второй раз сеть провайдера). Чтобы не допустить таких ситуаций необходимо на закладке «Сеть », в свойствах протокола TCP/IPv4, нажать кнопку «дополнительно » и в новом открытом окне снять галочку с позиции «». На рисунке можно визуально ознакомиться с этим действием.

Этот вопрос не требовал подробного рассмотрения, если бы не массовые возникновения проблем и незнание причин такого странного поведения VPN соединения у многих системных сотрудников.

Что же такое маршрутизация? Если особо не вдавться в подробности темриналогий то можно сказать, что это совокупность правил, которые определяют маршрут следования данных в связных сетях. Их можно сравнить с дорожными указателями и разметкой. Представьте себе ситуацию: вы попали в совершенно чужой для вас город, где отсуствуют какие-либо знаки и разметка на перекрестках. Вы впадаете в растерянность. Аналогичная ситуация происходит и в сетях. Люые сетевые пакеты осуществляют свое передвижение согласно определенному набору правил – таблиц маршрутизации. Именно благодаря им можно отправить документ на сетевой принтер для его распечатки, а электронное письмо попадет точно адрессату.

Если же вы желаете использовать VPN соединение в качестве работы удаленных клиентов в корпоративной сети, то возникает необходимость настройки маршрутов. Если же не провести этот процесс, то, как тогда пакет самостоятельно определит, что ему необходимо именно через туннель попасть в вашу корпоративную сеть? Вы же не указываете в почтовом письме или телеграмме, что ее нужно доставить «бабушке в деревню».

На сегодняшний день известны несколько способов построения виртуальной сети. Каждый из них подразумевает в себе свою уникальную схему маршрутизации. Давайте рассмотрим их подробней:

Этот вариант функционирует только при условии поддержки со стороны Proxy ARP , позволяющий объеденить две не связные между собой сети в одну целую. Считается, что все хосты расположены на одной физической сети и обмениваются траффиком без дополнительной маршрутизации.

Основными преимуществами этого способа являются простота и полный доступ к сети удаленных клиентов. Однако в таком случае вы получаете низкий уровень безопасности и невозможность разграничения доступа между пользователями локальной сети и VPN клиентам.

В результате клиенты могут получить адреса из диапазона, не являющегося частью локальной сети, но который маршрутизируется из нее.

В таком случае удаленные клиенты выделяются в отдельную подсеть (на картинке это 10.0.1.0/24). При этом на рисунке видно, что обе подсети могут быть составляющими общей сети - 10.0.0.0/23. Таким образом, управление структурой может осуществляться с помощью маршрутизации или маски подсети.

Первый вариант заключается в перемещении компьютеров в сеть 10.0.0.0/23 (для этого необходимо изменить маску сети на 255.255.254.0), что предоставит ему доступ к обеим подсетям.

Второй вариант состоит в направлении пакетов из одной подсети в другую с помощью шлюза. Этот способ лучше подходит для этой ситуации, так как мы получим возможность настраивать правила для разных подсетей, создавая разные уровни доверия.

Для того чтобы получить доступ с клиентского компьютера, находящегося в одной подсети, в другую, следует использовать статическую маршрутизацию. Записи будут иметь такой шаблон:

X.X.X.X mask Y.Y.Y.Y Z.Z.Z.Z

В этом шаблоне сеть - Х.Х.Х.Х, маска сети - Y.Y.Y.Y, а шлюз - Z.Z.Z.Z. для того чтобы добавить маршрут в ОС Windows нужно воспользоваться командой routeadd. Общая запись команды выглядит так:

routeadd X.X.X.X mask Y.Y.Y.Y Z.Z.Z.Z

В ОС Linux запись немного меняет свою форму, но в целом остается неизменной:

routeadd -net X.X.X.X netmask Y.Y.Y.Y gw Z.Z.Z.Z

Стоит отметить, что команды действуют до первой перезагрузки. Хотя это создает определенные трудности, этим свойством можно воспользоваться при ошибке в создании маршрута. После того как вы убедились, что всё работает правильно, следует добавить постоянные маршруты. Для этого к уже известной нам команде следует добавить ключ –p:

routeadd X.X.X.X mask Y.Y.Y.Y Z.Z.Z.Z -p

Чтобы осуществить это в Ubuntu, после описания интерфейса в файле /etc/network/interfaces , следует добавить строку:

uprouteadd -net X.X.X.X netmask Y.Y.Y.Y gw Z.Z.Z.Z

Теперь вернемся к маршрутам. Для того чтобы предоставить доступ к локальной сети, следует для удаленных клиентов прописать к ней маршрут:

И наоборот: для осуществления доступа из локальной сети к ПК удаленных клиентов следует прописать

Удаленные клиенты имеют адреса, которые не являются частью локальной сети, но могут из нее маршрутизироваться.

Обратите внимание, что эта схема не рассчитана на маршрутизацию из локальной сети в удаленную. Зачастую она используется для предоставления доступа клиентам с низкой степенью доверия. Таким образом, клиентам доступны только опубликованные в VPN ресурсы. Стоит отметить, что для доступа к локальной сети этого недостаточно - дополнительно следует настроить сервер на трансляцию пакетов из удаленной сети в локальную и обратно.

Публикацию ресурса в сети VPN можно осуществить следующими путями: с помощью размещения его на VPN сервере и разрешению доступа к нему из удаленной сети, путем прокинутого порта в удаленную сеть или же подключения ресурса в роли клиента сети . Ниже представлена схема, на которой изображен сервер терминалов с маршрутом 10.0.0.2, доступный по адресу 172.16.0.2 удаленной сети.

Приведенная схема служит для соединения нескольких подсетей в целостную единственную сеть. Такая сеть имеет более сложную структуру. Однако если понять процесс направления пакетов через интерфейсы, сразу все становится на места. При данных условиях X.X.X.X — IP адрес основного офиса, а филиалы имеют серые IP адреса. Роутер офиса осуществляет подключение в качестве клиента. На нем находится VPN сервер.

Теперь поговорим о маршрутизации. Клиенты подсети LAN1 производят передачу пакетов к подсети LAN2 на сетевой шлюз роутера. Равным образом роутер передает пакеты на противоположный конец VPN туннеля. Точно такая же маршрутизация должна быть проведена для подсети LAN2.

Для этого необходимо написать маршрут к LAN2 на клиентах подсети LAN1:

10.0.1.0 mask 255.255.255.0 10.0.0.1

Нужно также прописать маршрут другого конца туннеля на роутере LAN1:

10.0.1.0 mask 255.255.255.0 172.16.0.2

Для клиентов LAN2 маршруты должны иметь следующий вид:

10.0.0.0 mask 255.255.255.0 10.0.1.1

PPTP является простым в реализации протоколом. Но не стоит забывать о том, что не нужно использовать его при работе с важнейшими данными, поскольку PPTP – слабозащищенный протокол.

Созданная нами в тестовой лаборатории схема, которая поможет практически ознакомиться с технологией:

Мы имеем локальную сеть 10.0.0.0/24, в которой расположен роутер, выполняющий функции VPN сервера терминальный сервер. Для VPN была закреплена сеть с маршрутом 10.0.1.0/24. Наружный вид сервера имеет условленный адрес X.X.X.X. Нам необходимо предоставить доступ удаленным клиентам к ресурсам терминального сервера.

Настройка сервера PPTP

Устанавливаем пакет pptpd:

sudo apt-get install pptpd

Для выдачи клиентам указываем диапазон адресов:

remoteip 10.0.1.200-250

Не перезапустив pptpd, невозможно будет увеличить количество адресов, поэтому необходимо задавать их с запасом. Необходимо также найти и переписать строку:

Существует две опции, которые возможно использовать. Это listen и speed . С помощью listen указывается IP адрес от локального интерфейса. Нужно это с целью прослушивания РРТР-соединения. Второй – speed – позволяет с точностью показать VPN-соединения в бит/с. В качестве примера можно взять разрешение для серверов прием РРТР-соединения, но лишь при внешнем интерфейсе:

В файле /etc / ppp / pptpd — options находятся настройки намного тоньше. Принимая настройки «по умолчанию», это будет наиболее соответствовать необходимым требованиям. Для лучшего представления стоит рассказать о нескольких из них.

За шифровку приложенных данных, а также проверку на подлинность несет ответственность секция #Encryption . Любой предположительно опасный протокол типа CHAP, PAP и MS-CHAP, устаревшие протоколы запрещаются опциями:

refuse-pap

refuse-chap

refuse-mschap

Следующим этапом является применение протокола проверки на подлинность (MS-CHAP v2, а также 128-битное MPPE-128):

require-mschap-v2

require-mppe-128

Далее стоит упомянуть о секции #Network и Routing. Секция для использования DNS-серверов, ориентируясь на внутреннюю сеть. Почему это, вероятнее всего, станет весьма выгодным? Потому что позволяет обратить сигнал напрямую к компьютеру через имена, не исключительно через IP. Такое возможно при содержании в DNS всех портативных компьютеров. Но в нашей ситуации вышеуказанная опция совершенно бесполезна. В этом случае нужно всего лишь ввести адрес WINS-сервера через опцию ms-wins .

В том же разделе имеется proxyarp опция. Она включает в себя поддержание с помощью сервера Proxy ARP.

Следующая секция #Miscellaneous и содержащаяся в ней lock-опция. Лимитирует возможности любого клиента всего лишь через одно подключение.

ivanov * 123 *

petrov * 456 10.0.1.201

Первая запись дает возможность подключиться к серверу пользователю, пароль которого 123, а также присваивается персональный IP-адрес. Вторая запись создает следующего пользователя. Она так же выдает ему постоянный адрес (10.0.1.201).

sudo /etc/init.d/pptpd restart

Обратите внимание ! В тех случаях, когда pptpd отказывает в перезапуске , виснет , /var/log/syslog выдает строчку о long config file line ignored, незамедлительно вводите в конце файла /etc/pptpd.conf перенос строчки .

Наконец, сервер полностью подготовлен к работе.

Настройка клиентского компьютера

В большинстве случаев для VPN соединения подходят настройки «по умолчанию», но не будет лишним указать конкретный тип соединения и отключить протоколы шифрования, которые не будут использоваться.

После этого, нужно прописать адреса статических маршрутов и основного шлюза, при этом учитывая особенности структуры сети. Данные вопросы рассматривались в прошлых разделах.

После установки VPN соединения можем пропинговать любой компьютер, входящий в локальную сеть, так мы без особого труда получаем доступ к терминальному серверу:

Внимание, еще одно важное замечание! Зачастую доступ к ПК в локальной сети будет осуществляться по IP адресам. Имеется в виду – путь \\\\10.0.0.1 будет рабочим, а \\\\SERVER – не будет работать . Такой вариант будет весьма непривычным для пользователей и может вызвать дополнительные трудности. От этих проблем можно избавиться несколькими способами:

- Если ваша сеть построена на основе доменной структуры, тогда необходимо для VPN соединения адресом DNS-сервера указать адрес сервера контроллера домена. Можно воспользоваться функцией в настройках сервера ms-dns в /etc/ppp/pptpd-options и данные настройки клиентом будут получаться автоматически.

- Если в вашей сети отсутствует DNS сервер, тогда можно создать WINS -сервер и аналогично настроить для него автоматическую передачу данных для клиентских компьютеров, используя опцию ms-wins.

- Если количество удаленных клиентов невелико, вы можете настроить файлы hosts на каждом из компьютеров, прописав в них строку вида: 10.0.0.2 SERVER. Файл hosts вы можете найти в папке (C:\\Windows\\System32\\drivers\\etc\\hosts).

Основой нашего сервера стал маршрутизатор, использующий WindowsServer 2008 R2. Настройка сервера рассматривалась ранее. Настройки актуальны и для серверов на основе WindowsServer 2003 – 2008 с небольшими особенностями.

Настройка закончена и, в крайнем случае, в процессе запуска мастера, необходимо будет выбрать нужную конфигурацию. При открытии диспетчера сервера , в ролях нужно найти «маршрутизация и удаленный досту п» зайти в ее свойства (открывается при помощи правой кнопки мыши). В появившемся окне, нужно установить переключатель «IPv4 » в состояние локальной сети и вызова по требованию и установить галочку напротив ««.

После данных манипуляций нужно в закладке «безопасность » выбрать проверку подлинности при помощи протокола MS-CHAPV2 и запретить подключение без проверки.

После сохранения изменений, служба перезапустится и добавится роль VPN сервера. В консоли (левая часть) должен появиться пункт «порты», в его свойства нам и нужно зайти. По умолчанию система создает 5 PPTP и 5 L2TP портов . В настройках PPTP устанавливаем галочки напротив подключения по требованию и подключения удаленного доступа . Кроме этого, необходимо указать максимальное количество портов. Все лишние порты рекомендуется отключить.

На данном этапе настройка сервера может считаться оконченным действием. Необходимо лишь определить количество пользователей, для которых будет доступен удаленный доступ к серверу.

Настройка доступа производится разделе локальных пользователей и групп , где находим «свойства пользователя » и разрешаем доступ в разделе «» во «входящих звонках ».

Чтобы удостовериться в правильности всех настроек, нужно подключиться из клиентского компьютера, при этом выбрав нужный нам тип проверки доступа. Список подключенных клиентских компьютеров можно увидеть в консоли, где расположен пункт «».

Для произведения диагностики проблем с подключением в первую очередь необходимо изучать журнал событий, в котором фиксируются все наиболее важные происшествия. В описаниях вы сможете найти полную информацию для быстрого обнаружения и устранения возникшей проблемы.

Видео: Настройка VPN сервера на Windows 7