С открытым исходным кодом была популярна на протяжении 10 лет благодаря свой независимости от основных вендоров. Создатели программы публично неизвестны. Среди самых известных пользователей программы можно выделить Эдварда Сноудена и эксперта по безопасности Брюса Шнайера. Утилита позволяет превратить флеш-накопитель или жесткий диск в защищенное зашифрованное хранилище, в котором конфиденциальная информация скрыта от посторонних глаз.

Таинственные разработчики утилиты объявили о закрытии проекта в среду 28 мая, объяснив, что использование TrueCrypt небезопасно. «ВНИМАНИЕ: Использовать TrueCrypt небезопасно, т.к. программа может содержать неустраненные уязвимости» - такое сообщение можно увидеть на странице продукта на портале SourceForge. Далее следует еще одно обращение: «Вы должны перенести все данные, зашифрованные в TrueCrypt на зашифрованные диски или образы виртуальных дисков, поддерживаемые на вашей платформе».

Независимый эксперт по безопасности Грэм Клули вполне логично прокомментировал сложившуюся ситуацию: «Настало время подыскать альтернативное решение для шифрования файлов и жестких дисков» .

Это не шутка!

Первоначально появлялись предположения, что сайт программы был взломан киберпреступниками, но теперь становится ясно, что это не обман. Сайт SourceForge сейчас предлагает обновленную версию TrueCrypt (которая имеет цифровую подпись разработчиков), во время установки которой предлагается перейти на BitLocker или другой альтернативный инструмент.

Профессор в области криптографии университета Джона Хопкинаса Мэтью Грин сказал: «Очень маловероятно, что неизвестный хакер идентифицировал разработчиков TrueCrypt, украл их цифровую подпись и взломал их сайт».

Что использовать теперь?

Сайт и всплывающее оповещение в самой программе содержит инструкции по переносу файлов, зашифрованных TrueCrypt на сервис BitLocker от Microsoft, который поставляется вместе с ОС Microsoft Vista Ultimate/Enterprise, Windows 7 Ultimate/Enterprise и Windows 8 Pro/Enterprise. TrueCrypt 7.2 позволяет дешифровать файлы, но не позволяет создавать новые зашифрованные разделы.

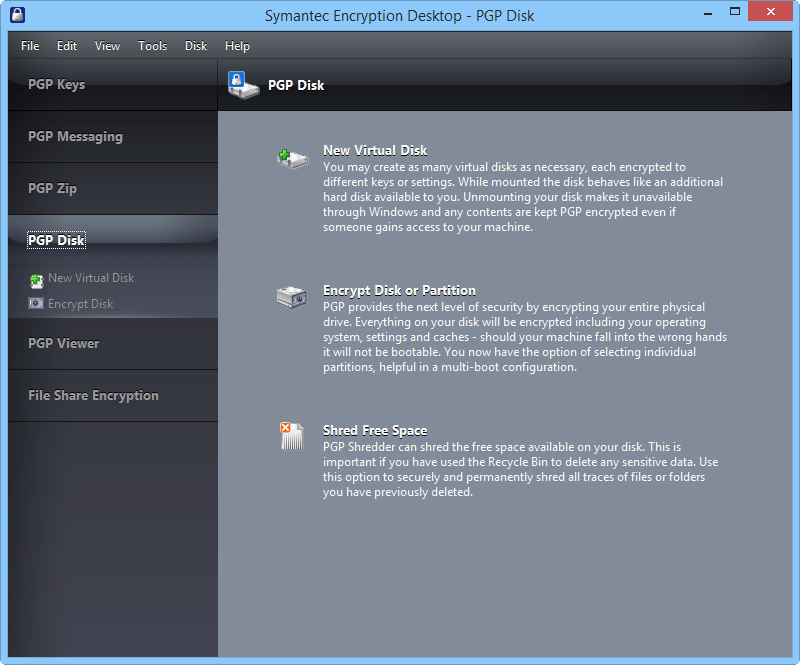

Самой очевидной альтернативой программе является BitLocker, но есть и другие варианты. Шнайер поделился, что он возвращается к использованию PGPDisk от Symantec. (110 долларов за одну пользовательскую лицензию) использует хорошо известный и проверенный метод шифрования PGP.

Существуют и другие бесплатные альтернативы для Windows, например DiskCryptor . Исследователь по компьютерной безопасности, известный как The Grugq в прошлом году составил целый , который актуален и по сей день.

Йоханнес Ульрих, научный руководитель технологического института SANS пользователям Mac OS X рекомендует обратить внимание на FileVault 2, который встроен в OS X 10.7 (Lion) и более поздние ОС данного семейства. FileVault использует 128-битное шифрование XTS-AES, которое применяется в агентстве национальной безопасности США (NSA). По мнению Ульриха пользователи Linux должны придерживаться встроенного системного инструмента Linux Unified Key Setup (LUKS). Если Вы используете Ubuntu, то установщик этой ОС уже позволяет включить полное шифрование дисков с самого начала.

Тем не менее, пользователям понадобятся другие приложения для шифрования переносных носителей, которые используются на компьютерах с разными ОС. Ульрих сказал, что в этом случае на ум приходит .

Немецкая компания Steganos предлагает воспользоваться старой версией своей утилиты шифрования Steganos Safe (актуальная версия на данный момент - 15, а предлагается воспользоваться 14 версией), которая распространяется бесплатно.

Неизвестные уязвимости

Тот факт, что TrueCrypt может иметь уязвимости в безопасности вызывает серьезные опасения, особенно учитывая, что аудит программы не выявил подобных проблем. Пользователи программы накопили 70 000 долларов для проведения аудита после слухов о том, что агентство национальной безопасности США может декодировать значительные объемы зашифрованных данных. Первый этап исследования, в котором анализировался загрузчик TrueCrypt был проведен в прошлом месяце. Аудит не выявил ни бэкдоров, ни умышленных уязвимостей. Следующая фаза исследования, в которой должны были проверяться используемые методы криптографии была запланирована на это лето.

Грин был одним из экспертов, участвующих в аудите. Он рассказал, что не имел никакой предварительной информации о том, что разработчики планирую закрыть проект. Грин рассказал: «Последнее что я слышал от разработчиков TrueCrypt: «Мы с нетерпением ждем результаты 2 фазы испытания. Спасибо за ваши старания!». Нужно отметить, что аудит продолжится, как было запланировано, несмотря на остановку проекта TrueCrypt.

Возможно, создатели программы решили приостановить разработку, потому что утилита является устаревшей. Разработка прекратилась 5 мая 2014 года, т.е. уже после официального прекращения поддержки системы Windows XP. На SoundForge упоминается: «Windows 8/7/Vista и более поздние системы имеют встроенные средства для шифрования дисков и образов виртуальных дисков». Таким образом, шифрование данных встроено во многие ОС, и разработчики могли посчитать программу больше не нужной.

Чтобы добавить масла в огонь отметим, что 19 мая TrueCrypt была удалена из защищенной системы Tails (любимой системы Сноудена). Причина до конца не ясна, но использовать программу явно не следует – отметил Клули.

Клули также написал: «Будь то обман, взлом или логичный конец жизненного цикла TrueCrypt, становится ясно, что сознательные пользователи не будут чувствовать себя комфортно, доверяя свои данные программе после произошедшего фиаско».

Эта документация перемещена в архив и не поддерживается.

Общие сведения о шифровании диска BitLocker

Назначение: Windows Server 2008, Windows Server 2008 R2, Windows Vista

Шифрование диска BitLocker - это возможность защиты данных, доступная в Windows Server 2008 R2 и в некоторых выпусках Windows 7. Интеграция BitLocker в операционную систему противодействует угрозам кражи или уязвимости данных, защищая от потери, кражи или неправильного списания компьютеров.

Данные на потерянном или украденном компьютере уязвимы для несанкционированного доступа, выполняемого либо с помощью программного средства взлома, либо путем подключения жесткого диска компьютера к другому компьютеру. Шифрование BitLocker помогает предотвратить несанкционированный доступ к данным, повышая уровень защиты файлов и системы. Шифрование BitLocker также помогает сохранить недоступность данных при списании или повторном использовании компьютеров, защищенных с помощью шифрования BitLocker.

Шифрование BitLocker обеспечивает максимальную защиту при использовании с доверенным платформенным модулем (TPM) версии 1.2. Модуль TPM - это аппаратный компонент, устанавливаемый во многие современные компьютеры их производителями. Он работает вместе с шифрованием BitLocker, помогая защитить данные пользователя и гарантируя, что компьютер не был подменен, пока система была выключена.

На компьютерах без установленного доверенного платформенного модуля версии 1.2 шифрование BitLocker можно, тем не менее, использовать для шифрования диска операционной системы Windows. Но эта реализация потребует от пользователя вставлять USB-ключ запуска, чтобы запустить компьютер или вывести его из спящего режима, и не обеспечивает проверку целостности системы перед запуском, предоставляемую шифрованием BitLocker с доверенным платформенным модулем.

В дополнение к доверенному платформенному модулю, шифрование BitLocker предоставляет возможность блокировки обычного процесса запуска, пока пользователь не введет персональный идентификационный номер (ПИН) или не вставит съемное устройство, например USB-устройство флэш-памяти, содержащее ключ запуска. Эти дополнительные меры безопасности обеспечивают многофакторную проверку подлинности и гарантию того, что компьютер не будет запущен или выведен из спящего режима, пока не будет предоставлен правильный PIN или ключ запуска.

Проверка целостности системы

Шифрование BitLocker может использовать доверенный платформенный модуль для проверки целостности компонентов загрузки и данных конфигурации загрузки. Это помогает гарантировать, что при использовании шифрования BitLocker шифрованный диск будет доступен, только если эти компоненты не были подменены и шифрованный диск установлен в исходном компьютере.

Шифрование BitLocker помогает гарантировать целостность процесса запуска с помощью следующих действий.

- Обеспечение способа проверки целостности корневого файла и файлов, используемых на ранних этапах загрузки, и гарантирование отсутствия враждебных изменений в этих файлах, которые могли быть выполнены, например, вирусами загрузочных секторов или средствами редактирования компонентов загрузки.

- Улучшенная защита, противостоящая программным атакам, когда компьютер находится вне сети. Любое альтернативное программное обеспечение, которое может запустить систему, не получит доступ к ключам шифрования для диска операционной системы Windows.

- Блокировка системы при замене файла. Если любой из контролируемых файлов был заменен, система не запустится. Это предупредит пользователя о замене, так как система не сможет быть запущена в обычном порядке. В случае блокировки системы шифрование BitLocker обеспечит простой процесс восстановления.

Требования к оборудованию, микропрограммам и программному обеспечению

Для использования BitLocker компьютер должен удовлетворять определенным требованиям.

- Чтобы шифрование BitLocker могло использовать возможность проверки целостности системы, предоставляемую доверенным платформенным модулей, на компьютере должен быть установлен модуль версии 1.2. Если на компьютере не установлен доверенный платформенный модуль, то при включении шифрования BitLocker потребуется сохранить ключ запуска на съемном устройстве, например на USB-устройстве флэш-памяти.

- На компьютере с модулем TPM также должна быть установлена BIOS, соответствующая спецификациям группы Trusted Computing Group (TCG). BIOS создает цепочку доверий для действий перед загрузкой операционной системы и должна включать поддержку статического корневого объекта измерения уровня доверия, определенного TCG. Для компьютера без модуля TPM соответствие BIOS спецификациям TCG не требуется.

- BIOS системы (для компьютеров как с доверенным платформенным модулем, так и без него) должна поддерживать класс запоминающих устройств USB, включая чтение небольших файлов с USB-устройства флэш-памяти в среде до запуска операционной системы. Для получения дополнительных сведений о USB см. спецификации запоминающих устройств USB и команд запоминающих устройств UFI на веб-сайте USB (http://go.microsoft.com/fwlink/?LinkId=83120).

- Жесткий диск должен быть разбит хотя бы на два диска.

- Диск операционной системы (или загрузочный диск) содержит операционную систему и файлы, необходимые для ее работы, он должен быть отформатирован в файловой системе NTFS.

- Системный диск содержит файлы, необходимые для загрузки Windows после того, как BIOS загрузит платформу. Для этого диска шифрование BitLocker не включается. Для работы шифрования BitLocker системный диск не должен быть зашифрован, он не должен являться томом операционной системы и должен быть отформатирован в файловой системе NTFS. Емкость системного диска должна быть не менее 1,5 гигабайт (ГБ).

Установка и инициализация

Шифрование BitLocker устанавливается автоматически как часть установки операционной системы. Но шифрование BitLocker недоступно, пока оно не будет включено с помощью мастера настройки BitLocker, который может быть запущен либо из панели управления, либо щелчком диска правой кнопкой мыши в проводнике.

В любой момент времени после установки и первоначальной настройки операционной системы администратор может использовать мастер настройки BitLocker для инициализации шифрования BitLocker. Процесс инициализации состоит из двух этапов:

- На компьютерах с доверенным платформенным модулем инициализируйте последний, используя мастер установки доверенного платформенного модуля, компонент панели управления Шифрование диска BitLocker , или выполнив скрипт, предназначенный для инициализации модуля.

- Настройте шифрование BitLocker. Откройте из панели управления мастер настройки шифрования BitLocker, который проведет через процесс настройки и предоставит возможность настроить дополнительные параметры проверки подлинности.

При инициализации шифрования BitLocker локальному администратору также следует создать пароль восстановления и ключ восстановления. Без пароля восстановления или ключа восстановления все данные на шифрованном диске могут оказаться недоступными в случае проблемы с диском, защищенным шифрованием BitLocker.

Подробные сведения о настройке и развертывании шифрования BitLocker см. в пошаговом руководстве по шифрованию диска Windows BitLocker (http://go.microsoft.com/fwlink/?LinkID=140225).

Корпоративная реализация

Шифрование BitLocker может использовать существующую инфраструктуру доменных служб Active Directory (AD DS) организации для удаленного хранения ключей восстановления. Шифрование BitLocker предоставляет мастер для настройки и управления, а также возможности расширения и управления с помощью интерфейса WMI с поддержкой сценариев. Кроме того, шифрование BitLocker предоставляет консоль восстановления, встроенную в процесс загрузки, чтобы позволить пользователю или персоналу службы поддержки восстановить доступ к заблокированному компьютеру.

Для получения дополнительных сведений о написании сценариев для шифрования BitLocker см. Win32_EncryptableVolume (http://go.microsoft.com/fwlink/?LinkId=85983).

Списание и повторное использование компьютера

Сегодня многие персональные компьютеры повторно используются людьми, не являющимися первоначальными владельцами или пользователями этих компьютеров. В корпоративных сценариях компьютеры могут передаваться в другие отделы или списываться в ходе стандартного цикла обновления компьютерного оборудования.

На незашифрованных дисках данные могут остаться читаемыми даже после переформатирования диска. Чтобы уменьшить риск раскрытия данных на списанных дисках, предприятия часто используют несколько перезаписей или физическое разрушение дисков.

Шифрование BitLocker может помочь создать простой и экономичный процесс списания. Оставляя данные зашифрованными с помощью BitLocker и удаляя ключи, предприятие может навсегда устранить риск раскрытия данных. После удаления всех ключей шифрования BitLocker становится практически невозможным получить доступ к данным, шифрованным с помощью BitLocker, так как для этого потребуется взлом 128-разрядного или 256-разрядного шифрования.

Вопросы безопасности шифрования BitLocker

Шифрование BitLocker не может защитить компьютер от всех возможных атак. Например, если у пользователей-злоумышленников или таких программ как вирусы и средства редактирования компонентов загрузки был доступ к компьютеру до его утери или кражи, они могли встроить уязвимости, которые впоследствии могут быть использованы для доступа к зашифрованным данным. Кроме того, защита BitLocker может быть скомпрометирована, если в компьютере был забыт USB-ключ запуска или не удалось сохранить в секрете ПИН или пароль входа в систему Windows.

Режим проверки подлинности только доверенным платформенным модулем является самым простым с точки зрения развертывания, управления и использования. Он также может оказаться наиболее подходящим для компьютеров, которые не обслуживаются или должны перезапускаться в необслуживаемом режиме. Но режим только с модулем TPM предлагает наименьший уровень защиты данных. Если в части организации на мобильных компьютерах используются данные, являющиеся очень важными, подумайте о развертывании на этих компьютерах шифрования BitLocker с многофакторной проверкой подлинности.

Для получения дополнительных сведений о вопросах безопасности шифрования BitLocker см. описание набора средств шифрования данных для мобильных ПК (http://go.microsoft.com/fwlink/?LinkId=85982).

Реализация шифрования BitLocker на серверах

Для серверов в совместно используемой или потенциально небезопасной среде, например в филиале, шифрование BitLocker может использоваться для шифрования диска операционной системы и дополнительных дисков данных на том же сервере.

По умолчанию шифрование BitLocker с Windows Server 2008 R2 не устанавливается. Добавьте шифрование BitLocker на странице Диспетчер сервера Windows Server 2008 R2. После установки шифрования BitLocker сервер необходимо перезапустить. С помощью WMI можно включить шифрование BitLocker удаленно.

Шифрование BitLocker поддерживается на серверах с интерфейсом EFI, использующих 64-разрядную архитектуру процессора.

Управление ключами

После шифрования и защиты диска с помощью BitLocker локальные администраторы и администраторы домена могут использовать страницу Шифрование диска BitLocker , чтобы сменить пароль разблокировки диска, снять пароль диска, добавить смарт-карту для разблокировки диска, сохранить или повторно распечатать ключ восстановления, автоматически разблокировать диск, скопировать ключи и сбросить ПИН.

Временное отключение защиты BitLocker

Администратору может понадобиться временно отключить шифрование BitLocker в определенных сценариях, например в следующих:

- Перезапуск компьютера для обслуживания, не требующего участия пользователя (такого как ввод PIN или ключа запуска).

- Обновление BIOS

- Установка аппаратного компонента с дополнительным постоянным запоминающим устройством (ПЗУ).

- Модернизация критических компонентов загрузки без инициации восстановления BitLocker. Примеры.

- Установка иной версии операционной системы или другой операционной системы, которая может изменить основную загрузочную запись (MBR).

- Изменение разбиения диска на разделы, что могло изменить таблицу разделов.

- Выполнение других системных задач, которые могут изменить компоненты загрузки, проверяемые модулем TPM.

- Модернизация системной платы для замены или удаления модуля TPM без инициации восстановления шифрования BitLocker.

- Отключение или очистка модуля TPM без инициации восстановления шифрования BitLocker.

- Перемещение диска, защищенного шифрованием BitLocker, без инициации восстановления BitLocker.

Вместе эти сценарии называются сценарием модернизации компьютера. Шифрование BitLocker можно включить или отключить с помощью компонента панели управления Шифрование диска BitLocker .

Для модернизации компьютера с включенным шифрованием BitLocker необходимо выполнить следующие действия.

- Временно отключите шифрование BitLocker, переведя его в отключенный режим.

- Модернизируйте систему или BIOS.

- Включите обратно шифрование BitLocker.

Принудительный перевод шифрования BitLocker в режим отключения сохраняет диск зашифрованным, но главный ключ диска будет зашифрован симметричным ключом, сохраненным на жестком диске в незашифрованном виде. Доступность этого незашифрованного ключа нивелирует защиту данных, предоставляемую шифрованием BitLocker, но гарантирует последующие успешные запуски компьютера без дальнейшего участия пользователя. При повторном включении шифрования BitLocker незашифрованный ключ удаляется с диска и защита BitLocker включается обратно. Кроме того, главный ключ диска выдается и шифруется заново.

Перемещение зашифрованного диска (то есть физического диска) на другой компьютер с включенным шифрованием BitLocker не требует никаких дополнительных действий, так как ключ, защищающий главный ключ диска, хранится на диске в незашифрованном виде.

Подробные сведения об отключении шифрования BitLocker см. в пошаговом руководстве по шифрованию диска Windows BitLocker (http://go.microsoft.com/fwlink/?LinkID=140225).

Восстановление системы

Ряд сценариев может инициировать процесс восстановления, например:

- Перемещение диска, защищенного шифрованием BitLocker, на новый компьютер.

- Установка новой системной платы с новым модулем TPM.

- Отключение, запрещение или очистка модуля TPM.

- Обновление BIOS

- Обновление дополнительного ПЗУ.

- Модернизация критических компонентов загрузки, приводящих к невыполнению проверки целостности системы.

- Забывание PIN при включенной проверки подлинности с помощью PIN.

- Потеря флэш-диска USB, содержащего ключ запуска, при включенной проверки подлинности с помощью ключа запуска.

Администратор может также инициировать восстановление как механизм управления доступом (например, при повторном развертывании компьютера). Администратор может решить заблокировать зашифрованный диск и потребовать, чтобы пользователи получили данные восстановления BitLocker для снятия блокировки с диска.

Настройка восстановления

С помощью групповой политики ИТ-администратор может выбрать методы восстановления, являющиеся обязательными, запрещенными или необязательными для пользователей, включивших шифрование BitLocker. Пароль восстановления может храниться в доменных службах Active Directory, и администратор может сделать эту возможность обязательной, запрещенной или необязательной для каждого пользователя компьютера. Кроме того, данные восстановления могут храниться на флэш-диске USB.

Пароль восстановления

Пароль восстановления - это случайно созданное число из 48 цифр, которое может быть создано в процессе настройки шифрования BitLocker. Если компьютер переходит в режим восстановления, пользователю будет предложено ввести этот пароль с помощью функциональных клавиш (F0-F9). После включения шифрования BitLocker паролем восстановления можно управлять и его можно копировать. Использование страницы Управление шифрованием BitLocker компонента панели управления Шифрование диска BitLocker позволяет напечатать пароль восстановления или сохранить его в файл для последующего использования.

Администратор домена может настроить групповую политику, чтобы после включения шифрования BitLocker автоматически создавать пароли восстановления и сохранять их в доменных службах Active Directory. Администратор домена может также предпочесть запретить шифрованию BitLocker шифровать диск, если компьютер не подключен к сети и резервное копирование пароля восстановления в службах AD DS невозможно.

Ключ восстановления

Ключ восстановления может быть создан при настройке шифрования BitLocker и сохранен на флэш-диске USB, после включения шифрования BitLocker возможно управление этим ключом и его копирование. Если компьютер переходит в режим восстановления, пользователю будет предложено вставить ключ восстановления в компьютер.

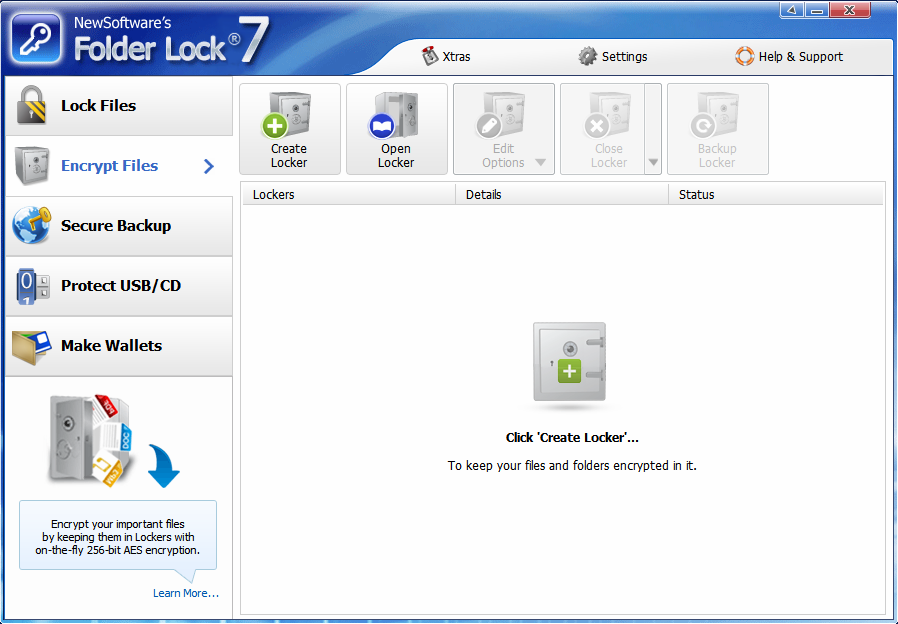

- AES-шифрование, длина ключа 256 бит.

- Сокрытие файлов и папок.

- Шифрование файлов (посредством создания виртуальных дисков - сейфов) «на лету».

- Резервное копирование онлайн.

- Создание защищенных USB/CD/DVD-дисков.

- Шифрование вложений электронной почты.

- Создание зашифрованных «бумажников», хранящих информацию о кредитных картах, счетах и т.д.

Казалось бы, возможностей у программы вполне достаточно, особенно для персонального использования. Теперь посмотрим на программу в работе. При первом запуске программа просит установить мастер-пароль, который используется для аутентификации пользователя в программе (рис. 1). Представьте такую ситуацию: вы скрыли файлы, а кто-то другой запустил программу, просмотрел, какие файлы скрыты и получил к ним доступ. Согласитесь, не очень хорошо. А вот если программа запрашивает пароль, то у этого «кто-то» уже ничего не выйдет - во всяком случае, до тех пор, пока он не подберет или не узнает ваш пароль.

Рис. 1. Установка мастер-пароля при первом запуске

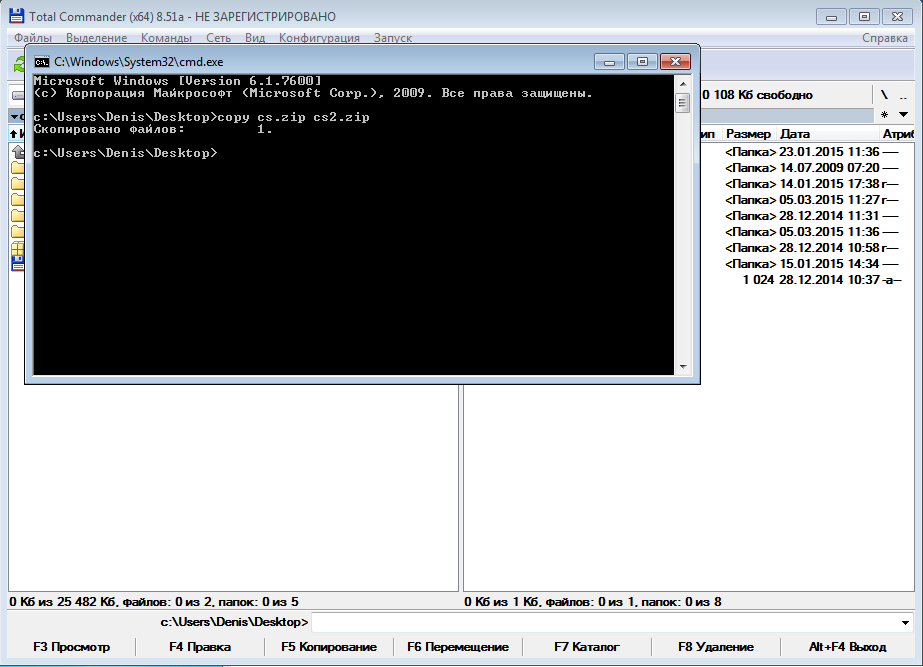

Первым делом посмотрим, как программа скрывает файлы. Перейдите в раздел Lock Files , затем либо перетащите файлы (рис. 2) и папки в основную область программы или же воспользуйтесь кнопкой Add . Как показано на рис. 3, программа позволяет скрыть файлы, папки и диски.

Рис. 2. Перетащите файл, выделите его и нажмите кнопку Lock

![]()

Рис. 3. Кнопка Add

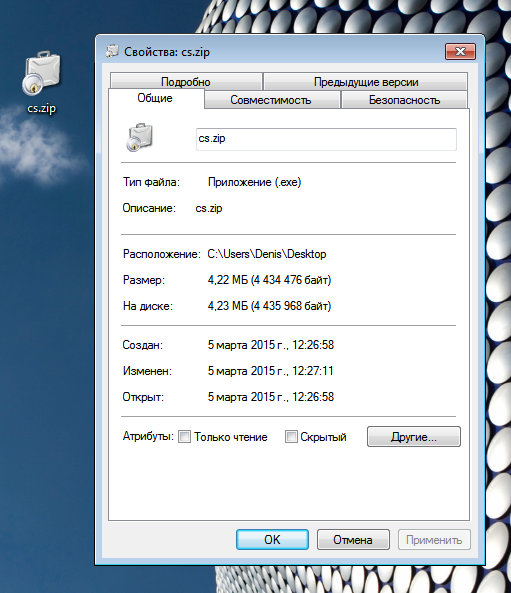

Посмотрим, что произойдет, когда мы нажмем кнопку Lock . Я попытался скрыть файл C:\Users\Denis\Desktop\cs.zip. Файл исчез из Проводника, Total Commander и остальных файловых менеджеров, даже если включено отображение скрытых файлов. Кнопка сокрытия файла называется Lock , а раздел Lock Files . Однако нужно было бы эти элементы UI назвать Hide и Hide Files соответственно. Потому что на самом деле программа осуществляет не блокирование доступа к файлу, а просто «прячет» его. Посмотрите на рис. 4. Я, зная точное имя файла, скопировал его в файл cs2.zip. Файл спокойно скопировался, не было никаких ошибок доступа, файл не был зашифрован - он распаковался, как обычно.

Рис. 4. Копирование скрытого файла

Сама по себе функция сокрытия бестолковая и бесполезная. Однако если использовать ее вместе с функцией шифрования файлов - для сокрытия созданных программой сейфов - тогда эффективность от ее использования увеличится.

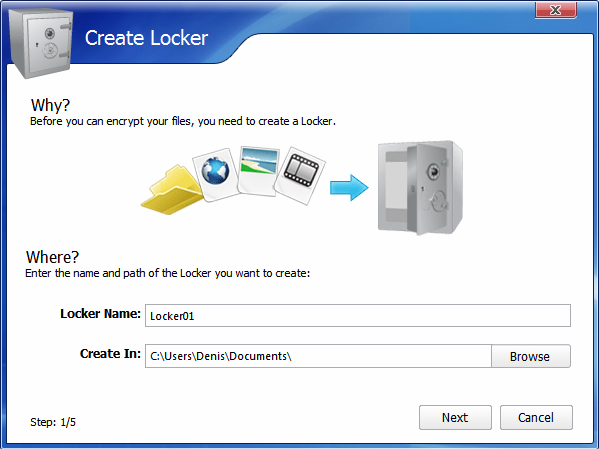

В разделе Encrypt Files

вы можете создать сейфы (Lockers). Сейф - это зашифрованный контейнер, который после монтирования можно использовать как обычный диск - шифрование не простое, а прозрачное. Такая же техника используется многими другими программами шифрования, в том числе TrueCrypt, CyberSafe Top Secret и др.

Рис. 5. Раздел Encrypt Files

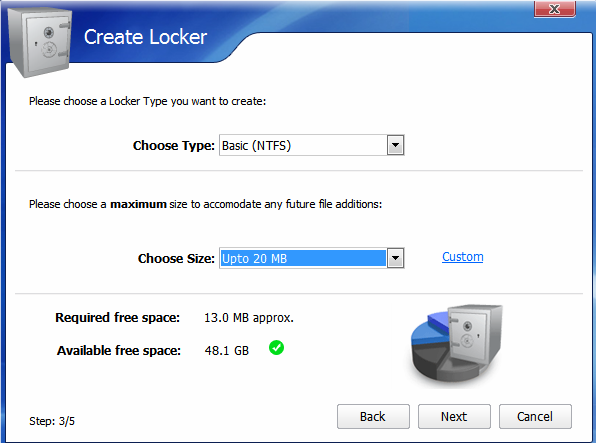

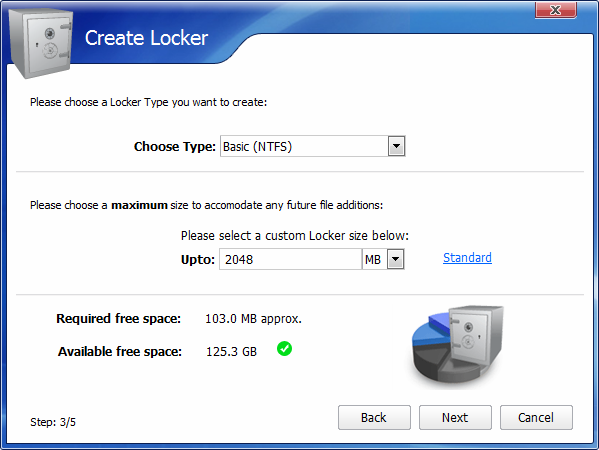

Нажмите кнопку Create Locker , в появившемся окне введите название и выберите расположение сейфа (рис. 6). Далее нужно ввести пароль для доступа к сейфу (рис. 7). Следующий шаг - выбор файловой системы и размера сейфа (рис. 8). Размер сейфа - динамический, но вы можете задать максимальный его предел. Это позволяет экономить дисковое пространство, если вы не используете сейф «под завязку». При желании можно создать сейф фиксированного размера, что будет показано в разделе «Производительность» этой статьи.

Рис. 6. Название и расположение сейфа

Рис. 7. Пароль для доступа к сейфу

Рис. 8. Файловая система и размер сейфа

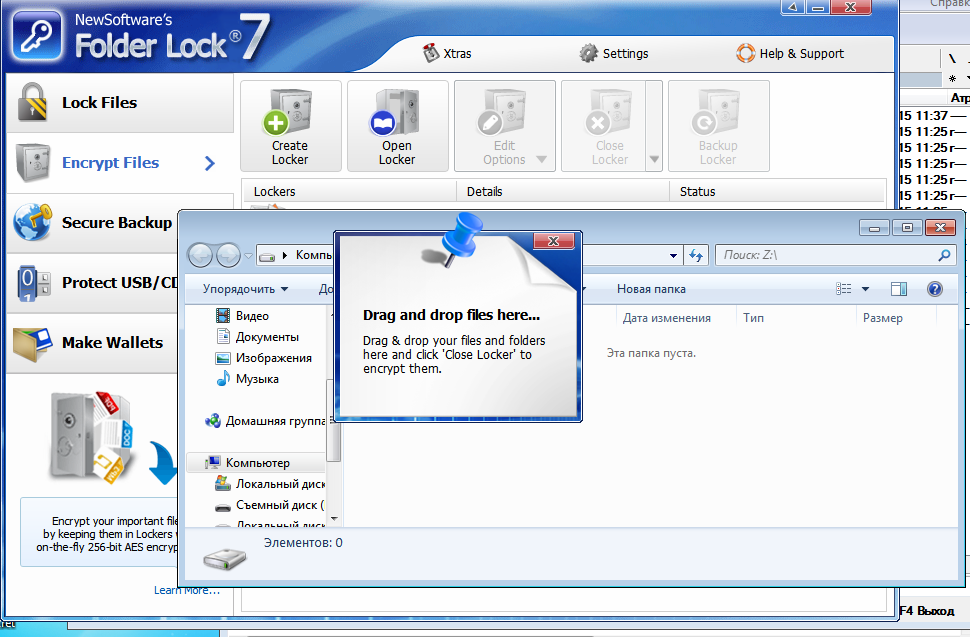

После этого вы увидите окно UAC (если он включен), в котором нужно будет нажать Да, далее будет отображено окно с информацией о созданном сейфе. В нем нужно нажать кнопку Finish, после чего будет открыто окно Проводника, отображающее подмонтированный контейнер (носитель), см. рис. 9.

Рис. 9. Виртуальный диск, созданный программой

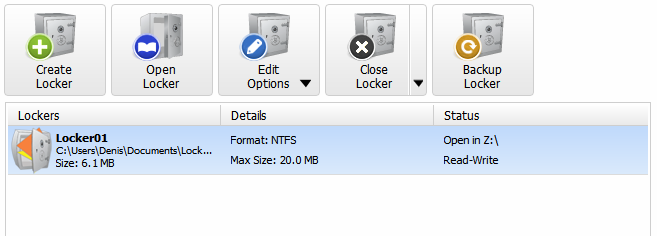

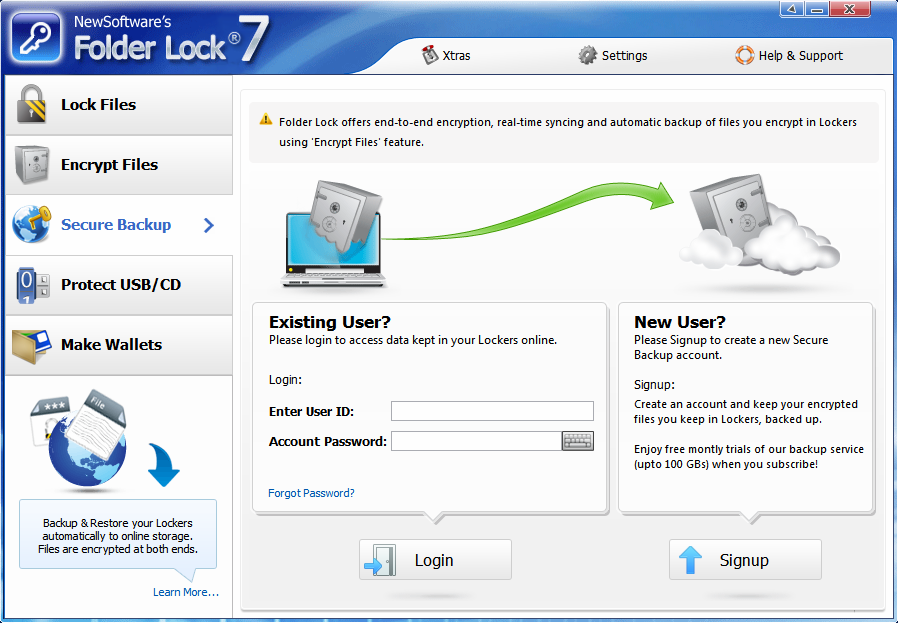

Вернитесь в раздел Encrypt Files и выделите созданный сейф (рис. 10). Кнопка Open Locker позволяет открыть закрытый сейф, Close Locker - закрыть открытый, кнопка Edit Options вызывает меню, в котором находятся команды удаления/копирование/ переименования/изменения пароля сейфа. Кнопка Backup Online позволяет выполнить резервное копирование сейфа, причем не куда-нибудь, а в облако (рис. 11). Но сначала вам предстоит создать учетную запись Secure Backup Account , после чего вы получите до 2 ТБ дискового пространства, а ваши сейфы будут автоматически синхронизироваться с онлайн-хранилищем, что особенно полезно, если вам нужно работать с одним и тем же сейфом на разных компьютерах.

Рис. 10. Операции над сейфом

Рис. 11. Создание Secure Backup Account

Ничто не бывает просто так. С расценками за хранение ваших сейфов можно ознакомиться по адресу secure.newsoftwares.net/signup?id=en . За 2 Тб придется выложить 400$ в месяц. 500 Гб обойдется в месяц 100$. Если честно, то это очень дорого. За 50-60$ можно арендовать целый VPS с 500 Гб «на борту», который вы сможете использовать, как хранилище для ваших сейфов и даже создать на нем свой сайт.

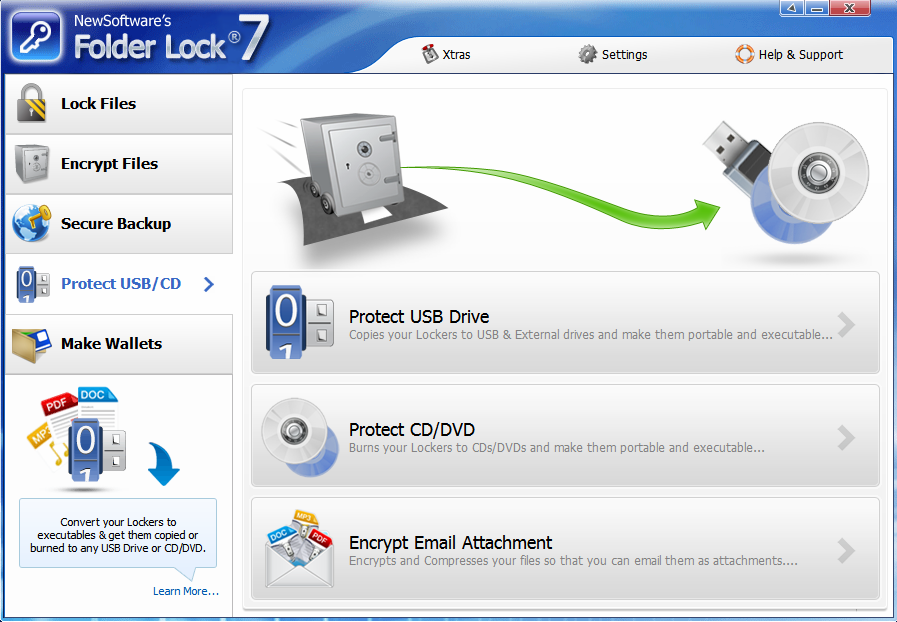

Обратите внимание: программа умеет создавать зашифрованные разделы, но в отличие от программы PGP Desktop, она не умеет шифровать целые диски. В разделе Protect USB/CD

можно защитить ваши USB/CD/DVD-диски, а также вложения электронной почты (рис. 12). Однако эта защита осуществляется не путем шифрования самого носителя, а путем записи на соответствующий носитель саморасшифровывающегося сейфа. Другими словами, на выбранный носитель будет записана урезанная portable-версия программы, позволяющаяся «открыть» сейф. Как таковой поддержки почтовых клиентов у этой программы тоже нет. Вы можете зашифровать вложение и прикрепить его (уже зашифрованное) к письму. Но вложение шифруется обычным паролем, а не PKI. Думаю, о надежности говорить нет смысла.

Рис. 12. Раздел Protect USB/CD

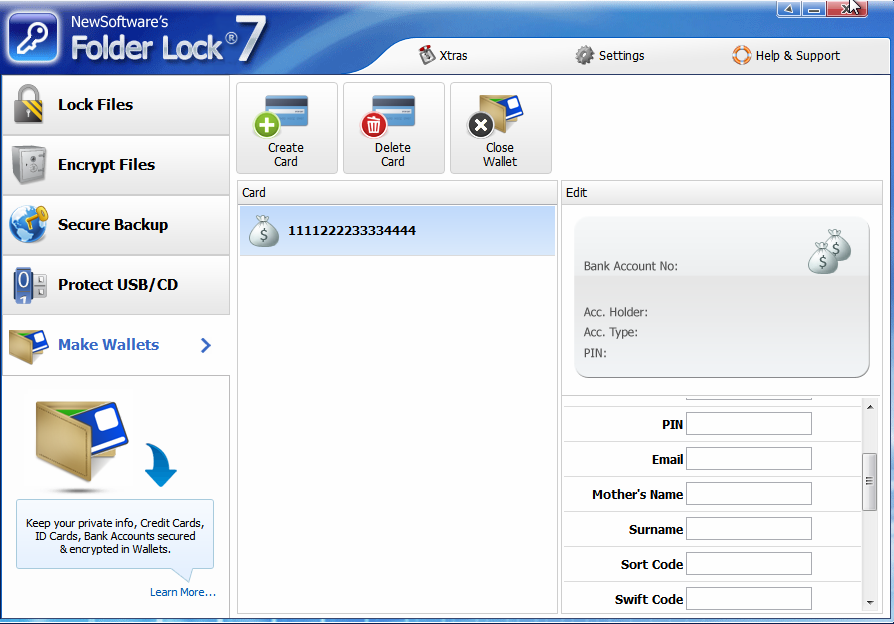

Раздел Make Wallets позволяет создать бумажники, содержащие информацию о ваших кредитках, банковских счетах и т.д. (рис. 13). Вся информация, понятное дело, хранится в зашифрованном виде. Со всей ответственностью могу сказать, что этот раздел бесполезный, поскольку не предусмотрена функция экспорта информации из бумажника. Представьте, что у вас есть множество банковских счетов и вы внесли информацию о каждом из них в программу - номер счета, название банка, владелец счета, SWIFT-код и т.д. Затем вам нужно предоставить информацию о счете третьему лицу для перевода вам денег. Вам придется вручную копировать каждое поле, вставлять его в документ или электронное письмо. Наличие функции экспорта значительно облегчило бы эту задачу. Как по мне, гораздо проще хранить всю эту информацию в одном общем документе, который нужно поместить на созданный программой виртуальный диск - сейф.

Рис. 13. Бумажники

Преимущества программы Folder Lock:

- Привлекательный и понятный интерфейс, который понравится начинающим пользователям, владеющим английским языком.

- Прозрачное шифрование «на лету», создание виртуальных зашифрованных дисков, с которыми можно работать, как с обычными дисками.

- Возможность резервного онлайн-копирования и синхронизации зашифрованных контейнеров (сейфов).

- Возможность создания саморасшифровывающихся контейнеров на USB/CD/DVD-дисках.

Недостатки программы:

- Нет поддержки русского языка, что усложнит работу с программой пользователей, не знакомых с английским языком.

- Сомнительные функции Lock Files (которая просто скрывает, а не «запирает» файлы) и Make Wallets (малоэффективна без экспорта информации). Честно говоря, думал, что функция Lock Files будет обеспечивать прозрачное шифрование папки/файла на диске, как это делает программа CyberSafe Top Secret или файловая система .

- Отсутствие возможности подписания файлов, проверки цифровой подписи.

- При открытии сейфа не позволяет выбрать букву диска, которая будет назначена виртуальному диску, который соответствует сейфу. В настройках программы можно выбрать только порядок, в котором программа будет назначать букву диска - по возрастанию (от A до Z) или по убыванию (от Z до A).

- Нет интеграции с почтовыми клиентами, есть только возможность зашифровать вложение.

- Высокая стоимость облачного резервного копирования.

PGP Desktop

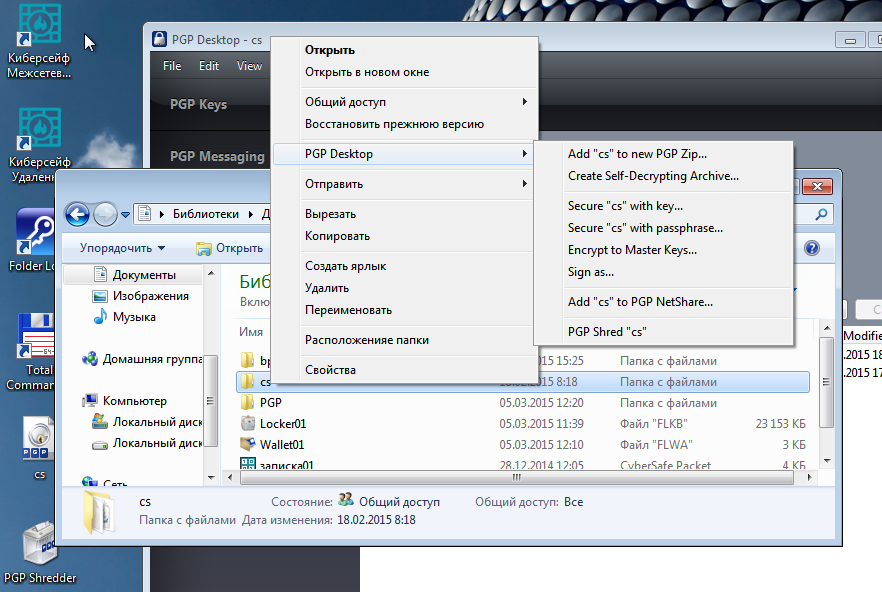

Программа PGP Desktop от Symantec - это комплекс программ для шифрования, обеспечивающий гибкое многоуровневое шифрование. Программа отличается от CyberSafe TopSecret и Folder Lock тесной интеграцией в системную оболочку. Программа встраивается в оболочку (Проводник), а доступ к ее функциям осуществляется через контекстное меню Проводника (рис. 14). Как видите, в контекстном меню есть функции шифрования, подписи файла и т.д. Довольно интересной является функция создания саморасшифровывающегося архива - по принципу самораспаковывающегося архива, только вместо распаковки архив также еще и расшифровывается. Впрочем, у программ Folder Lock и CyberSafe также есть аналогичная функция.

Рис. 14. Контекстное меню PGP Desktop

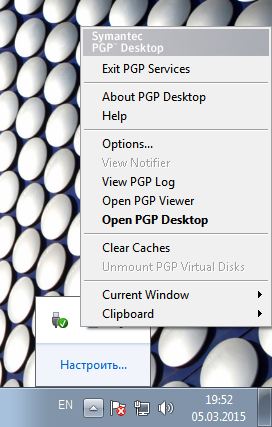

Также доступ к функциям программы можно получить через системный трей (рис. 15). Команда Open PGP Desktop открывает основное окно программы (рис. 16).

Рис. 15. Программа в системном трее

Рис. 16. Окно PGP Desktop

Разделы программы:

- PGP Keys - управление ключами (как собственными, так и импортированными с keyserver.pgp.com).

- PGP Messaging - управление службами обмена сообщениями. При установке программа автоматически обнаруживает ваши учетные записи и автоматически шифрует коммуникации AOL Instant Messenger.

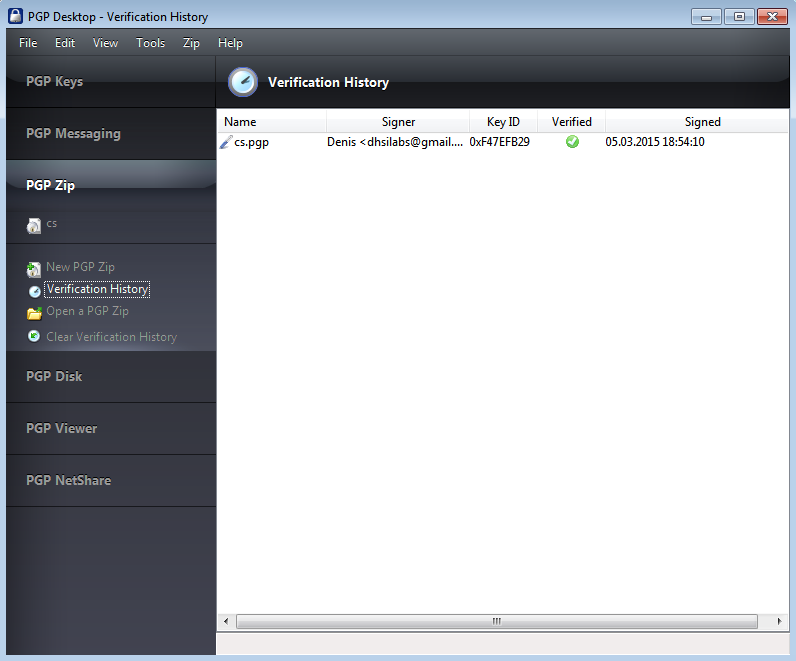

- PGP Zip - управление зашифрованными архивами. Программа поддерживает прозрачное и непрозрачное шифрование. Этот раздел как раз и реализует непрозрачное шифрование. Вы можете создать зашифрованный Zip-архив (PGP Zip) или саморасшифровывающийся архив (рис. 17).

- PGP Disk - это реализация функции прозрачного шифрования. Программа может, как зашифровать весь раздел жесткого диска (или даже весь диск) или создать новый виртуальный диск (контейнер). Здесь же есть функция Shred Free Space, которая позволяет затереть свободное пространство на диске.

- PGP Viewer - здесь можно расшифровать PGP-сообщения и вложения.

- PGP NetShare - средство «расшаривания» папок, при этом «шары» шифруются с помощью PGP, а у вас есть возможность добавить/удалить пользователей (пользователи идентифицируются на основе сертификатов), которые имеют доступ к «шаре».

Рис. 17. Саморасшифровывающийся архив

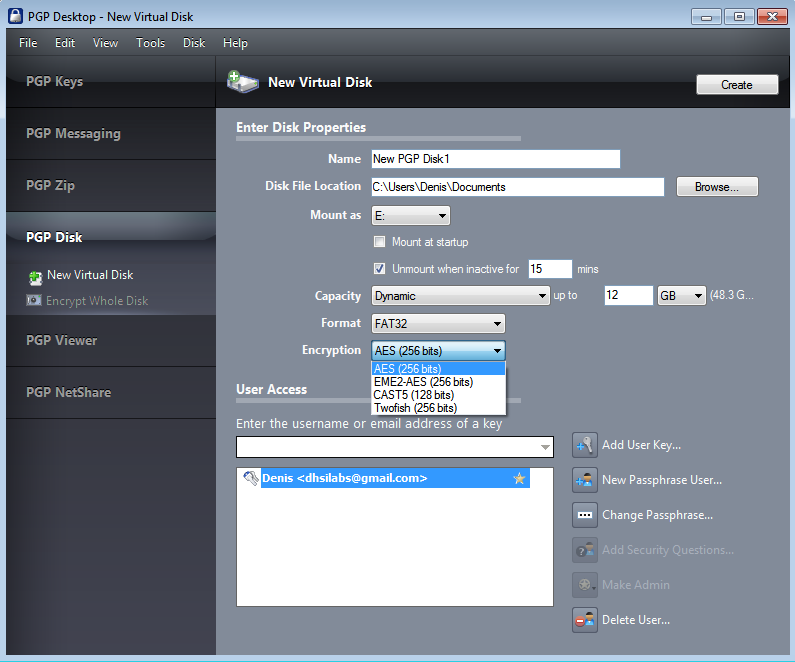

Что касается виртуальных дисков, то мне особо понравилась возможность создания виртуального диска динамического размера (рис. 18), а также выбора алгоритма, отличного от AES. Программа позволяет выбрать букву диска, к которой будет подмонтирован виртуальный диск, а также позволяет автоматически монтировать диск при запуске системы и размонтировать при простое (по умолчанию через 15 минут бездействия).

Рис. 18. Создание виртуального диска

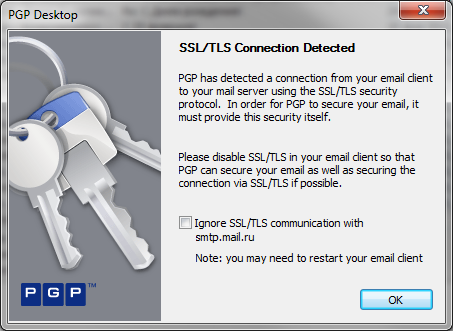

Программа старается зашифровать все и вся. Она отслеживает POP/SMTP-соединения и предлагает их защитить (рис. 19). То же самое касается и клиентов для обмена мгновенными сообщениями (рис. 20). Также есть возможность защиты IMAP-соединений, но ее нужно отдельно включать в настройках программы.

Рис. 19. Обнаружено SSL/TLS-соединение

Рис. 20. PGP IM в действии

Жаль, что PGP Desktop не поддерживает популярные современные программы вроде Skype и Viber. Кто сейчас пользуется AOL IM? Думаю, таких найдется немного.

Также при использовании PGP Desktop сложно настроить шифрование почты, которое работает только в режиме перехвата. А что, если зашифрованная почта уже была получена, а PGP Desktop был запущен уже после получения зашифрованного сообщения. Как его расшифровать? Можно, конечно, но придется это делать вручную. К тому же уже расшифрованные письма в клиенте уже никак не защищаются. А если настроить клиент на сертификаты, как это сделано в программе CyberSafe Top Secret, то письма всегда будут зашифрованы.

Режим перехвата работает тоже не очень хорошо, поскольку сообщение о защите почты появляется каждый раз на каждый новый почтовый сервер, а у gmail их очень много. Окошко защиты почты очень быстро вам надоест.

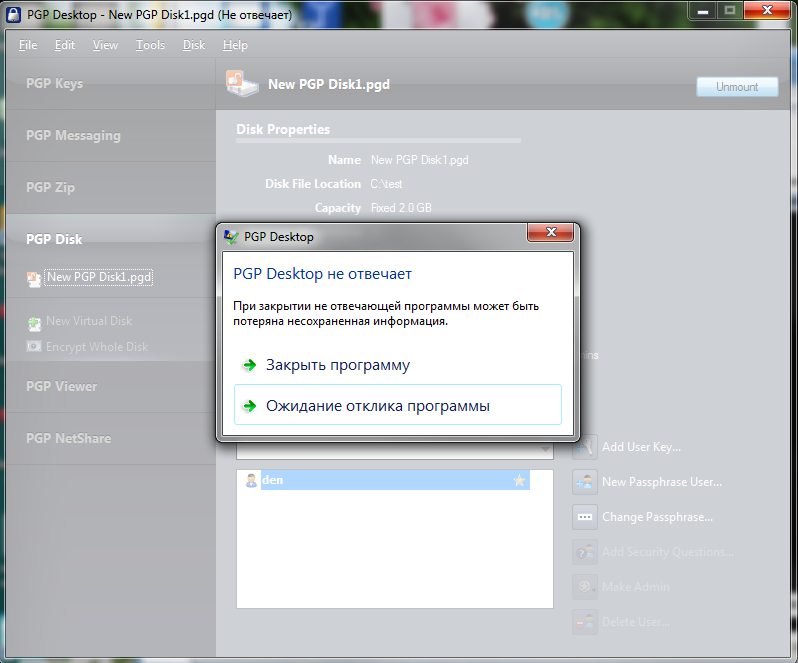

Стабильностью работы программа также не отличается (рис. 21).

Рис. 21. PGP Desktop зависла…

Также после ее установки система работала медленнее (субъективно)…

Преимущества программы PGP Desktop:

- Полноценная программа, использующаяся для шифрования файлов, подписания файлов и проверки электронной подписи, прозрачного шифрования (виртуальные диски и шифрование всего раздела), шифрования электронной почты.

- Поддержка сервера ключей keyserver.pgp.com.

- Возможность шифрования системного жесткого диска.

- Функция PGP NetShare.

- Возможность затирания свободного места.

- Тесная интеграция с Проводником.

Недостатки программы:

- Отсутствие поддержки русского языка, что усложнит работу с программой пользователям, которые не знают английский язык.

- Нестабильная работа программы.

- Низкая производительность программы.

- Есть поддержка AOL IM, но нет поддержки Skype и Viber.

- Уже расшифрованные письма остаются незащищенными на клиенте.

- Защита почты работает только в режиме перехвата, который быстро вам надоест, поскольку окно защиты почты будет появляться каждый раз для каждого нового сервера.

CyberSafe Top Secret

Как и в , подробного описания программы CyberSafe Top Secret не будет, поскольку в нашем блоге и так уже много о ней написано (рис. 22).

Рис. 22. Программа CyberSafe Top Secret

Однако мы все же обратим внимание на некоторые моменты - самые важные. Программа содержит средства управления ключами и сертификатами, а наличие в CyberSafe собственного сервера ключей позволяет пользователю опубликовать на нем свой открытый ключ, а также получить открытые ключи других сотрудников компании (рис. 23).

Рис. 23. Управление ключами

Программа может использоваться для шифрования отдельных файлов, что было показано в статье . Что касается алгоритмов шифрования, то программа CyberSafe Top Secret поддерживает алгоритмы ГОСТ и сертифицированный криптопровайдер КриптоПро, что позволяет использовать ее в государственных учреждениях и банках.

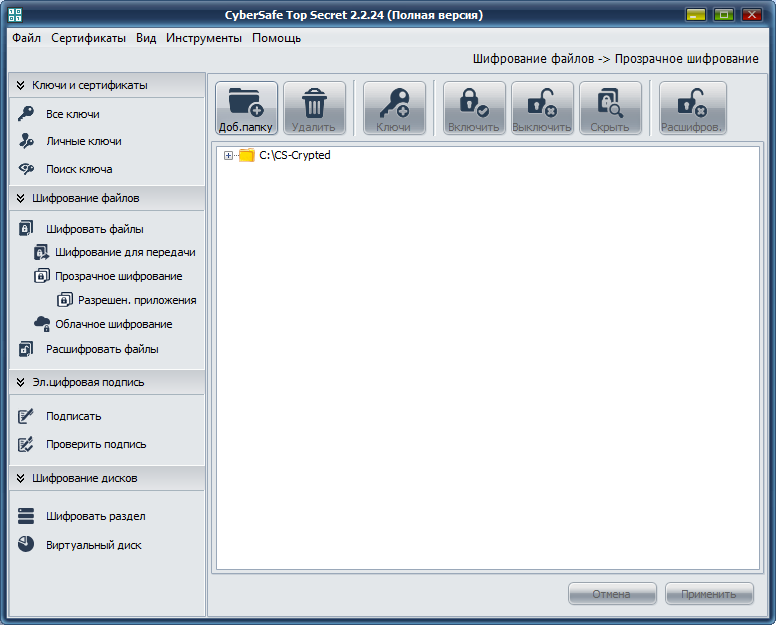

Также программа может использоваться для прозрачного шифрования папки (рис. 24), что позволяет ее использовать в качестве замены для EFS . А, учитывая, что программа CyberSafe оказалась надежнее и быстрее (в некоторых сценариях), чем EFS, то использовать ее не только можно, но и нужно.

Рис. 24. Прозрачное шифрование папки C:\CS-Crypted

Функционал программы CyberSafe Top Secret напоминает функционал программы PGP Desktop - если вы заметили, то программа также может использоваться для шифрования сообщений электронной почты, а также для электронной подписи файлов и проверки этой подписи (раздел Эл. цифровая подпись , см. рис. 25).

Рис. 25. Раздел Эл. цифровая подпись

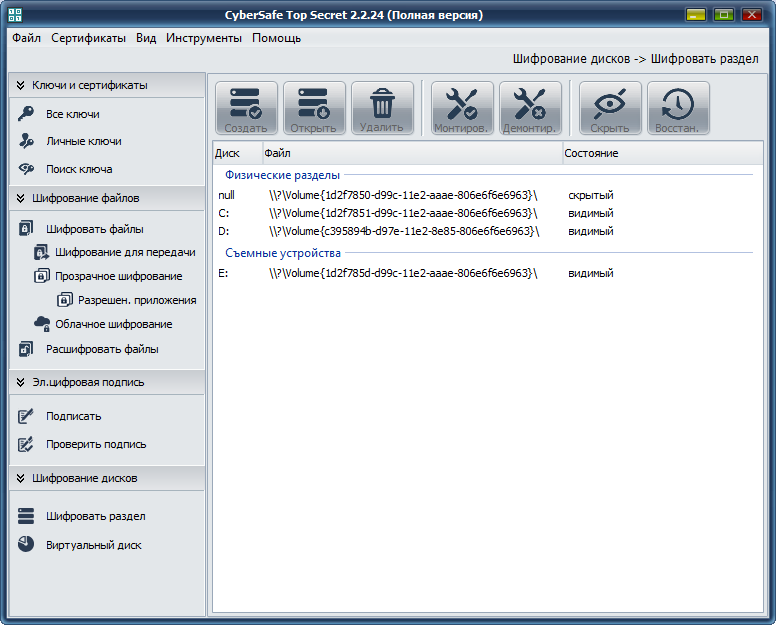

Как и программа PGP Desktop, программа CyberSafe Top Secret умеет создавать виртуальные зашифрованные диски и шифровать полностью . Нужно отметить, что программа CyberSafe Top Secret умеет создавать виртуальные диски только фиксированного размера, в отличие от программ Folder Lock и PGP Desktop. Однако этот недостаток нейтрализуется возможностью прозрачного шифрования папки, а размер папки ограничен только размером свободного пространства на жестком диске.

В отличие от программы PGP Desktop, программа CyberSafe Top Secret не умеет шифровать системный жесткий диск, она ограничивается лишь шифрованием внешних и внутренних не системных дисков.

Зато у CyberSafe Top Secret есть возможность облачного резервного копирования, причем, в отличие от Folder Lock, данная возможность абсолютно бесплатна, точнее функцию облачного резервного копирования можно настроить на любой сервис - как платный, так и бесплатный. Подробнее об этой возможности можно прочитать в статье .

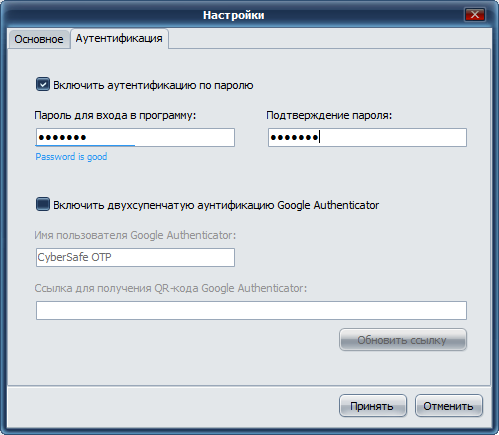

Также нужно отметить две немаловажные особенности программы: двухфакторную авторизацию и систему доверенных приложений. В настройках программы можно или установить аутентификацию по паролю или двухфакторную аутентификацию (рис. 26).

Рис. 26. Настройки программы

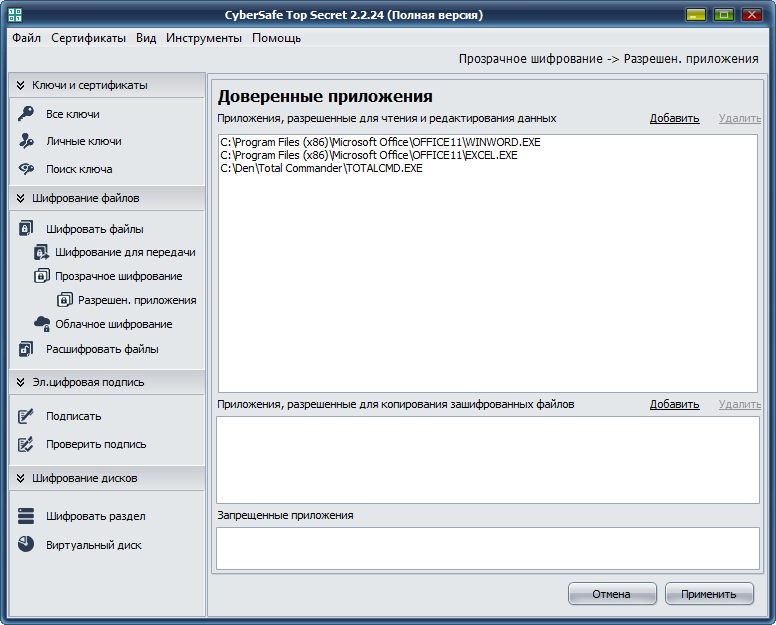

На вкладке Разрешен. приложения можно определить доверенные приложения, которым разрешено работать с зашифрованными файлами. По умолчанию все приложения являются доверенными. Но для большей безопасности вы можете задать приложения, которым разрешено работать с зашифрованными файлами (рис. 27).

Рис. 27. Доверенные приложения

Преимущества программы CyberSafe Top Secret:

- Поддержка алгоритмов шифрования ГОСТ и сертифицированного криптопровайдера КриптоПро, что позволяет использовать программу не только частным лицам и коммерческим организациям, но и государственным учреждениям.

- Поддержка прозрачного шифрования папки, что позволяет использовать программу в качестве замены EFS. Учитывая, что программа обеспечивает , такая замена более чем оправдана.

- Возможность подписания файлов электронной цифровой подписью и возможность проверки подписи файла.

- Встроенный сервер ключей, позволяющий публиковать ключи и получать доступ к другим ключам, которые были опубликованы другими сотрудниками компании.

- Возможность создания виртуального зашифрованного диска и возможность шифрования всего раздела.

- Возможность создания саморасшифровывающихся архивов.

- Возможность бесплатного облачного резервного копирования, которое работает с любым сервисом - как платным, так и бесплатным.

- Двухфакторная аутентификация пользователя.

- Система доверенных приложений, позволяющая разрешить доступ к зашифрованным файлам только определенным приложениям.

- Приложение CyberSafe поддерживает набор инструкций AES-NI, что положительно сказывается на производительности программы (этот факт будет продемонстрирован далее).

- Драйвер программы CyberSafe позволяет работать по сети, что дает возможность организовать .

- Русскоязычный интерфейс программы. Для англоязычных пользователей имеется возможность переключения на английский язык.

Теперь о недостатках программы. Особых недостатков у программы нет, но поскольку была поставлена задача честно сравнить программы, то недостатки все же придется найти. Если совсем уж придираться, иногда в программе (очень-очень редко) «проскакивают» нелокализированные сообщения вроде «Password is weak». Также пока программа не умеет шифровать системный диск, но такое шифрование не всегда и не всем необходимо. Но все это мелочи по сравнению с зависанием PGP Desktop и ее стоимостью (но об этом вы еще не знаете).

Производительность

При работе с PGP Desktop у меня создалось впечатление (уже сразу после установки программы), что компьютер стал работать медленнее. Если бы не это «шестое чувство», то этого раздела не было в данной статье. Было решено измерить производительность программой CrystalDiskMark . Все испытания проводятся на реальной машине - никаких виртуалок. Конфигурация ноутбука следующая - Intel 1000M (1.8 GHz)/4 Гб ОЗУ/WD WD5000LPVT (500 Гб, SATA-300, 5400 RPM, буфер 8 Мб/Windows 7 64-bit). Машина не очень мощная, но какая есть.Тест будет производиться следующим образом. Запускаем одну из программ и создаем виртуальный контейнер. Параметры контейнера следующие:

- Размер виртуального диска - 2048 Мб.

- Файловая система - NTFS

- Буква диска Z:

- Seq - тест последовательной записи/последовательного чтения (размер блока = 1024КБ);

- 512К - тест случайной записи/случайного чтения (размер блока = 512КБ);

- 4К - то же самое, что и 512К, но размер блока 4 Кб;

- 4К QD32 - тест случайной записи/чтения (размер блока = 4КБ, Глубина Очереди = 32) для NCQ&AHCI.

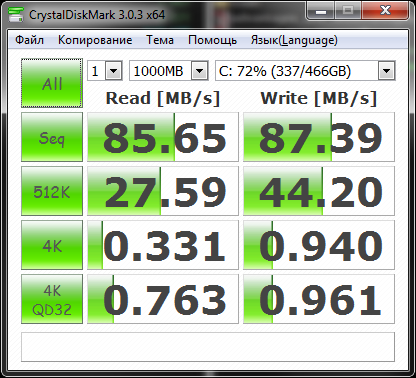

Начнем с обычного жесткого диска, чтобы было с чем сравнивать. Производительность диска C: (а это единственный раздел на моем компьютере) будет считаться эталонной. Итак, я получил следующие результаты (рис. 28).

Рис. 28. Производительность жесткого диска

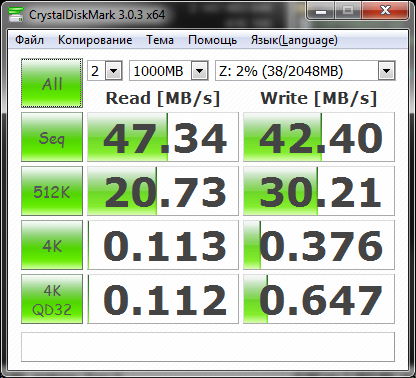

Теперь приступим к тестированию первой программы. Пусть это будет Folder Lock. На рис. 29 показаны параметры созданного контейнера. Обратите внимание: я использую фиксированный размер. Результаты программы показаны на рис. 30. Как видите, имеет место значительное снижение производительности по сравнению с эталоном. Но это нормальное явление - ведь данные зашифровываются и расшифровываются на лету. Производительность должна быть ниже, вопрос насколько.

Рис. 29. Параметры контейнера Folder Lock

Рис. 30. Результаты программы Folder Lock

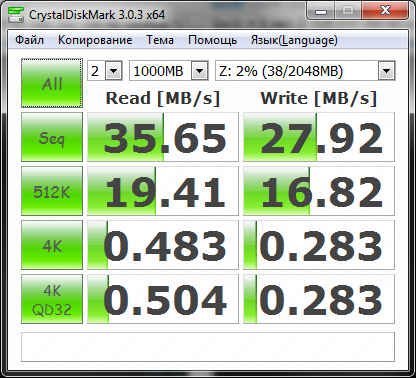

Следующая программа - PGP Desktop. На рис. 31 - параметры созданного контейнера, а на рис. 32 - результаты. Мои ощущения подтвердились - программа действительно работает медленнее, что и подтвердил тест. Вот только при работе этой программы «тормозил» не только виртуальный диск, а даже вся система, чего не наблюдалось при работе с другими программами.

Рис. 31. Параметры контейнера PGP Desktop

Рис. 32. Результаты программы PGP Desktop

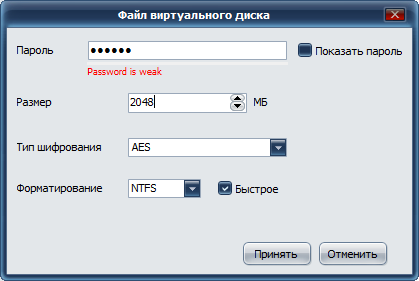

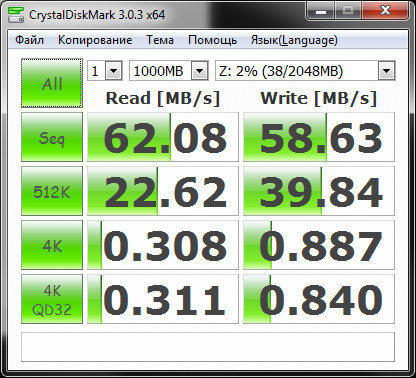

Осталось протестировать программу CyberSafe Top Secret. Как обычно, сначала - параметры контейнера (рис. 33), а затем результаты программы (рис. 34).

Рис. 33. Параметры контейнера CyberSafe Top Secret

Рис. 34. Результаты программы CyberSafe Top Secret

Думаю, комментарии будут лишними. По производительности места распределились следующим образом:

- CyberSafe Top Secret

- Folder Lock

- PGP Desktop

Цена и выводы

Поскольку мы тестировали проприетарное программное обеспечение, нужно рассмотреть еще один немаловажный фактор - цена. Приложение Folder Lock обойдется 39.95$ за одну установку и 259.70$ за 10 инсталляций. С одной стороны, цена не очень высока, но функционал программы, откровенно говоря, мал. Как уже отмечалось, от функций сокрытия файлов и бумажников толку мало. Функция Secure Backup требует дополнительной платы, следовательно, отдавать почти 40 долларов (если поставить себя на место обычного пользователя, а не компании) только за возможность шифрования файлов и создания саморасшифровывающихся сейфов - дорого.Программа PGP Desktop обойдется в 97 долларов. И заметьте - это только начальная цена. Полная версия с набором всех модулей обойдется примерно в 180-250$ и это только лицензия на 12 месяцев. Другими словами, каждый год за использование программы придется выложить 250$. Как по мне, это перебор.

Программа CyberSafe Top Secret - золотая середина, как по функционалу, так и по цене. Для обычного пользователя программа обойдется всего в 50 долларов (специальная антикризисная цена для России, для остальных стран полная версия обойдется 90$). Прошу заметить, столько стоит самая полная версия программы Ultimate .

Таблица 1 содержит сравнительную таблицу функций всех трех продуктов, которая сможет помочь вам выбрать именно ваш продукт.

Таблица 1. Программы и функции

| Функция | Folder Lock | PGP Desktop | CyberSafe Top Secret |

| Виртуальные зашифрованные диски | Да | Да | Да |

| Шифрование всего раздела | Нет | Да | Да |

| Шифрование системного диска | Нет | Да | Нет |

| Удобная интеграция с почтовыми клиентами | Нет | Нет | Да |

| Шифрование сообщений электронной почты | Да (ограничено) | Да | Да |

| Шифрование файлов | Нет | Да | Да |

| ЭЦП, подписание | Нет | Да | Да |

| ЭЦП, проверка | Нет | Да | Да |

| Прозрачное шифрование папки | Нет | Нет | Да |

| Саморасшифровывающиеся архивы | Да | Да | Да |

| Облачное резервное копирование | Да (платно) | Нет | Да (беплатно) |

| Система доверенных приложений | Нет | Нет | Да |

| Поддержка сертифицированного криптопровайдера | Нет | Нет | Да |

| Поддержка токенов | Нет | Нет (поддержка прекращена) | Да (при установке КриптоПро) |

| Собственный сервер ключей | Нет | Да | Да |

| Двухфакторная аутентификация | Нет | Нет | Да |

| Сокрытие отдельных файлов | Да | Нет | Нет |

| Сокрытие разделов жесткого диска | Да | Нет | Да |

| Бумажники для хранения платежной информации | Да | Нет | Нет |

| Поддержка шифрования ГОСТ | Нет | Нет | Да |

| Русский интерфейс | Нет | Нет | Да |

| Последовательная чтение/ запись (DiskMark), Мб/с | 47/42 | 35/27 | 62/58 |

| Стоимость | 40$ | 180-250$ | 50$ |

Учитывая все изложенные в этой статье факторы (функционал, производительность и цену), победителем данного сравнения является программа CyberSafe Top Secret. Если у вас остались вопросы, мы с радостью ответим на них в комментариях.

Метки: Добавить метки

На страницах нашего издания неоднократно рассказывалось о программах, предназначенных для защиты данных путем шифрования дисков или их частей. Дело в том, что эта задача востребована и пользуются ею многие. Раз есть спрос - есть и предложение. Сегодня речь пойдет еще об одной программе, выполняющей шифрование логических дисков.

Программа называется Secure Disk, что вполне соответствует ее назначению. Для шифрования был выбран широко известный и показавший достойные результаты алгоритм AES 256. В свое время данный алгоритм прошел спецификацию в Государственном институте стандартов и технологий (National Institute of Standards and Technology, NIST) и был принят в качестве американского стандарта шифрования правительством США. На территории России может использоваться любыми негосударственными организациями.

Установка программы не вызывает никаких вопросов, если компьютер программе "понравится". На мой, по непонятным причинам, программа устанавливаться не захотела, выдав код "8". Пришлось для тестирования устанавливать на другой. Там установка прошла без проблем, в результате чего была установлена триальная 30-дневная версия. Порадовала предусмотрительность разработчиков. Допустим, вы используете демоверсию программы и шифруете диск. Не обратили внимание на предупреждение о завершении срока использования, и ваш зашифрованный диск стал недоступен. Утрачены материалы, необходимые для работы, а если это был загрузочный диск, то и ваша операционная система.

Предусмотрительность разработчиков заключается в том, что даже после завершения триального периода программа может быть запущена еще три раза. Вам останется лишь расшифровать все ваши зашифрованные диски и спокойно завершить работу с программой. Ну а если и это не помогло, что ж, ваши диски можно форматировать заново, их уже не восстановить.

Теперь о подготовке программы к работе. Для того чтобы можно было шифровать диски, необходимо сформировать ключи. Выполняется действие в несколько этапов, на первом из которых необходимо выбрать или создать хранилище ключей. Программа поддерживает работу с несколькими хранилищами, в каждом из которых может быть несколько ключей. Также поддерживается одновременная работа с несколькими зашифрованными дисками (ограничений на количество нет). Для чего несколько ключей? Например, для того, чтобы каждый диск шифровать на отдельном ключе, - суть в том, что если вы загружаете один из ключей в память, то все диски, зашифрованные на нем, становятся доступными.

Так вот, выбрали или создали новое хранилище. На следующем шаге необходимо создать рисунок - можно не обладать для этого задатками художника, поскольку рисунок нужен лишь для отработки алгоритма формирования ключа. Если вы не хотите даже подвигать мышкой, можете выбрать опцию автоматического формирования рисунка. Далее вопрос. Куда поместить контейнер с ключом? Для того чтобы ключ было обнаружить сложно, его можно поместить в графический или звуковой файл. Из графических форматов доступны BMP и JPG, а из звуковых - WAVE и MP3. Впрочем, ключ можно сохранить и в обычном файле. Для того чтобы спрятать ключ среди графики или изображения, файл, в который вы хотите его поместить, должен быть заранее создан.

После выбора типа файла для сохранения пароля выберите его или укажите, где создать новый. И последний шаг - защита доступа к ключу с помощью паролей. Программа не ограничивает минимальное количество символов, из которых будет состоять пароль, а вот верхняя граница установлена - пароль не может состоять более чем из двадцати символов. Для более жесткой защиты предусмотрено использование двух паролей доступа (хотя, на мой взгляд, если первый пароль надежен, то второго и не требуется). Возвращаясь к этапу выбора места размещения ключа, хочется обратить внимание на следующее. После того как диск будет вами зашифрован, получить доступ к данным, расположенным на нем, будет невозможно до загрузки в память ключа. Если вы сохраните ключ на диске, который шифруете, то после выхода из программы вы больше свои данные не увидите. Сохраняйте ключ на съемных носителях, на дискетах, дублируйте их - но не допустите ситуации, когда вы сами лишите себя своей информации. Будьте внимательны.

Secure Disk работает напрямую с диском на самом низком уровне - уровне физических секторов. И таким образом шифрование не зависит от типа файловой системы на диске, установленного на компьютере программного обеспечения и различного дополнительного оборудования. Впрочем, ограничения есть - текущая версия не поддерживает шифрование динамических дисков и RAID-массивов. Зато есть поддержка работы двухъядерных процессоров. Кроме жестких дисков и их логических разделов программа позволяет шифровать данные на флешках.

Для того чтобы зашифровать диск, необходимо запустить программу и выбрать вкладку "Вход". Здесь надо будет выбрать одно из хранилищ и ввести пароли доступа к нему. Далее перейдите на вкладку "Ключи" и в открытом контейнере-хранилище выберите нужный. Переходим на вкладку "Диски". Здесь выведен список всех логических дисков вашего компьютера, а также съемных дисков, если они подключены в этот момент. Для каждого диска приведена основная информация - тип файловой системы, общий объем и состояние (зашифрован или нет). Для получения более подробной информации используйте кнопку "Свойства диска".

Выбрав диск, вы можете выполнить одно из двух действий - либо зашифровать его, если он не шифрован, либо расшифровать зашифрованный диск. После выбора действия становится доступной вкладка "Задачи", на которой отображается состояние выполняемого действия. В зависимости от объема диска время обработки будет различным. Но вы можете продолжать работать в это время, так как процесс шифрования полностью прозрачен для операционной системы. В том числе и шифрование системного диска. Этот процесс ничем не отличается от других.

Отличие в другом. Если вы шифруете системный диск, то после выбора ключа вам будет предложено выбрать режим визуального оформления загрузчика системы. Загрузчик - это компонент Secure Disk, который загружается до операционной системы Windows и при загрузке компьютера принимает пароли. Вводить нужно пароли, относящиеся к хранилищу, в котором лежит ключ, использованный для шифрования системного диска. И вот здесь опять вопрос: а на чем должны храниться ключи, если системный диск не доступен? И если отсутствует дисковод? В документации об этом ничего не сказано.

В случае если вам более не требуется держать диск зашифрованным, вы легко можете выполнить обратную операцию - расшифровать диск. Для этого выберите хранилище и ключ, на котором шифровали диск, выберите требуемый диск и запустите процедуру расшифровывания.

Если вы хотите получить доступ к своему зашифрованному диску, откройте хранилище, в котором находится ключ, использовавшийся для шифрования диска. После этого доступ к зашифрованному диску будет открыт. И, как уже говорилось ранее, будут доступны все диски, для шифрования которых использовались ключи из открытого хранилища.

Несколько слов о настройках программы. Вы можете выбрать один из трех доступных режимов шифрования - с минимальной скоростью и минимальной загрузкой, средний, с максимальной скоростью шифрования и, соответственно, с максимальной загрузкой процессора. Вы можете фиксировать все действия программы в файл, запомнить путь доступа к хранилищу. Также вы можете включить опцию поддержки системы восстановления данных.

Эта система предназначена для обеспечения сохранности данных шифруемого диска в случае отключения, зависания или перезагрузки компьютера во время шифрования. Но все же полагаться на нее полностью не рекомендуют даже разработчики программы. Они отмечают, что "система восстановления только лишь уменьшает вероятность того, что данные будут испорчены или потеряны".

В случае если шифрование (или дешифрирование) было прервано и система восстановления была включена, то:

- при следующей загрузке компьютера появится сообщение о том, что задача была прервана и сработала система восстановления;

- в списке дисков у диска, шифрование которого было прервано, будет специальный статус, сообщающий о сложившейся ситуации;

- нельзя шифровать и расшифровывать никакие другие диски, пока прерванная задача не будет продолжена (для этого нужно выбрать диск на вкладке "Диски" и нажать кнопку "Продолжить").

Не забудьте, что система восстановления не срабатывает при отмене задачи (шифрования или расшифровывания), а только при несанкционированном ее прерывании.

В целом программа простая для пользователя, интерфейс удобный и понятный. Скорость обработки дисков достаточно высока и мало влияет на работу с другими программами. Доступ к шифрованным дискам почти не сказывается при работе с ним из внешних приложений.

Безопасность и конфиденциальность очень важны, для тех, кто хранит важные данные на компьютере. Ваш домашний компьютер находится в безопасности, но с ноутбуком или другими переносными устройствами ситуация очень сильно меняется. Если вы носите свой ноутбук с собой почти везде и к нему могут иметь доступ посторонние лица, возникает вопрос — как защитить свои данные от чужого вмешательства. Именно от физических атак, где каждый желающий может попытаться получить данные из USB накопителя или жесткого диска ноутбука просто забрав устройство или в случае ноутбука, вытянув жесткий диск и подключив его к другой операционной системе.

Многие предприятия и даже простые пользователи используют шифрование дисков в linux чтобы защитить конфиденциальную информацию, такую как: сведения о клиенте, файлы, контактную информацию и многое другое. В операционной системе Linux поддерживается несколько криптографических методов для защиты разделов, отдельных каталогов или полностью всего жесткого диска. Все данные, в любом из этих способов автоматически зашифровываются и расшифровываются на лету.

Методы шифрования данных в Linux

Шифрование на уровне файловой системы:

- 1. eCryptfs — это криптографическая файловая система Linux. Она хранит криптографические метаданные для каждого файла в отдельном файле, таким образом, что файлы можно копировать между компьютерами. Файл будет успешно расшифрован, если у вас есть ключ. Это решение широко используется для реализации зашифрованной домашней директории, например, в Ubuntu. Также ChromeOS прозрачно встраивает эти алгоритмы при использовании сетевых устройств для хранения данных (NAS).

- 2. EncFS — обеспечивает шифрованную файловую систему в пространстве пользователя. Она работает без каких-либо дополнительных привилегий и использует библиотеку fuse и модуль ядра для обеспечения интерфейса файловой системы. EncFS — это свободное программное обеспечение и она распространяется под лицензией GPL.

Блочное шифрование на уровне устройства:

- Loop-AES — быстрая и прозрачная файловая система, а также пакет для шифрования раздела подкачки в Linux. Исходный код программы давно не изменялся. Она работает с ядрами 4.x, 3.x, 2.2, 2.0.

- TrueCrypt — это бесплатное решение с открытым исходным кодом для шифрования диска в операционных системах Windows 7 / Vista /XP / Mac OS X, а также в Linux.

- dm-crypt+LUKS — dm-crypt — это прозрачная подсистема для шифрования диска в ядре 2.6 и более поздних версиях. Поддерживается шифрование целых дисков, съемных носителей, разделов, томов RAID, программного обеспечения, логических томов и файлов.

В этой инструкции мы рассмотрим шифрование жесткого диска на Linux с помощью алгоритма Linux Unified Key Setup-on-disk-format (LUKS).

Как работает LUKS?

LUKS (Linux Unified Key Setup — протокол шифрования блочного устройства. Но мы забежали далеко наперед, чтобы понять как это работает, нужно скачала разобраться с другими технологиями, используемыми в этом способе.

Чтобы выполнить шифрование диска linux используется модуль ядра dm-crypt. Этот модуль позволяет создавать в каталоге /dev/mapper виртуальное блочное устройство с прозрачным для файловой системы и пользователя шифрованием. Фактически все данные лежат на зашифрованном физическом разделе. Если пользователь пытается записать данные на виртуальное устройство, они на лету шифруются и записываются на диск, при чтении с виртуального устройства, выполняется обратная операция — данные расшифровываются с физического диска и передаются в открытом виде через виртуальный диск пользователю. Обычно для шифрования используется метод AES, потому что под него оптимизированы большинство современных процессоров. Важно заметить, что вы можете шифровать не только разделы и диски, но и обычные файлы, создав в них файловую систему и подключив как loop устройство.

Алгоритм LUKS определяют какие действия и в каком порядке будут выполняться во время работы с шифрованными носителями. Для работы с LUKS и модулем dm-crypt используется утилита Cryptsetup. Ее мы и рассмотрим далее.

Утилита Cryptsetup

Утилита Cryptsetup позволят облегчить шифрование раздела Linux с помощью модуля dm-crypt. Давайте сначала ее установим.

В Debian или Ubuntu, для этого используйте такую команду:

apt-get install cryptsetup

В дистрибутивах, основанных на Red Hat это будет выглядеть так:

yum install cryptsetup-luks

Синтаксис запуска команды такой:

$ cryptsetup опции операция параметры_операции

Рассмотрим основные операции, которые можно сделать с помощью этой утилиты:

- luksFormat — создать зашифрованный раздел luks linux

- luksOpen — подключить виртуальное устройство (нужен ключ)

- luksClose — закрыть виртуальное устройство luks linux

- luksAddKey — добавить ключ шифрования

- luksRemoveKey — удалить ключ шифрования

- luksUUID — показать UUID раздела

- luksDump — создать резервную копию заголовков LUKS

Параметры операции зависят от самой операции, обычно это либо физическое устройство, с которым нужно произвести действие, либо виртуальное или и то и другое. Еще не все понятно, но на практике, я думаю, вы со всем разберетесь.

Шифрование диска Linux

Теория пройдена, все инструменты готовы. Теперь рассмотрим шифрование раздела linux. Перейдем к настройке жесткого диска. Обратите внимание, что это удалит все данные из диска или раздела, который вы собираетесь зашифровать. Так что если там есть важные данные, лучше скопируйте их в более надежное место.

Создание раздела

В этом примере мы будем шифровать раздел /dev/sda6, но вместо него вы можете использовать целый жесткий диск или просто один файл, заполненный нулями. Создаем шифрованный раздел:

cryptsetup -y -v luksFormat /dev/sda6

WARNING!

========

This will overwrite data on /dev/sda6 irrevocably.

Are you sure? (Type uppercase yes): YES

Enter LUKS passphrase:

Verify passphrase:

Command successful.

Эта команда выполнит инициализацию раздела, установит ключ инициализации и пароль. Указывайте такой пароль, чтобы его потом не забыть.

Выполните такую команду чтобы открыть только что созданный раздел с помощью модуля dm-crypt в /dev/mapper, для этого понадобится ввести пароль, с которым выполнялось шифрование luks linux:

Enter passphrase for /dev/sda6

Теперь вы можете увидеть новое виртуальное устройство /dev/mapper/backup2 созданное с помощью команды luksFormat:

ls -l /dev/mapper/backup2

lrwxrwxrwx 1 root root 7 Oct 19 19:37 /dev/mapper/backup2 -> ../dm-0

Чтобы посмотреть состояние устройства выполните:

cryptsetup -v status backup2

/dev/mapper/backup2 is active.

type: LUKS1

cipher: aes-cbc-essiv:sha256

keysize: 256 bits

device: /dev/sda6

offset: 4096 sectors

size: 419426304 sectors

mode: read/write

Command successful.

А с помощью следующей команды вы можете сделать резервную копию заголовков LUKS на всякий случай:

cryptsetup luksDump /dev/sda6

Ну, можно сказать, раздел готов. И что самое интересное, теперь вы можете им пользоваться так же, как и любым другим обычным разделом в каталоге /dev. Его можно форматировать с помощью стандартных утилит, записывать на него данные, изменять или проверять файловую систему и т д. Нельзя только изменить размер. То есть все полностью прозрачно, как и сказано в начале статьи.

Форматирование раздела

Давайте для начала отформатируем диск. Для надежности, чтобы стереть все данные, которые были в этом месте раньше, перезапишем наш шифрованный раздел linux нулями. Это уменьшит вероятность взлома шифрования, через увеличение количества случайной информации. Для этого выполните:

dd if=/dev/zero of=/dev/mapper/backup2

Работа утилиты может занять несколько часов, чтобы иметь возможность наблюдать за процессом, используйте pv:

pv -tpreb /dev/zero | dd of=/dev/mapper/backup2 bs=128M

Когда процесс завершится мы можем отформатировать устройство в любую файловую систему. Например, отформатируем в ext4:

mkfs.ext4 /dev/mapper/backup2

Как видите, все команды cryptsetup применяются к физическому разделу, в то время как остальные команды для работы с дисками — к нашему виртуальному.

Монтирование раздела

Теперь можно примонтировать только, что созданную файловую систему:

$ mount /dev/mapper/backup2 /backup2

Отключение раздела

Все работает, но как отключить устройство и защитить данные. Для этого выполните:

cryptsetup luksClose backup2

Повторное монтирование

Чтобы снова получить возможность работать с зашифрованным разделом с помощью LUKS linux необходимо опять его открыть:

cryptsetup luksOpen /dev/sda6 backup2

Теперь можем монтировать:

mount /dev/mapper/backup2 /backup2

Проверить файловую систему luks

Поскольку после открытия раздела с помощью luks linux, этот раздел воспринимается системой, как и все другие, вы можете просто использовать утилиту fsck:

sudo umount /backup2

$ fsck -vy /dev/mapper/backup2

$ mount /dev/mapper/backup2 /backu2

Изменить парольную фразу luks

Шифрование дисков Linux выполняется с определенной парольной фразой, но вы можете ее изменить. Даже больше, вы можете создать до восьми разных парольных фраз. Для изменения выполнив следующие команды. Сначала сделаем резервную копию заголовков LUKS:

cryptsetup luksDump /dev/sda6

Затем создадим новый ключ:

cryptsetup luksAddKey /dev/sda6

Enter any passphrase:

Enter new passphrase for key slot:

Verify passphrase:

И удалим старый:

cryptsetup luksRemoveKey /dev/sda6

Сейчас вам придется ввести еще старый пароль.

Выводы

Вот и все теперь вы знаете как зашифровать раздел в Linux, а также понимаете как все это работает. Кроме того, шифрование дисков в Linux по алгоритму LUKS открывает широкие возможности для полного шифрования устанавливаемой системы.

Плюсы:

- LUKS шифрует все блочное устройство, и поэтому очень хорошо подходит для защиты содержимого переносных устройств, таких как мобильные телефоны, съемные носители или жесткие диски ноутбуков.

- Вы можете использовать на серверах NAS для защиты резервных копий

- Процессоры Intel и AMD с AES-NI (Advanced Encryption Standard) имеют набор команд, которые могут ускорить процесс шифрования на основе dm-crypt в ядре Linux начиная с 2.6.32.

- Работает в том числе и с разделом подкачки, так что ваш ноутбук может использовать функцию спящего режима, или гибернации полностью безопасно.

Минусы:

- LUKS поддерживает шифрование только до восьми паролей. Это значит что только восемь пользователей с разными паролями могут иметь доступ к устройству.

- LUKS не рекомендуется для приложений, требующих шифрование на уровне файлов.